中国の大手ISPの1つが、DNSキャッシュポイズニングを受け、タイプミスされたドメイン名が自動ダウンロード攻撃を行う悪質なサイトにリダイレクトされている。

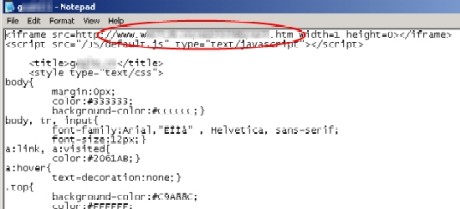

Websense Security Labsの警告によれば、このDNSキャッシュポイズニング攻撃の影響を受けるのはChina Netcomの顧客で、RealNetworksのRealPlayer、AdobeのFlash Player、MicrosoftのSnapshot Viewerに存在する既知の脆弱性を悪用するiFrameを攻撃に使っている。

ユーザーがドメイン名をタイプミスした時、そのユーザーのISPによって、一般的な広告を表示する別のサイトにリダイレクトされる場合がある。これは多くの場合、ISPの追加的な収入源になっている。CNCの場合、このISPの顧客は攻撃者のコントロール下にあるウェブサイトにリダイレクトされている。

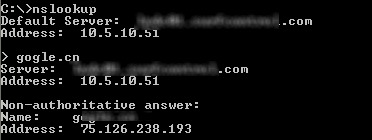

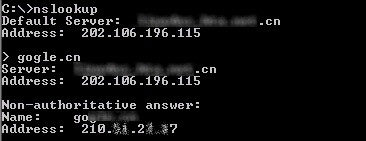

Websenseはミスタイプの可能性のあるURLに対してnslookupを実行した結果のスクリーンショットを掲載している。最初のスクリーンショットは影響を受けていない名前サーバに対する問い合わせ結果を示しており、2枚目はキャッシュポイズニング攻撃を受けた名前サーバの結果を示している。

影響を受けていない名前サーバ:

DNSキャッシュポイズニング攻撃を受けた名前サーバ

影響を受けていないDNSサーバに問い合わせをしたユーザーは、問題のないサイトにリダイレクトされるが、DNSキャッシュポイズニングを受けた名前サーバに問い合わせをしてしまうと、ブラウザは悪質なiFrameコードを持つ攻撃者のサイトにリダイレクトされる。

この記事は海外CNET Networks発のニュースをシーネットネットワークスジャパン編集部が日本向けに編集したものです。海外CNET Networksの記事へ