韓国のNetSarang Computerが開発するサーバ管理ツールにバックドアが仕掛けられ、8月15日に香港で被害が確認された。同社は、Kasperskyと問題に対処していることを明らかにした。

Kasperskyによると、7月に顧客の金融機関で不審なDNSクエリが検知され、調査からNetSarangのツールで使用されているnssock2.dllのコードライブラリに、バックドア「Backdoor.Win32.ShadowPad.a」が仕掛けられているのを特定した。

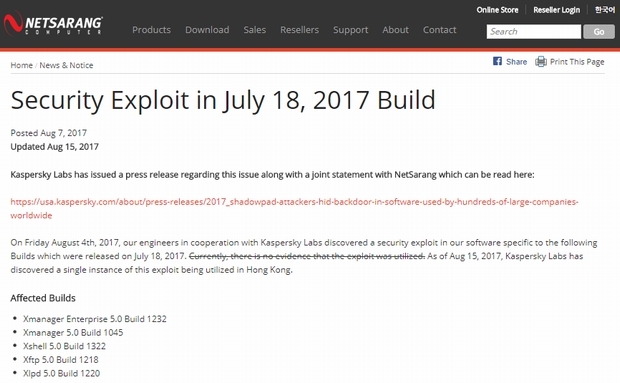

NetSarangは、8月7日に事態を公表。7月18日にリリースした「Xmanager Enterprise 5.0 Build 1232」「Xmanager 5.0 Build 1045」「Xshell 5.0 Build 1322」「Xftp 5.0 Build 1218」「Xlpd 5.0 Build 1220」の各ビルドに混入していたことが分かった。8月7日時点で被害は確認されていなかったが、Kasperskyが15日に香港での被害発生を明らかにした。

バックドアの混入を明らかにしたNetSarang

Kasperskyの解析では、ShadowPadが混入したnssock2.dllファイルはNetSarangの証明書で署名されていたが、それ以前の3月時点では混入は認められなかった。攻撃者はこの間に、何らかの方法で正規証明書を使ってファイルを改ざんし、ユーザーにマルウェアを配布していた可能性があるという。

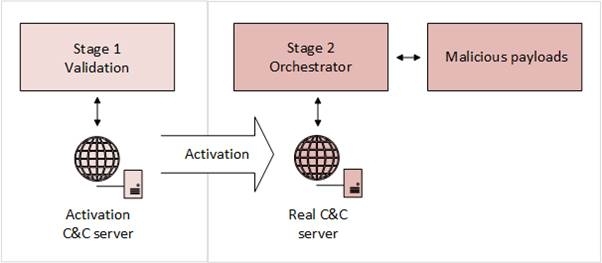

ShadowPadは暗号化された状態でシステムに侵入する。攻撃者のC&Cサーバから特定のパケットを受信すると有効になり、ドメインやユーザー名、システムの日付、ネットワーク構成などの情報を)を盗んでC&Cサーバに送信する。C&Cサーバのドメインは7月に登録され、Kasperskyは7月中旬に攻撃が開始されたとみる。

バックドア「ShadowPad」が有効化されるまでのプロセス(出典:Kaspersky)

NetSarangは、8月5日付けで問題を修正した各ビルドをリリースしており、ユーザーにアップデートを強く推奨している。

Kasperskyは、今回の攻撃がサプライチェーンを狙う脅威の危険性を物語る事例であり、攻撃者が機密情報を盗むためにソフトウェアのコンポートを繰り返し標的にするだろうと解説。NetSarangとの迅速な対応によって大規模被害は回避できたとし、協力することがユーザーの保護につながるとした。