トレンドマイクロは10月26日、製造業へのローカル5G(特定エリアで使用する第5世代移動体通信システム)導入に伴うサイバーセキュリティリスクを解説する報道機関向けのオンライン説明会を開催した。

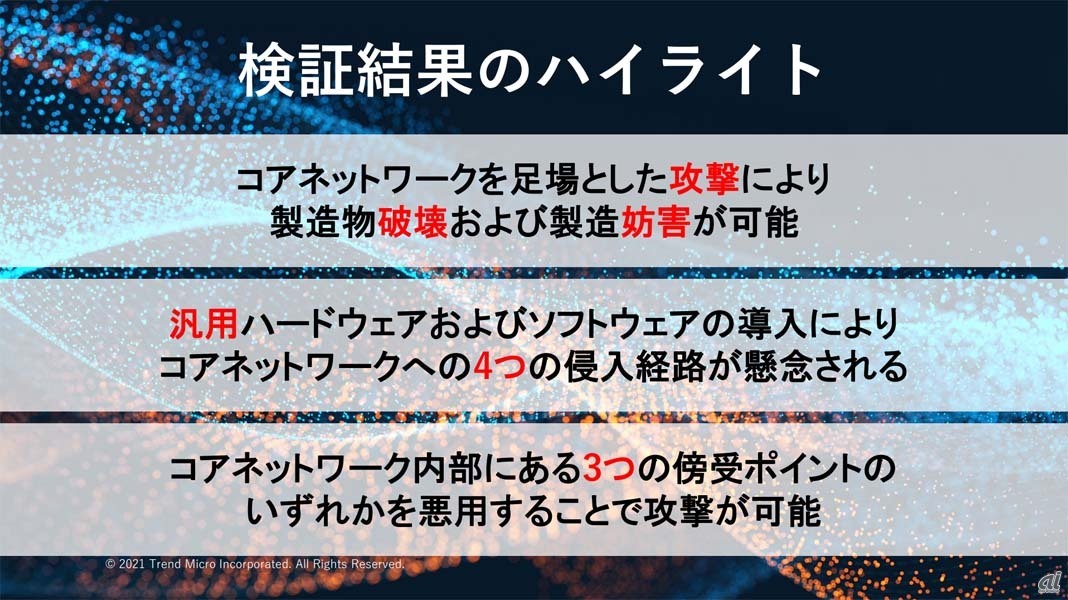

同社 セキュリティエバンジェリストの石原陽平氏は「コアネットワークを足場とした攻撃により、製造物破壊および製造妨害が可能」であることが2021年6月に実施した実証実験で確認できたとし、「コアネットワークのセキュリティ強化を推奨」すると語った。

トレンドマイクロ セキュリティエバンジェリストの石原陽平氏

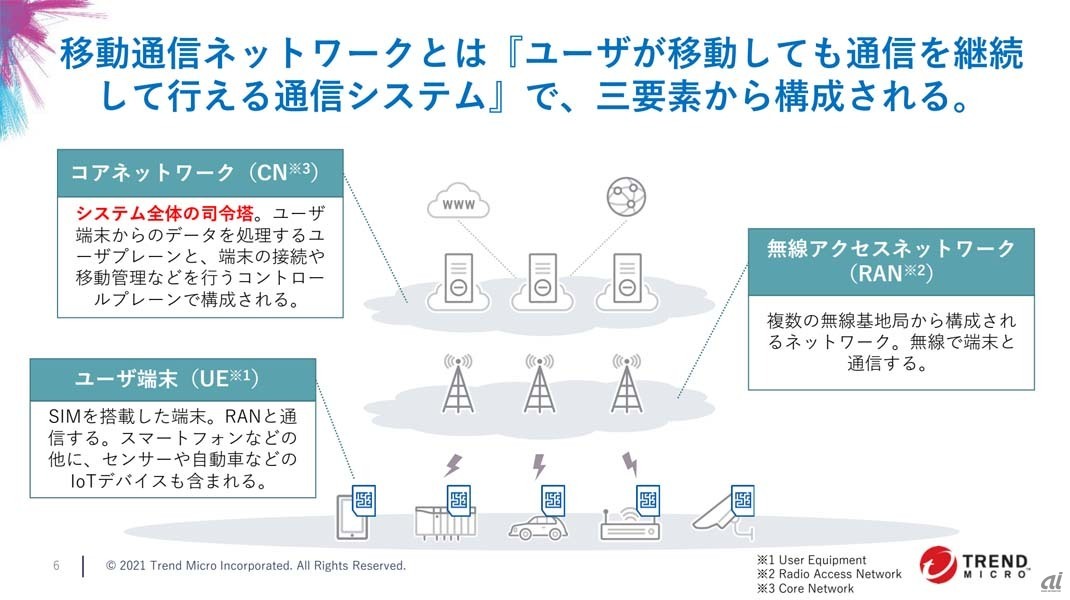

石原氏は、移動通信ネットワークを「ユーザーが移動しても通信を継続して行える通信システム」と定義した上で、「コアネットワーク(CN:システム全体の司令塔)」「無線アクセスネットワーク(RAN:無線基地局で構成されるネットワーク)」「ユーザー端末(UE:SIMを搭載した端末、RANと通信する)」の3要素で構成されることを紹介。

移動通信ネットワークの構成。無線基地局は街中で見かけることもあるためまだ馴染みがあるが、コアネットワークに関しては関心を持たない人も多いだろう。しかし、重要な情報が集中することから、攻撃対象となることを想定して防御する必要があるという(出典:トレンドマイクロ)

従来の携帯電話網では、コアネットワークと無線アクセスネットワークは通信事業者がサービスインフラとして構築、運用するものであり、ユーザーがその存在を明確に意識することはあまりなかったが、ローカル5Gではこれらをユーザーが自分たちで構築、運用する必要があり、不慣れな環境であるため、設定や運用のミスなどが生じる可能性が高いことも指摘した。

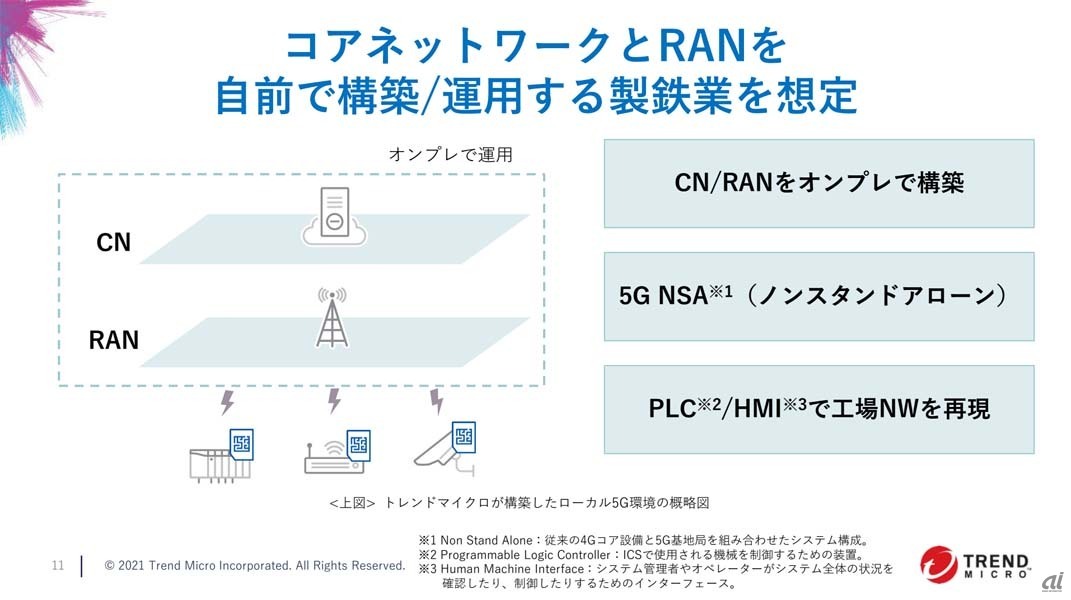

実証実験では、「コアネットワークとRANを自前で構築、運用する製鉄業」を想定した環境構築を行い、想定シナリオに沿って攻撃を行った結果、深刻な影響を及ぼし得ることが確認できたという。ローカル5Gでは、コアネットワークを構成する各種コンポーネントも汎用的なハードウェアやオープンソースソフトウェアの利用が想定され、脆弱性や設定ミスによってコアネットワークへの侵入経路ができてしまう恐れがある。コアネットワークに侵入されてしまった場合、コアネットワーク内部で平文で通信しているやりとりは傍受され、改ざんなどを受けるリスクがある。例えば、製造設備や機器が参照している環境データの改ざんによって機器の動作や製造プロセスに干渉し、品質問題を引き起こしたり製造妨害を行ったりすることが可能だと確認できたという。

実証実験の舞台となった環境。実際にローカル5G環境を構築する際に使われるであろう一般的な機器に加え、製造業でよく使われている環境であるPLC/HMIで構成されたOTネットワークも再現したという(出典:トレンドマイクロ)

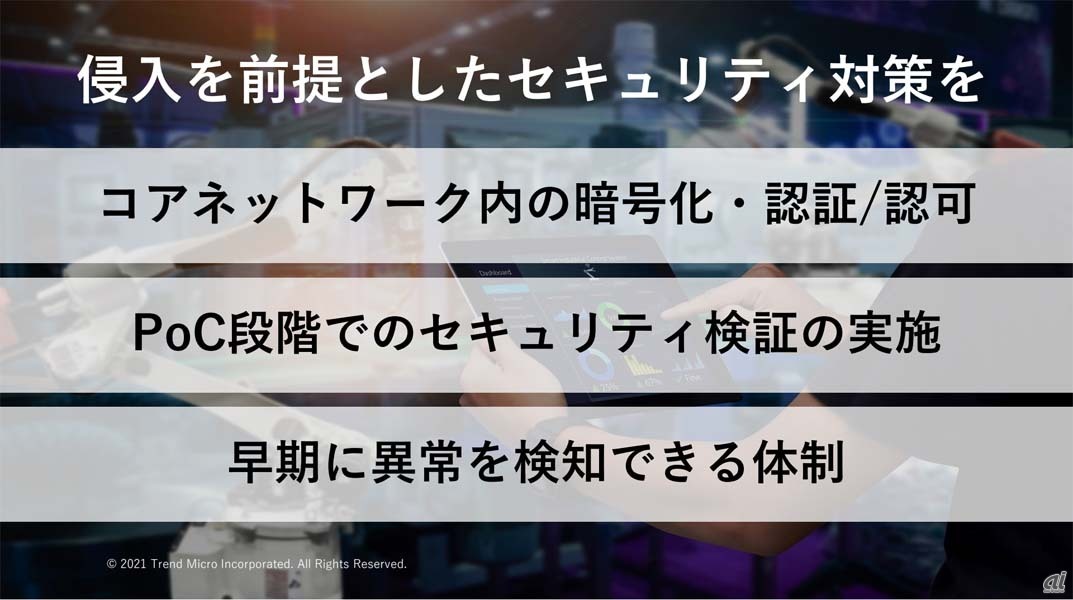

石原氏はまた、攻撃者がコアネットワークを狙う理由として「製造工程の機密性、可用性、完全性に直接影響する情報を扱う基盤となる」「1度構築すると改修や修正が難しく、侵害された際の影響が大きい」という2点を挙げた上で、「標的型攻撃に対する備えが求められる」と指摘。その上で、「侵入を前提としたセキュリティ対策」が重要だとした。

サイバーセキュリティに関しては世界的にランサムウェア被害が深刻化しており、製造業でも工場が操業停止に追い込まれるような甚大な被害が生じていると報告されている。こうした被害の多くはIT基盤を対象とした攻撃を阻止できなかったことから生じたものといえる。今回テーマとなったローカル5Gに対する攻撃では、生産設備などの制御技術(OT)側のシステムに干渉されるリスクが指摘されたものになる。これまで行われてきているであろうIT側の対策に加え、OT側の環境も今後本格的にサイバー攻撃と対象とされるリスクを想定した上で、従来のような「インターネットに接続しないことでセキュリティを保つ」という考え方が通用しなくなっている現実に即した対応が必要になっている現状を明らかにした形だ。

検証結果のまとめ。コアネットワークに侵入を許してしまうとセンサーデータなどの改ざんを受けるリスクがあり、結果として自動制御されている生産設備や機器等の動作に干渉される可能性がある(出典:トレンドマイクロ)

ゼロトラストの発想と同様に、侵入を前提としたセキュリティ対策を講じることが推奨される(出典:トレンドマイクロ)