データベースの重要性

情報システムを構成する要素の中で最も重要なものは何か?と問われれば、たいていの技術者は「データベース」(以下、DB)と答えるはずである。なぜなら、DBには、組織にとっての重要な情報が格納されているからである。それらの情報が外部に流出したり、改ざんされたり、必要なときに情報を参照、更新できないという状況になった場合、規模にもよるが組織は少なからず損失を被るはずである。

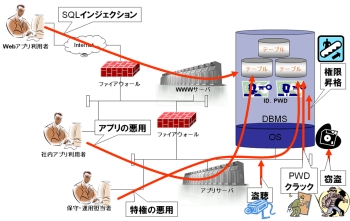

無防備なDB

それだけ重要なDBには、厳重なセキュリティ対策が施されていると思われがちだが、残念ながらそうとはいえない。特に個人情報保護法があまり意識されていない3、4年前にリリースされたシステムのほとんどのDBは、以下のような脆弱な設定や運用状態であることが多い。

- デフォルトパスワードの特権アカウントが存在する

- 製品と一緒に導入される不要なデフォルトアカウントが無効化されていない

- DB管理者グループの間でDBアカウントが共有されている

- リリース後に公開されたセキュリティパッチが適用されていない

- DB管理者や運用担当者は責任者の承認なくDBに接続できる

- DBにおいてアクセスログが収集されていない

DBは本当に安全か!?

一方、組織内のシステム利用者の大半は、重要な情報はDBに入れてしまえば安全であり、何かあったとしても、ウイルス発生と同じようにすぐに気付く(検知できる)と思っているようである。

- DBは攻撃されない

- DBには侵入できない

- DB管理者は、自社の従業員と機密保持契約を交わした関係者なので安心

- 仮にDBが何かしらの攻撃を受けてもすぐに気付くはず

次ページで、上記1〜4のそれぞれの項目について、実態をみてみよう。