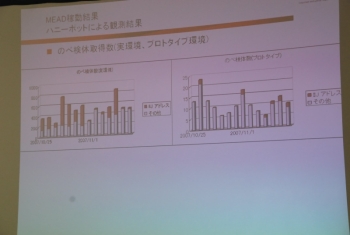

今回発表されたハニーポットによる観測結果は、10月25日から11月7日のデータをまとめたもの。実環境における規模は、サービスセグメントの網羅率1%となっている。

のべ検体取得数は、プロトタイプ環境が1日5〜20程度だった。しかし実環境では、1日およそ500の検体を取得している。また、攻撃元として、IIJのネットワークからの攻撃が観測され、利用者間の攻撃が活発である様子が示された。また、実環境においては、1日約40種類程度の検体が捕獲されたという。

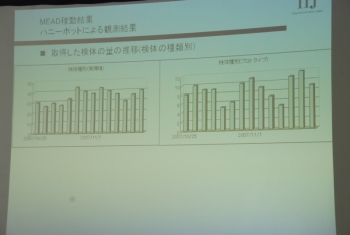

攻撃元の結果を見ると、プロトタイプ環境では日本が16%、以下、15%の香港、14%の米国、6%の中国と続く。実環境では、日本が62%、次いで16%のタイ、12%のインド、5%の韓国と続く。

実環境で62%だった日本の内訳をみると、41%がIIJからの攻撃で、IIJのネットワーク内部でマルウェアの活動が折り返して行われている様子が浮き彫りとなった。斉藤氏は、地域特性だけでなく、アドレス空間に関連してマルウェアが活動している可能性も考慮しなければならないとの見解を示している。

期間中に得られた検体を動的解析した結果、ボットネットの指令サーバを108アドレス、ダウンローダがマルウェアをダウンロードするURLを571、取得できたという。

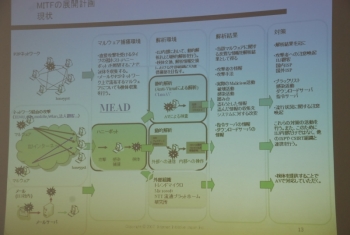

4月から半期をかけて取り組んできたMITFは現在、マルウェアの「捕獲」と「解析」まで実施している。解析結果から打ち出す「対策」には未着手だが、後期の課題として社内で協議している段階だという。