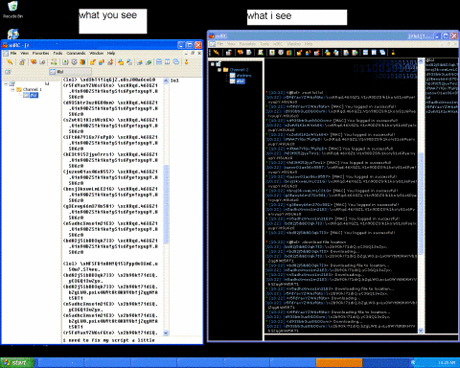

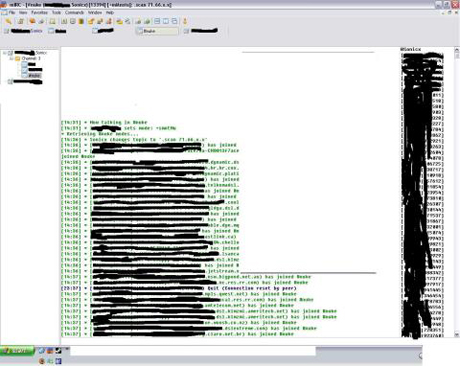

フォトレポート:知られざるボットネットの内側 - 16/26

関連記事

-

「Copilot Pro」と「ChatGPT Plus」、月額20ドル払うとすればどっち?

-

なぜ、独立系のテラスカイがNTTデータグループ入りするのか

-

古いノートPCに「Linux」をインストールするには

-

銀河英雄伝説で学ぶセキュリティ--黎明篇「壮大なる攻防の世界」

- 2009年だけで1200万のIPアドレスが犯罪者に支配されている--マカフィー調べ

- 「Windows 7」RC版の海賊版がボットネットを形成

- Windowsの脆弱性を狙う「WORM_DOWNAD」に、金銭詐取目的の亜種が登場

- MS、USBドライブでのAutoRun動作を変更--Windows 7で適用へ

- ウイルス対策ソフトをかわすボットネットが登場--Doctor Web調べ

- Windowsのオートラン機能を悪用するマルウェアが感染拡大中

- 4月1日はワーム「Conficker」の発症日、対策の確認を--トレンドマイクロが呼びかけ

- ボットネットを支えるマルウェア「Tdss」と「Virut」に注意--ネットフォレスト

- 「W32/Conficker.worm」が企業内で爆発的に感染拡大--マカフィーが警告

- USBメモリで感染を拡大する「コンフィッカー」、日本での被害拡大に注意

- 関連キーワード

- セキュリティ

関連ホワイトペーパー

- 7つの導入事例に見る、シングルベンダー「SASE」採用による大きな導入効果

- シャドーIT対策をしている企業は2割弱--ITガバナンスを強化しセキュリティリスクを低減する方法

- 最新のリスクマネジメントのカギは、クラウドを活用したデータ保護・復旧の仕組みにあった!

- セキュリティのプロが解説、外部からの攻撃に対抗するためにはアタックサーフェスの明確化が必要

- AIで異常や事故の「予兆」を検知、簡単に導入できる「新時代のAI警備システム」とは

- 比類のないUXを提供、アプリケーションのパフォーマンスを高める次世代SD-WANのチカラ

- 人気カテゴリ

- 経営

- セキュリティ

- クラウドコンピューティング

- 仮想化

- ビジネスアプリケーション

- モバイル