ジュニパーネットワークスは次世代型ファイアウォール(NGFW)など企業のネットワークセキュリティ対策の現状を調査。その結果をもとに、同社のサービス「Junos Spotlight Secure」で強化された次世代セキュリティのサービスとソフトウェアを4月16日に発表した。

調査はNGFWやレピュテーションを活用した不正侵入防御システム(IPS)、ウェブアプリケーションファイアウォール(WAF)といった最新技術の有効性を調べている。その結果を見ると、NGFWの持つアプリケーション制御やURLフィルタリングといった機能に「あまり効果がない」という意見や「誤検知が多い」「設定が面倒」という回答が多いことが明らかになった。データセンターではアプリケーションの保護について「WAFをブロックモードで導入している」と回答した人が14%に留まった。

Kevin Kennedy氏

こうした現実を配慮し、新製品は侵入者のIPアドレスだけでなく端末のフィンガープリントを取って、攻撃者のプロファイル情報を世界のサブスクライバーに配信するなど、早期に攻撃を突き止め、対策するサービスとしてJunos Spotlight Secureがあると説明した。「攻撃者も経済性を考えて攻撃を仕掛けてくる。時間やコストをかけてまで攻撃するのはメリットがないと考え、攻撃を諦めさせる」(米Juniper Networks セキュリティ・ビジネス部門 プロダクト・マネジメント シニアディレクター Kevin Kennedy氏)と今回発表した技術の優位性を強調した。

Juniper Networksでは、セキュリティ対策担当者や責任者など全世界で調査。全世界で4774人、日本からも577人から有効回答を得た。

調査では、54%が「次世代セキュリティはベンダーが保証した通りの効果を発揮していない」と回答し、次世代セキュリティが機能しているのは旧来型のマルウェアやルートキットなど「一部の問題にしか対応していない」と答えた人が65%にのぼった。NGFWのうち使用している機能は、従来から提供されている機能が中心で、アプリケーション制御を利用している人は25%にとどまった。

だが、実際にはアプリケーションが持つデータを狙った攻撃が多発している。これを防ぐWAFをブロックモードで利用している人は14%に留まっている。その結果、次世代セキュリティはウェブベースのSQLインジェクション攻撃に対して有効ではないと回答する人が61%となっている。

「何故この状態が続いているのか。要因を探ると、6割が誤検知が多すぎるからと答え、次に多い答えがポリシー管理が複雑すぎることを挙げている。この二つの答えには関連があると考える。ポリシー管理が複雑すぎる故に誤検知が多く、使えないという悪循環に陥っている」(Kennedy氏)

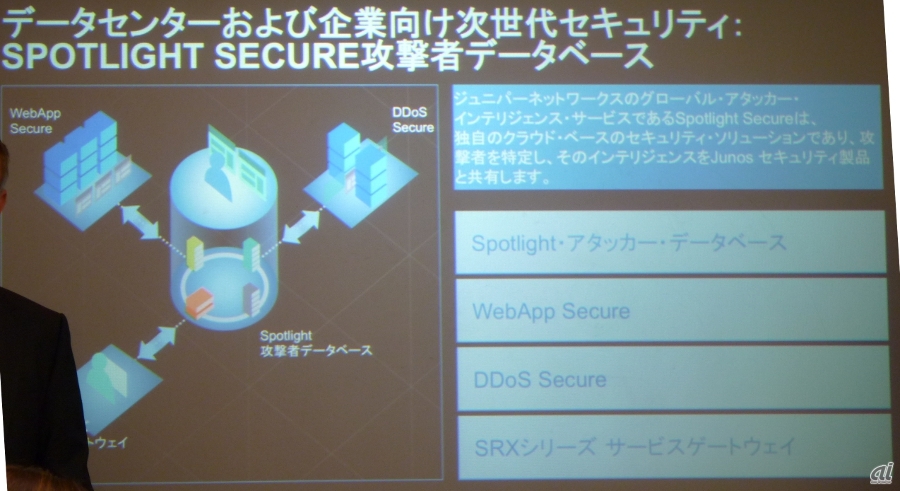

そこでJuniper Networksでは、データセンターとエンタープライズ向けに2つの新製品と2つの機能拡張を提供する。

Junos Spotlight Secureはクラウドベースのサービス。端末のフィンガープリントを記録する仕組みを持つことで、現状のIPアドレスに依存したレピュテーションフィードと比較し、攻撃者をより正確に特定し、誤検知を大幅に減らせるという。特定の端末、攻撃者をブロックすることも可能となる。

ソフトウェア「Junos WebApp Secure」は、旧製品名「Mykonos」を機能拡張したもの。攻撃者やボットネットから保護するためにウェブアプリケーションを常時監視する。攻撃者の端末や場所、手法に関するフォレンジックデータを収集し、収集された攻撃者のプロファイル情報を常時更新する。最小限の誤検出で脅威を正確に軽減し、グローバル規模で攻撃者のプロファイルを共有する。専用機(アプライアンス)での導入方法に加えて、IaaS/PaaS「Amazon Web Services(AWS)」の上で稼働させることもできる。

ソフトウェア「Junos DDoS Secure」は、Juniperが買収したWebscreen Systemsの機能を利用した。大規模な分散型サービス妨害(DDoS)攻撃と“時間をかけて少しずつ”行うDDoS攻撃の両方を軽減する。行動とルールに基づく検出方法を組み合わせたゼロデイ攻撃からの保護を実現するという。業界最先端というスループットは40Gbps。DDoS攻撃を防ぐためのデータは自動更新される。1Uのアプライアンスで提供されるが、ハイパーバイザ上で稼働する仮想マシンの形式でも導入できる。

「SRXシリーズサービスゲートウェイ」は、機能拡張したもので、Junos WebApp Secureと統合し、ネットワークセキュリティの機能が提供される。ファイアーウォールで攻撃者プロファイルのインテリジェンスを活用し、大規模なウェブベースの攻撃を軽減、DDoSの防止を実現する。

これらのサービスやソフトウェアを活用することで「完全に攻撃が防げるわけではない。しかし、攻撃を行うためには時間とコストがかかることになるので、経済性を考えて攻撃してくる相手を防ぐことにつながる」(Kennedy氏)と攻撃を抑止する効果があるとしている。