Microsoftが米国時間の11月18日に配信した定例外のセキュリティ更新プログラム「MS14-068」は、極めて深刻な問題を修正するものだった。ユーザーはこの脆弱性を悪用すれば、ログイン中のドメイン内で、自身の特権をドメイン管理者などに自由に昇格できてしまう。

セキュリティ情報の事前通知では、修正される脆弱性が「特権の昇格」であり、深刻度が緊急であると発表されていたが、詳細については公表されていなかった。その後、Microsoftはこの脆弱性に関するさらに詳しい情報を「Security Research and Defense Blog」で公開した。

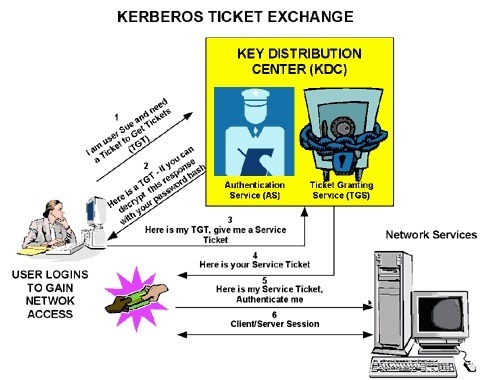

今回の問題の深刻性を理解するには、「Kerberos認証」の仕組みを知る必要がある。Microsoftは以下の図表を公開している。

「Kerberos認証」の仕組み

提供:Microsoft

今回、脆弱性が発見されたのはドメインコントローラ内のコンポーネント「キー配布センター(KDC)」である。図表のステップ「2」で、KDCはユーザーに対して「特権属性証明(PAC)」と呼ばれるデータ構造を配信する。PACには、ユーザーのセキュリティ特権に関する情報(ドメインSIDと所属セキュリティグループ)を格納するデジタル署名が含まれている。ユーザーがKDCにPACを返信すると、Windowsサービス認証用のサービスチケットが引き替えに発行される。問題はここで発生する。KDCは返信されたPAC内のデジタル署名を正しく検証せずにサービスチケットを発行する場合がある。そのため、ユーザーがPAC内の特権に関するデータを改ざんし、自身をドメイン管理者のグループに割り当てるなど、各種の不正な操作が可能になるのだ。

Microsoftは、過去に脆弱性を悪用された可能性があるかどうかを検出する方法を紹介しているが、この方法は既知の攻撃手法の一部しか対象にしておらず、この方法では検出できない攻撃手法も存在する可能性がある。以下は、攻撃の痕跡を示すセキュリティイベントログの例である。

攻撃の痕跡

提供:Microsoft

注目すべき点は、「Security ID(セキュリティID)」と「Account Name(アカウント名)」の不一致である。本来、両者は一致している必要がある。セキュリティ更新プログラムの適用が完了すると、異なるイベントを用いて攻撃の痕跡を検出できるようになる。

「Windows Server 2008 R2」およびそれ以前のバージョンは、今回発見された脆弱性の影響を受ける。「Windows Server 2012」は、より悪用が難しい類似の脆弱性の影響を受ける。デスクトップ版のWindowsは影響を受けないが、セキュリティ更新プログラムは配信されている。「Azure」のActive DirectoryはKerberos認証を外部インターフェイスに公開しないため、脆弱性の影響は受けない。

脆弱性に関する情報を提供する「National Vulnerability Database」の解説によれば、この脆弱性は容易に悪用して甚大な被害をもたらすことが可能なため、今回の事態は極めて深刻に受け止めるべきである。攻撃を受けた側は、直接的な損害の大小とは関係なく、高い代償を支払うことになる。なぜなら、攻撃の影響を完全に払拭するには、ドメインを一から再構築する必要があるからだ。

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。