FIN4については犯人が特定されていないというが、同社では、流暢な英語で規制とコンプライアンスに関する知識、業界に関する知識を持っていることから米国か西欧を拠点にしていると考えていると説明した。

日本では、「いまのところ日本を狙った攻撃は確認されていないが、今後、日本を攻撃対象とした模倣犯が生まれる可能性がある」と指摘。「日本企業を狙った犯行グループには、専門用語に精通した日本人がいる必要があるだろう。また、ソーシャルエンジニアリングのほか、遠隔操作型のマルウェアなどを使う可能性もある。攻撃を開始する前に対象の企業を偵察することがある。こうした動きがすでに始まっているかもしれない。遠隔操作型のマルウェアでは、200日以上監視してから動き出す場合もある。公開企業や関連企業はこうした動きへの対策を取る必要がある」と語った。

アジアで活発なAPT--日本は5番目

こうした動きに関連して“持続的標的型攻撃(Advanced Persistent Threat:APT)”と呼ばれる、狙った相手に対して持続的に攻撃する手法で製薬会社や医療機関への被害状況も説明した。

ここでは、遠隔操作が可能な、バックドアと呼ばれるマルウェアが使われることが多く、機密情報を漏洩させたり、他社への攻撃の踏み台にされたりしているという。

中国から複数のグループが米国の製薬会社をAPTで攻撃した例では、100台を超える企業システムに3年間に渡って侵入し、知的財産情報と機密情報を盗み取っており、そのなかには、培養情報のほかに新製品やコストに関する情報、海外の営業活動情報などが含まれていたという。別の会社では、リモートアクセスツール(RAT)の「LV(njRat)」や「XtremeRAT」で約3万件のコールバック通信が勝手に行われていたとしている。

「アジアはAPTが活発な地域であり、日本はその攻撃数でも世界でも5番目に入る。日本の26.5%の企業がAPTでの攻撃を受けており、今後はさらに増加するだろう。特にハイテク企業、大学などの教育機関、製造業が狙われており、そこから知的財産に関する情報を得ようとしている。今後は、医療や製薬業界を対象にしたAPTも増えていくだろう。また、一太郎の脆弱性を狙うといった日本固有のAPTもみられている」として、日本企業への対策強化を促した。

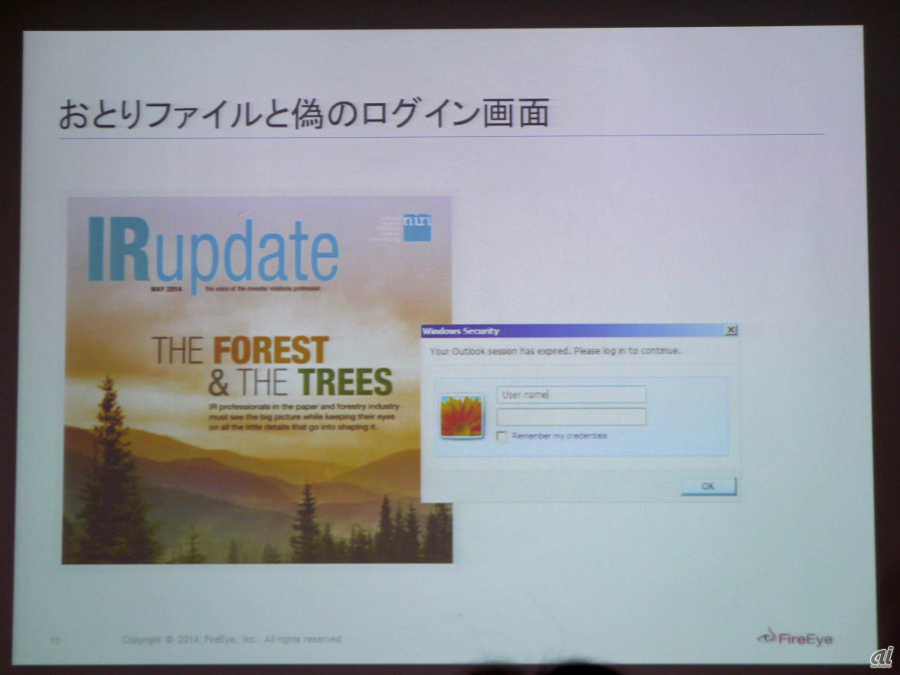

FIN4グループに使われるオトリのファイルと偽のログイン画面