マカフィーは3月16日、米国McAfeeのセキュリティ研究機関であるMcAfee Labsが2月24日に発表した2014年第4四半期の脅威レポートの日本語版、『McAfee Labs Threats Report: February 2015(McAfee Labs脅威レポート: 2015年2月)』を公開した。

こちらよりダウンロードできる。

今回のレポートの主なトピックは以下の2つ。

モバイルアプリの脆弱性が数百万人のモバイルユーザーに影響する可能性

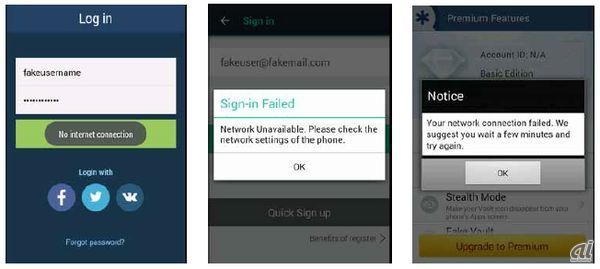

SSL/TLSの脆弱性が修正されたモバイルアプリの例

McAfee Labsの調査によると、モバイルアプリの提供業者は最も基本的なSSLの脆弱性(不適切なデジタル証明書チェーンの検証)への対処が遅れていることがわかる。

米カーネギーメロン大学のCERT(Computer Emergency Response Team、コンピュータ緊急対応チーム)が2014年9月に発表した脆弱性(ログイン認証情報をセキュリティが確保されていない接続で送信)を抱えるモバイルアプリのうち、人気の上位25のアプリをMcAfee Labsが2015年1月にテストしたところ、そのうち18のアプリでは脆弱性が一般に公表され、警告されたにも関わらず修正されていないことが判明した。

それら脆弱性を抱えたアプリに対して中間者(Man-in-the-Middle)攻撃を試したところ、安全とされているSSLセッションの最中に共有情報の傍受が可能であることが確認された。脆弱なデータにはユーザー名およびパスワードが含まれており、さらに一部のアプリでは、ソーシャルネットワークやその他の第三者サービスのログイン認証情報も含まれていた。

こうしたモバイルアプリの脆弱性が実際に悪用されたという報告は今のところ確認されていないが、これらのアプリの累積ダウンロード数は数億に及ぶ。膨大なダウンロード件数を考慮し、McAfee Labsでは、モバイルアプリ開発者がSSLの脆弱性を修正しないことにより、数百万人のユーザーが中間者(Man-in-the-Middle)攻撃のターゲットになっている可能性があると推測している。

増加するAnglerエクスプロイトキットの増加と攻撃の高度化

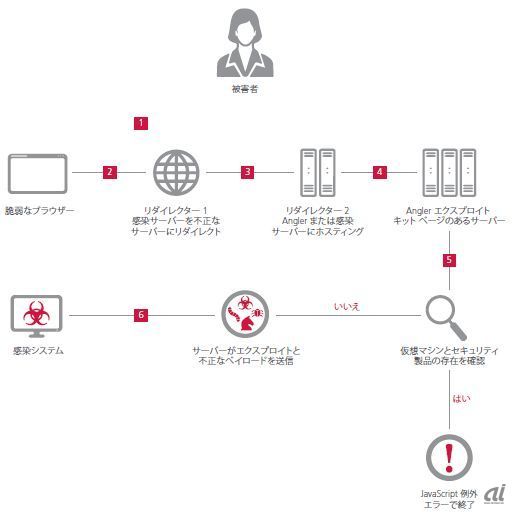

Anglerエクスプロイトキットの感染チェーン

第4四半期のもう1つの傾向として挙げられているのは、Anglerエクスプロイトキットの増加。このエクスプロイトキットは、「サービスとしてのサイバー犯罪(Cybercrime as a Service)」の考え方から誕生した既製ツールの1つであり、これまで以上に悪質な脅威をもたらすという。

このクライムウェアパッケージには、ファイルレス感染や検知回避、さらに各種ペイロード配布機能など、簡単に使える攻撃機能や新機能が含まれている。さまざまな検知回避手法を駆使して仮想マシン、サンドボックス、セキュリティソフトウェアによって検知されないようになっており、頻繁にパターンやペイロードを変更することで一部のセキュリティ製品から脅威を隠そうとする。

McAfee Labsによると、サイバー犯罪者は、2014年の下半期にAnglerへの移行を進めており、その間に有名なエクスプロイトキットであるBlacoleよりも人気のあるキットとなった。