制御系システムのリスク管理

ICT-ISAC事務局次長(NHK 情報システム局)の熱海徹氏

ICT-ISAC事務局次長でNHK 情報システム局の熱海徹氏は、長年ヒューマンエラーに起因する放送事故の撲滅に取り組み、以前に在籍した地方局では現在も無事故記録が継続している。その経験がセキュリティ対策にも通じると話す。

例えば、時間を相手に伝える際に「14時」としても、多忙で相手が正しく認識できなければ、間違って「午後4時」と受け取ってしまう。こうしたコミュニケーションの一つひとつのミスが、重大事故につながりかねない。

同氏はセキュリティ対策で避けるべきことに、(1)周囲に専門用語を使う、(2)対策に集中して専門家任せにする、(3)インシデントによっては報告しない、(4)復旧プロセスに入れない――の4つを挙げる。

(1)は、上述の例のようなミスコミュニケーションによるトラブルを回避するために、正しい認識につながるコミュニケーションを心掛ける。(2)は、局所的な事象に振り回されないよう、全体を見渡す視点を持つ。(3)は、インシデントを報告する習慣が万一の際の円滑な対応につながる。(4)は事業継続性の確保という最も重要な目的のために、個別の対応に追われ過ぎてはいけない。

熱海氏は、放送システムのように重要インフラを支える制御系システムでは、可用性を最大限に確保することが求められると話す。そのため運用にも大きな制約を伴い、可用性に影響する可能性があれば、脆弱性の修正パッチを適用できないケースもあり得る。

また、制御系システムは外部脅威のリスクを考慮してクローズドなネットワーク環境で運用されるが、それゆえに万一マルウェアが侵入すれば、想定外の事態が起こり得る、非常に危険な環境だともいえると話す。

こうした制御系システムの特性や課題を踏まえ、熱海氏は重要インフラ事業者としての事業継続や評判も含めた各種リスクへの対応が必要と指摘し、どのようなリスクがどこに存在し、その対応をまとめたリスクマップの作成を推奨している。

ここでは例えば、システムの正常な稼働に対して異常とするような場合に、その判断基準を設け、周知しておく。コミュニケーション面などを含めて多面的、体系的にリスクを洗い出して分析し、個々の対策に踏み込みつつ、並行して全体の状況もとらえる。こうしたアプローチで組織としてのベースラインを築くことで、リスクが顕在化しても適切な対応がとりやすくなる。

事業者連携で先行対応につなげる

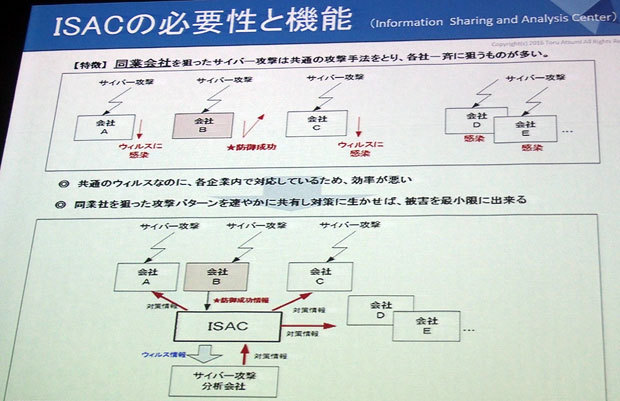

熱海氏によれば、ICT-ISACではセキュリティ情報の共有を中核に先行して脅威に対応できる仕組みを目指している。現在は「サイバー攻撃者が圧倒的有利」といわれるが、セキュリティ脅威に関する情報やインテリジェンスを事業者同士で活用して、攻撃の成功を難しくさせることが、リスクの低減につながるという考えだ。

ISACは業種・業界でのサイバーセキュリティ対策の中心となる

例えば、特定の業界を狙うようなサイバー攻撃では、攻撃者が効率的に実行するために、同じ手法を使う傾向があるという。仮に、事業者ごとに攻撃を仕掛けられたタイミングが異なっても、ある事業者で検知した攻撃やその手法に関する情報をいち早く分析、共有して他の事業者の対策に反映できれば、被害抑止につなげられる。

結果的に攻撃者のこれまでの手法は徐々に通用しなくなり、攻撃を成功させようとすれば多大な時間や資金、人的リソースを費やして、標的ごとに異なる手法を開発しなければならなくなる。それでも成功するとは限らず、手間やコストをかけても割に合わない攻撃は実行しなくなる。

従来のセキュリティ対策は、脅威を防ぐことが重要とされ、「守る側」の視点にとらわれがちとの指摘もある。熱海氏が構想するようなアプローチは、「攻める側」の視点も取り入れることで、「守る側」の視点だけでは行き届かなった対策の弱点を補完するというものだ。

このアプローチを実現するには、組織同士の信頼関係と密接な連携が欠かせず、熱海氏は人と人との信頼関係を組織と組織にも昇華できる取り組みが必要だと説く。