「セーフティ」と「セキュリティ」が融合したモノ作りが理想

セキュリティ・バイ・デザインは、製造業を中心に普及しつつある。しかし、苦労も多いようだ。その理由は、これまでの製品や機器の開発では「セーフティ」設計が中心で、サイバーセキュリティの認知が進んでいないことや、セキュリティ設計の歴史が浅く、上流工程の開発プロセスが定まっていないこと、また、セキュリティは非機能要件のため、コンセプトを決める企画段階で考慮されづらいといったことが挙げられる。

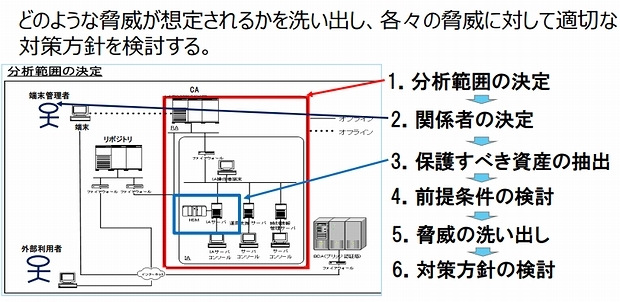

さらにセキュリティ・バイ・デザインでは、セキュリティ設計とセーフティ設計のすり合わせや、セキュアプログラミング、あるいは脆弱性診断などのセキュリティ評価といったことができる技術者がいないケースもある。セキュリティ・バイ・デザインでは、分析範囲の決定、関係者の決定、保護すべき資産の抽出、前提条件の検討、脅威の洗い出し、そして対策方針の検討と、多くのプロセスが必要になる。セキュリティ・バイ・デザインの導入は、全社で対応すべきものといえる。

とはいえ、セキュリティ・バイ・デザインを開発プロセスに組み込んでしまえば、サイバーセキュリティ対策を製品や機器へ早い段階で適用できる。これにより手戻りを減らし納期を短縮できたり、コストを抑えて保守性の高いソフトウェアを開発できる。情報処理推進機構(IPA)によると、特に設計時のセキュリティ対策コストを「1」とした場合、運用時のコストはその100倍になるといわれているだけに、設計段階でセキュリティ対策を組み込む効果は大きい。

事前に想定し得る脅威やリスクを洗い出すことがTCOを抑制する(IPAソフトウェア高信頼化センター資料より引用)

具体的なセキュリティ・バイ・デザインの手法や実践方法については、IPAなどがガイドラインなどの資料を多数提供している(参考PDF資料)ので、まずはこれらを参照してみるのもいいだろう。これまで「セーフティ」を第一に開発してきたモノ作りの技術者と、サイバーセキュリティを扱ってきた技術者には、お互いに認識の違いもあるため、双方の技術者が参加してガイドラインを読み解いていくことも有効な方法といえる。