Microsoft Officeの脆弱性を悪用するサイバー攻撃が確認され、メールやセキュリティツールも悪用する高度な手口への注意が呼び掛けられている。そんな中、攻撃者がメールを誤送信してターゲットが発覚する“珍事”が発生していた。

この攻撃では、Microsoftが11月のセキュリティ更新プログラムで対処したOfficeのメモリ破損の脆弱性(CVE-2017-11882)を悪用し、最終的にターゲットのコンピュータを乗っ取る。確認されている手口では、不正なRTFファイルを添付するスパムメールを使い、受信者のコンピュータに正規のセキュリティ侵入テストツール「Cobalt Strike」を送り込む。

攻撃者の失態を発見したRiskIQのセキュリティ研究者Yonathan Klijnsma氏によると、同社は11月21日に、ロシアやトルコの金融機関をターゲットとする大規模なスパムメールの攻撃を確認。メール本文に記述はなく、「Swift changes(国際銀行間通信の変更)」のファイル名を持つRTFファイルが添付されていた。

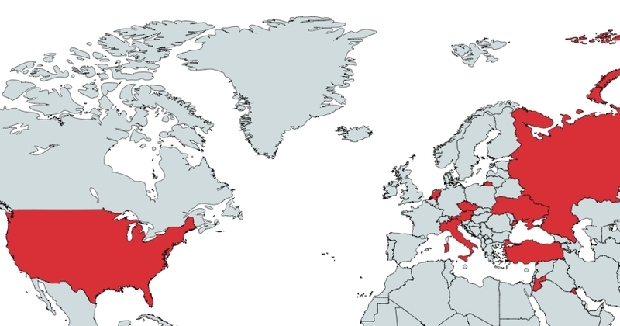

通常の攻撃では、ターゲットが知られないよう「Bcc」にアドレスを入力するのが常とう手段だが、ミスを犯した攻撃者は「To」にアドレスを入れて送信。Klijnsma氏によれば、ある金融機関の欧米、中東8カ国の拠点にいるとみられる従業員がターゲットにされていた。この攻撃者は3月にも同様のミスを犯し、この時はカザフスタンの金融機関の1880のアドレスにメールを送り付けていたという。

攻撃者のメール誤送信で発覚したターゲットの宛先国(出典:RiskIQ)

Klijnsma氏は、攻撃者がターゲットにする組織のメールアドレスの情報を容易に収集できてしまう実態があると警鐘を鳴らす。また、受信者のコンピュータに送り込まれるCobalt Strikeは、その機能が攻撃者に悪用されているものの、本来は正しい目的で利用されるセキュリティツールだとも解説している。