次世代型エンドポイントセキュリティを手掛ける米CrowdStrikeは1月24日、日本法人「CrowdStrike Japan」の設立を発表した。日本市場における事業展開などについて同社幹部に聞いた。

2011年に設立された同社は、PCなどのエンドポイントを対象にしたマルウェア対策やインシデントの検知・対応(EDR)、脅威監視、脅威情報配信、脆弱性管理などの機能をクラウドサービスとして提供する。アジア太平洋・日本担当バイスプレジデントのAndrew Littleproud氏は、定義ファイルを用いる従来型の対策とは異なり、クラウド基盤を利用した迅速な脅威対策に強みがあると説明する。

日本市場に対しては、2013年にマクニカネットワークスと販売契約を締結。特に、製品を利用した脅威監視のマネージド脅威ハンティングというサービスでは、マクニカネットワークスが日本語による対応を支援する。Littleproud氏によれば、この1年で日本の売上高は204%、新規顧客数は208%それぞれ増加し、事業拡大に向けた投資強化策として日本法人を設立した。日本法人のマネージングディレクターには、Novell日本法人社長などを歴任した河合哲也氏が就任した。

多層防御でも起きる“Silent Failure”

近年のセキュリティ市場では、「次世代型」を称したエンドポイントセキュリティベンダーの台頭が著しい。その理由をLittleproud氏は、「標的型攻撃対策として多層防御が推奨されてきたが、インシデントが減らない状況をみれば、残念ながら多層防御は適切に機能していない。対策の再構築が急務で、まず機密情報や個人情報を頻繁に扱うエンドポイントの対応が必要だからだ」と説明する。

多層防御は、エンドポイントやネットワーク、システムの各所にセキュリティ対策を配備することで、ある場所の対策で脅威を検知、遮断できなくとも、別の場所の対策で食い止める仕組みを指す。Littleproud氏は、「多層防御はマルチベンダーで構築されるため運用が複雑になる。個々の対策の連携も不十分で、結果的に脅威を検知できない」とも指摘する。

技術戦略担当バイスプレジデントのMichael Sentonas氏は、こうした状況を“Silent Failure”と表現する。Silent Failure(サイレント障害)とは、一般的にシステムの状態を監視できない障害を指す。不正アクセスによる情報流出などのインシデントでは、最初の侵入攻撃から被害の発覚まで数カ月から数年を要するケースが珍しくないだけに、「セキュリティの“Silent Failure”とは、脅威を検知せず、アラートも出さない障害だ。ユーザーは正常だと誤認したままシステムを使い続けてしまうことで被害が広がる。定義ファイルでマルウェアを検知しようとする従来型の対策にも原因がある」(Sentonas氏)

このため同社は、クラウドをサービス基盤にしている。PCなどにインストールする20Mバイトほどのエージェントソフトが端末上での変化を監視、記録し、そのデータをクラウドに集約する。クラウド環境でデータを解析し、サイバー攻撃が疑われる端末上での変化や振る舞いなどをとらえることで、脅威の特定と防御を実施するという。

同社以外に、セキュリティ機能をクラウドサービスで提供するベンダーは多い。「その背景にはオンプレミス製品主体では脅威を検知できなくなったセキュリティ業界の苦い経験がある。クラウドを採用するのは、脅威への対応スピードを向上させて被害を抑止するためだ」とSentonas氏。ただ、自社の情報がベンダーに送信されることを懸念する企業も少なからずある。Sentonas氏は、「ユーザーのプライバシーにかかわるようなデータは一切扱わない」と話す。

この他に、クラウドベースのセキュリティサービスでは、APIを通じたデータ連携でセキュリティ情報イベント管理(SIEM)などのセキュリティシステムとも組み合わせやすいメリットがあるという。

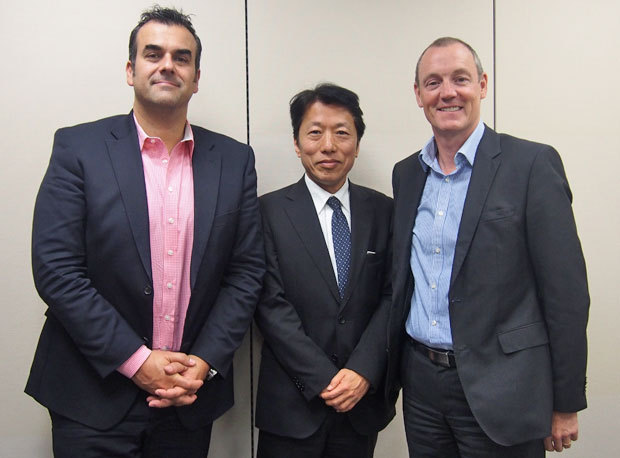

CrowdStrike 技術戦略担当バイスプレジデントのMichael Sentonas氏、日本法人マネージングディレクターの河合哲也氏、アジア太平洋・日本担当バイスプレジデントのAndrew Littleproud氏(左から)

脅威検知を重視するセキュリティトレンド

国内で標的型攻撃の脅威が注目され出した2011年以降、多層防御によるセキュリティ対策が推奨されながらも、インシデント被害が減少する様子は見えない。「防御は難しい」との認識も広がり、ここ数年間は被害の発生を前提にした「インシデント対応」も叫ばれてきた。

ただし、インシデント対応を通じて被害を抑止するには、やはり脅威を迅速に検知できるかが鍵を握る。企業経営者を対象にした経済産業省の「サイバーセキュリティ経営ガイドライン」でも、初版ではCSIRT構築などインシデント対応体制の整備が疑われたが、2017年11月の改定版では「脅威検知」への取り組みを企業に求めるようになった。

Littleproud氏は「次世代エンドポイントは、従来型ソリューションとの併用もできるが、結果的にユーザー企業の多くが次世代型への移行を選択している」と話す。河合氏は、「日本企業も脅威検知に向けて取り組みで新たな技術を導入していく必要があり、パートナーと連携して支援に当たりたい」と語る。日本法人は2018年末までに営業、エンジニアリング、サポートなど20人体制にするという。