新種のランサムウェアが出現した。多くのランサムウェアと異なり、2つのエクスプロイトキット(うち1つは姿を消したと考えられていた)によって拡散され、やや知名度の低い暗号通貨での支払いを要求する。

米国時間1月26日に初めて確認されたランサムウェア「GandCrab」は、2つのエクスプロイトキット「RIG EK」「GrandSoft EK」によって配布されていることがわかった。セキュリティ企業Malwarebytesの研究者が詳細を報告している。

GandCrabは、RIG EKを通じて配布されている。このRIG EKは、「Internet Explorer」や「Flash Player」の脆弱性を突いて、JavaScriptやFlash、VBscriptをベースにした攻撃を開始し、ユーザーにマルウェアを配布する。

「Princess」というランサムウェアに利用されたのと似たような攻撃方法で、感染したウェブサイト上のマルバタイジング(悪意ある広告)を使ってRIG EKがGandCrabを拡散することはありえる。

GandCrabの配布には、すでに消滅したと考えられていたGrandSoft EKも利用されている。

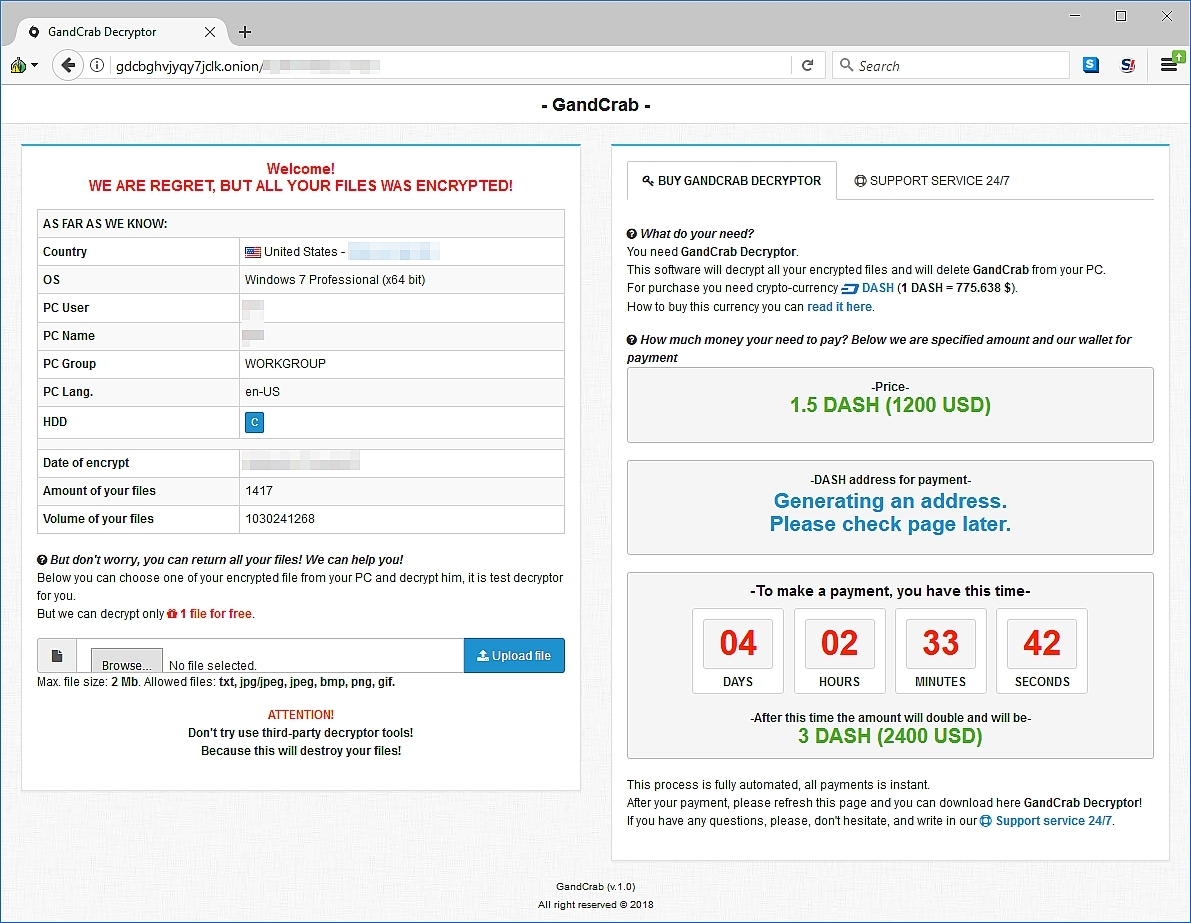

被害者のシステムに入り込んで実行されると、GandCrabは概ね他のランサムウェアと同じような振る舞いを見せる。RSAアルゴリズムを用いてWindowsファイルを暗号化し、ファイルの暗号解除に必要な「GandCrab Decryptor」に対する支払いを要求するのだ。

暗号化されたファイルには「.GDCB」という拡張子が付き、こうした方法で設計された暗号化を繰り返し、最終的にはドライブ上のすべてのファイルに影響を及ぼす。

だが、多くのランサムウェアと違って、GandCrabはビットコインではなく「Dash」という暗号通貨での支払いを要求する。

「身代金」として要求されているのは1.5Dashで、数日以内に支払われなければ3Dashに倍増される。

現在のところ、無料でGandCrabの暗号を解除する方法はない。被害を避けるには、エクスプロイトキットが突く脆弱性を感染サイトからランサムウェアを配布するのに利用されないように、ソフトウェアのすべてのアップデートとパッチを適用するのが最良の策だ。

提供:Malwarebyes

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。