トレンドマイクロは6月25日、2017年の国内における標的型攻撃の動向を分析した報告書を公開した。攻撃による重大被害の公表などは少なかったものの、同社の観測では“水面下”で攻撃が展開される状況が続いているという。

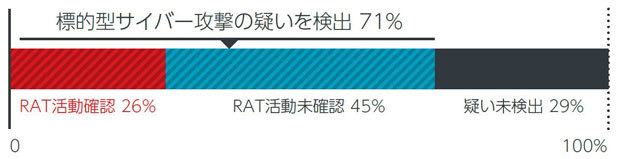

同社による法人顧客のネットワーク監視では、26%で遠隔操作ツール(RAT:Remote Access Tool)やRATによる攻撃者のコマンド&コントロール(C2)サーバへの接続が検出され、それらの疑いがある兆候も45%で見つかった。

監視対象組織における標的型攻撃の検出割合(出典:トレンドマイクロ)

監視サービスでは、1つの組織当たり月平均35万6514件のアラートが発生したものの、標的型攻撃の可能性を示唆するアラートは同778件で、全体の0.2%を占めるに過ぎないとし、わずかなアラートから早期に標的型攻撃の痕跡を把握できるかが、被害の防止や抑止において重要だと解説する。

また、標的型攻撃の94.0%では攻撃活動が「DLLインジェクション」や「DLLプリロード」などの手法によって、正規のツールやサービスを隠れ蓑に展開されていた。不正コードを正規プロセスの一部として実行することで、遠隔操作ツールの存在や活動を隠ぺいするという。

C2サーバも83.3%がクラウドサービスやホスティングサービスなどの正規サービス上に設置されていたといい、攻撃者がどの組織でも最も頻繁に行われていると思われる正規のウェブ通信の中に、RATなどとの通信を紛れ込ませていると解説している。