トレンドマイクロは7月3日、国内のクレジットカード情報1800件を格納したサーバを発見したとブログで報告した。こうしたケースは珍しいといい、情報を窃取するマルウェア攻撃などの手口について解説している。

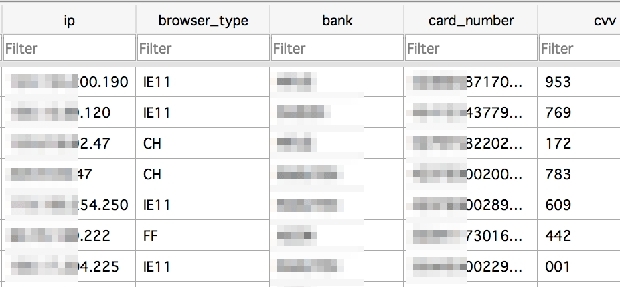

同社によると、クレジットカード情報は「マニュピレーションサーバ」と呼ばれる、サイバー犯罪者がマルウェアなどで窃取した情報を格納するサーバで見つかった。6月18日時点で最大となる1800件が保存されていたという。通常、「マニュピレーションサーバ」は攻撃者が捜査などから逃れるために隠されているとし、今回は犯罪者の設定ミスと思われる原因から発見に至った。

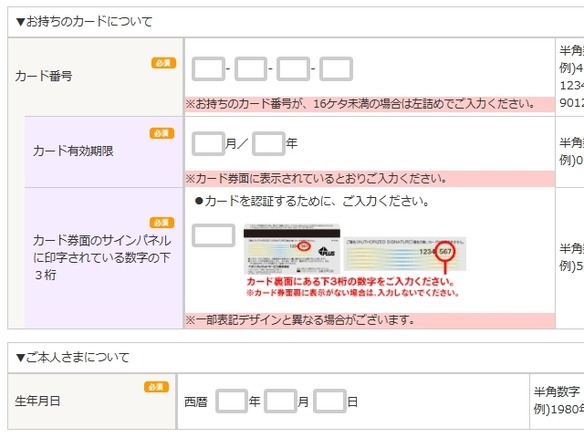

トレンドマイクロが発見したというクレジットカード情報(出典:トレンドマイクロ、一部抜粋)

サーバに格納されたクレジットカード情報件数の推移(出典:トレンドマイクロ)

攻撃では、正規サービスなどのURLリストを持つ「バンキングトロジャン」(インターネット銀行サービスなどを狙うトロイの木馬型不正プログラムの通称)が使われる。これに感染したコンピュータのユーザーがリストにあるウェブサイトへアクセスすると、「ウェブインジェクション」という手法で表示画面の一部などを改ざんし、ユーザーが入力する認証情報やクレジットカード情報などを「マニュピレーションサーバ」へ転送したり、不正送金を行ったりするという。

3月に確認された「Panda Banker」という名称のバンキングトロジャンは、さまざまな種類のオンラインサービスのURLリストを持ち、内訳は約6割がクレジットカードサイト、2割弱がマルチサービスサイト、約1割が動画サイトで、この他にSNSや通販などのウェブサイトも標的にしていた。

同社は、「バンキングトロジャン」の名称から、一般的に銀行サービスを標的にしていると思われがちだが、実態は上述のように異なると解説する。

また、情報を搾取する手口としては正規サイトに似せたフィッシングサイトが知られるものの、「バンキングトロジャン」による攻撃では正規サイトのコンテンツの一部が改ざんされるため、URLの文字列がほとんど変化せず、一目で攻撃を見抜くことが難しいと指摘する。ただし、「ウェブインジェクション」では暗号化通信が途切れてしまう場合があり、攻撃によってURLの文字列が「https://~」から「http://~」に変わるといった変化に気づけば、攻撃を見抜ける可能性があるという。