ファイア・アイは12月10日、2019年のセキュリティ予測と解説を行う記者説明会を開催し、サイバー犯罪組織の活動状況からセキュリティ対策の裏を突く手法が広がりつつあると指摘した。

同社は、主に国家的な支援を受けていると見られるサイバー犯罪組織の活動を長年にわたって監視し続けている。シニア インテリジェンス アカウント アナリストを務める千田展也氏は、サイバー犯罪組織の活動傾向から主に以下の特徴を挙げた。

- 「Exploit Wednesday」に取り組む

- 一度侵害された組織は繰り返し侵入される

- IT業界で標準的なツールの活用が進む

- 人工知能(AI)をフィッシングなどに悪用する

ファイア・アイ シニア インテリジェンス アカウント アナリストの千田展也氏

まず「Exploit Wednesday」とは、Microsoftが米国時間の毎月第2火曜日にセキュリティ更新プログラムや関連情報などを公開している通称「Patch Tuesday」の取り組みを、サイバー犯罪者が逆手に取る動きとして、近年に使われ始めた造語だ。

Patch Tuesdayでは、Microsoftの製品やサービスに存在する脆弱性の修正プログラム(パッチ)やセキュリティに関するアップデートが提供される。千田氏によれば、サイバー犯罪者は、Microsoftの提供直後にリバースエンジニアリングなどの方法でパッチや更新情報の内容を分析し、直ちにその結果を攻撃手法に組み込もうとする。特に企業ユーザーは、業務システムへのパッチ適用に伴う影響を見極めるためパッチを適用するまでに時間をかける場合があり、犯罪者にとってはこの間が攻撃の成功率を高められるチャンスになる。「未修正の脆弱性を狙う『ゼロデイ攻撃』は有名だが、パッチ公開直後を狙う『ハーフデイ攻撃』にも注意すべき」(千田氏)という。

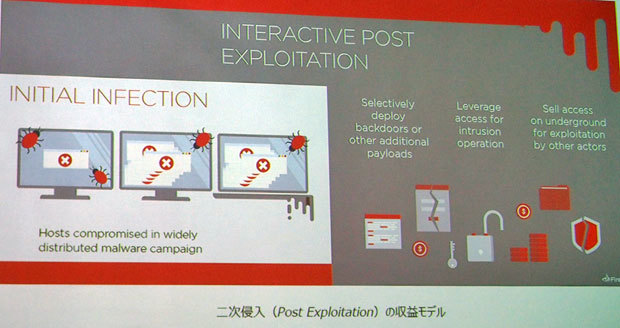

またサイバー犯罪者は、いったん侵入に成功した組織のシステム環境へ侵入を繰り返す。犯罪者の目的は、侵入を防ぐ対策の突破ではなく、あくまで対策を突破した後にシステムの内部環境を深く理解することにあるからだという。

一度侵入を許したシステムは、“入口”の対策が強化されても内部の対策は講じづらく、犯罪者は何度も悪用を試みるという

一方で侵入された側の対策は難しく、「一般的に再発防止策を講じるのは侵入口に近い部分にとどまる。深く侵入されたシステムの内部では対策による悪影響を懸念して、実際にはあまり手を付けることができない」と千田氏は指摘する。犯罪者は労力をかけて得た成果をできる限り最大化させたいため、当然ながら侵入された側の“弱み”を最大限に悪用する。

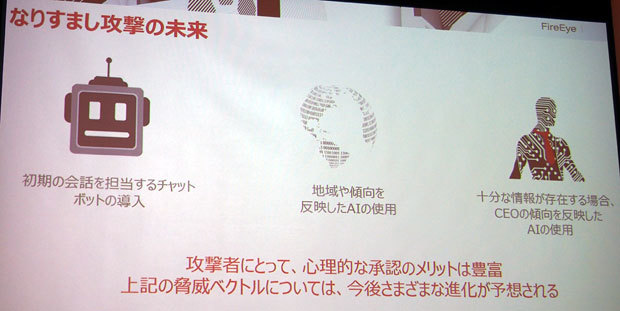

「IT業界で標準的なツールの活用が進む」や「AIをフィッシングなどに悪用する」ことも、一般のユーザーがオープンソースのツールや手法、新しいテクノロジを業務効率化や生産性向上といった目的に活用していることを見れば、サイバー犯罪者が同様にするのは自然な流れになる。

「例えば、現在はBEC(ビジネスメール詐欺)が流行しているものの、犯罪者にすれば個別の標的とやりとりしなければならないなど手間がかかり過ぎる。ここの部分をAIのチャットボットで効率化、標準化し、他の標的にも簡単に攻撃できるようにしたいと考える」(千田氏)

一般的にCRM(顧客関係管理)などで注目されるAIチャットボットも、犯罪者視点では攻撃への悪用を期待するテクノロジになる

千田氏は、セキュリティ対策でよく言われる「攻撃側と防御側のいたちごっこ」の現状を上記のように解説し、犯罪者の動きを踏まえた適切な対応を講じることの重要性を提起している。