セキュリティ企業TripwireがITプロフェッショナル340人を対象に実施した調査の結果によると、回答者の27%はパッチを適用していなかった脆弱性が原因で自社システムがサイバー攻撃の被害に遭ったという。なお、欧州企業に限ると、その割合は34%となっている。

提供:Image: Tripwire

まず、パッチの適用対象を見つけ出すことが難題となっているようだ。回答者の59%は、ネットワークに接続された新たなハードウェアやソフトウェアを数時間以内に見つけ出せると答えているものの、回答者の35%は自動的に発見できるものは半分以下だと答えており、パッチ適用対象の洗い出しが多くの企業にとって面倒な手作業となっていることが浮き彫りになった。

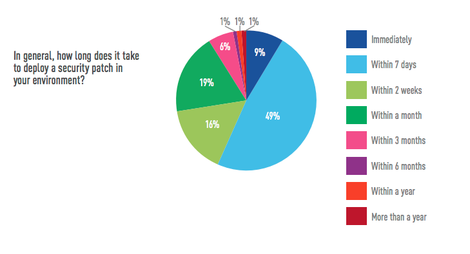

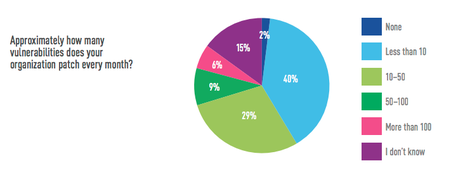

また、セキュリティパッチの公開から適用までの期間に関する質問では、即座に適用するとした回答者は9%、1週間以内に適用するとした回答者は49%であり、全体でみると90%以上が一般的に1カ月以内に脆弱性を修正するという結果になっている。一方、月あたりのパッチ適用件数で見た場合、10件未満が40%、10〜50件が29%となっている。また、脆弱性の公開を受けて製品の使用を中止したことがあるという回答は80%にのぼっている。

提供:Image: Tripwire

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。