近年の企業セキュリティ市場では、自社にとって脅威やリスクとなり得る情報を入手し、その影響や被害を未然に防いだり、あるいは顕在化しつつある中で抑止したりすることを目的にした「脅威インテリジェンス」の活用がにわかに注目されつつある。数十社が参入するこの市場で後発というイスラエルのIntSights Cyber Intelligenceは、自動化を生かしたコストパフォーマンスと対応能力に強みがあると主張する。

同社は2015年に設立され、約200人の社員が在籍する。グローバルの顧客は400社強だが、直近の業績は約710万ドル(約76億円)という。導入企業の業種は金融やヘルスケア、製造など多岐にわたり、日本の顧客は年間利用で55社ほど、一時的な利用も含めると180社強の導入実績があるという。

日本のカントリーマネージャーを務める岩崎公一氏は、同業他社に比べて“1桁”ほど安価とするサービス利用でのコストパフォーマンスと、脅威情報をもとに対応する実行力が同社の強みと話す。「われわれは市場で後発となるので、人工知能(AI)をはじめとする技術を活用して処理の93%を自動化している。これによりサービス品質を高めながら安価に提供できる仕組みが備わっている」(同氏)

脅威インテリジェンスのサービス内容はベンダーによってさまざまだが、多くはサイバー攻撃者や犯罪組織がターゲットとしている企業や組織にまつわる情報のやりとりを常時監視し、その動向や分析結果などを提供している。例えば、企業のシステムに侵入するための認証情報や悪用可能な脆弱性情報、サイバー犯罪に利用し得る顧客の個人情報などが売買されたり、実在企業になりすますオンライン詐欺を行うための仕掛けを準備したりするような兆候を見つけ、その動向とともに想定される脅威や被害などを分析し、企業や組織が効果的に対応するための指針を示す。

ただ、それ故にサービスの品質はベンダーの持つ知見やノウハウ、人材によるところが大きく、いつ顕在化するか分からない水面下の脅威を補足するための監視コストも大きいため、利用費用は高額になりがちだ。そのため、脅威インテリジェンスサービスを利用するのは、費用を上回る被害や影響のリスクを抱える大企業が中心となっている。

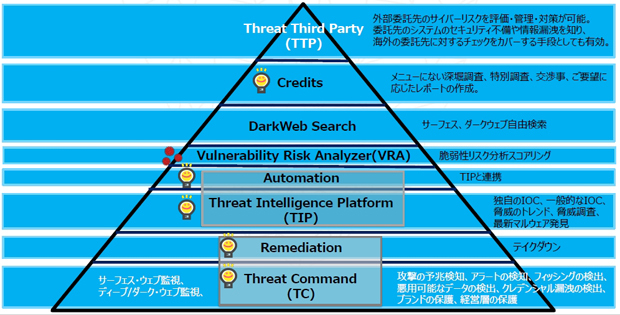

また、日本企業では、顕在化していないセキュリティ上のリスクや脅威に対応するコストの捻出に後ろ向きでもあるという。岩崎氏は、こうした点に「顧客特有の脅威情報を提供するだけではなく、不正サイトのテイクダウンや各種セキュリティ対策の評価、グラフィカルなレポートによる費用対効果の診断まで、オールインワンの機能を備えることで、インテリジェンスそのものを使いやすくしたいと考えている」と話す。

IntSightsのサービス概要

対応能力については、インターネットの大手レジストラーや著名なソーシャルネットワーキングサービスなどのプラットフォーマー各社と幅広く協業し、不正アプリの配布サイトやフィッシングサイトなどの閉鎖は平均1~2日、成功率は6~9割という。「これまで7000回以上の成功実績がある。テイクダウンには法的なノウハウや交渉力も必要だが、顧客の閉鎖依頼を受けてからの対応も自動化している」と岩崎氏は話す。

同社では、利用企業ごとに専任のアナリストが監視、分析を行うほか、「カスタマーサクセスマネジャー」と呼ぶ顧客をサポートする担当者や、日本ではシステムエンジニアもアサインし、“顧客体験”の向上にも注力しているという。

岩崎氏は、「日本では脅威インテリジェンスサービスの認知がまだ小さく、企業の予算も少ない。IT部門やセキュリティ部門は、実際に何かが起きてからでなければ動きづらいという風土もある。脅威インテリジェンスは、セキュリティ対策の前段に当たるが、その後の被害や影響から自社の資産を守るためのトリガーになるので、利用しやすい環境づくりも進めていきたい」と語る。

(修正:初出時に「直近の業績は約7100万ドル(約760億円)」とありましたが、正しくは「約710万ドル(約76億円)」となります。お詫びいたします。)