ラピッドセブン・ジャパンは8月3日、企業などがサーバーやインフラをインターネットに公開するに当たり存在しているリスクを国・業界・クラウド別に調査した「National/Industry/Cloud Exposure Report(NICER)」の2020年度版を発表した。刻々と変化するインターネット全体のリスクをデータに基づいて分析し、インターネットに接続されたサービスにおける外部公開の方法と設定に関する弱点(サイバーエクスポージャー)の発生率と地理的分布を測定したもの。

概要を説明した代表執行役社長の森下恭介氏は「現在のセキュリティ業界では、既に侵入が起きていることを前提とした対策に重点が置かれている」ことを指摘。それはそれで重要な取り組みであることは間違いないものの、「だからといってドアの鍵が開けっぱなしでいいわけではない」という表現で、既知の脆弱性などにきちんと対応することの重要性を強調。「このレポートを活用して対策を強化してほしい」と語った。

続いて、シニアセキュリティコンサルタントの本田俊夫氏が詳細を説明した。同氏は同社のビジョン(Vision)を「Secure Advancement for All:全ての組織のセキュリティを前進」だと紹介し、このビジョンを実現するための手段として「攻撃者視点でのセキュリティの研究」を行っていることが特徴だとした。

次いで、NICERについてはこれまで発行されていた国別の調査レポートや業界別の調査レポートを統合し、さらに調査手法なども進化させた最新版のレポートだと紹介した。なお、NICER 2020の調査時期は2020年4月で、24種のプロトコル/サービスについて調査している。レポートの目的は「全ての組織・インターネットのセキュリティを前進させる」で同社のビジョンと合致している。

またレポートの目的として同氏は「攻撃対象領域(Attack Surface)の可視化によるリスクの把握」と「主要な攻撃対象領域である公開環境に対する脆弱性の把握」の2点を挙げた。さらに、脆弱性に関しては「安全ではないサービスの利用や設定」と「公開されている既知の脆弱性(CVEベース)」の2つの意味があるとした。

レポートの概要としては、まず良い点は「非セキュアなサービスの利用が前年対比平均13%低下」「とりわけSMBについては約16%低下」したという。なお、“非セキュアなサービス”とは、SMB、Telnet、rsyncといったプロトコル/サービスを指している。また、良くない点としては、「引き続き広く利用されている平文プロトコル/サービス」

(具体的には、HTTPやインターネット上に直接公開されているデータベース、Telnet接続を公開しているルーターやスイッチ、サーバーなど)、「パッチ適用の(継続的な)遅れ・鈍化」の2点が指摘された。

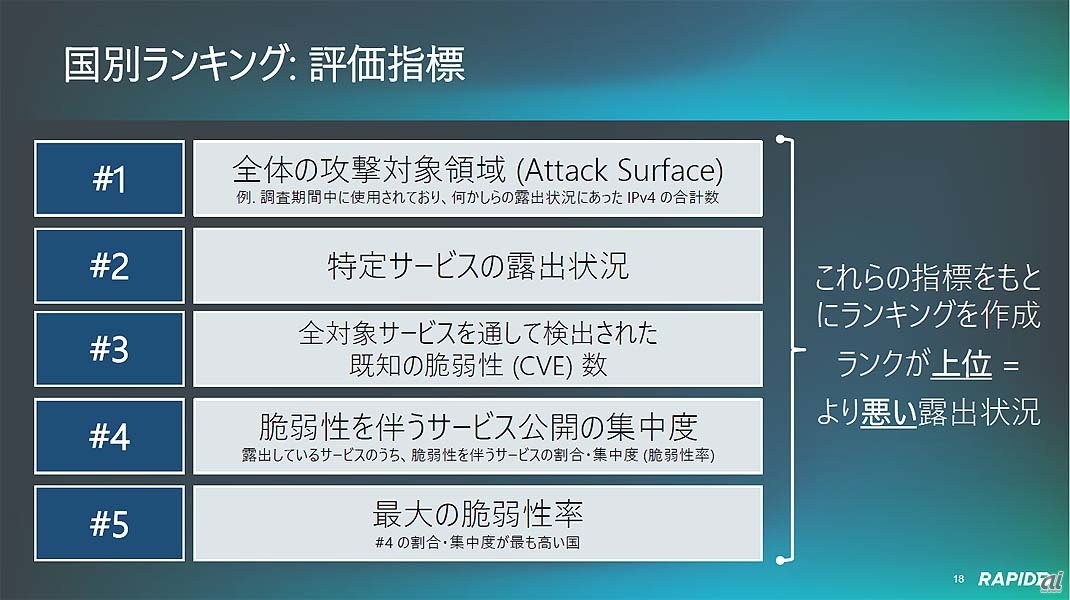

続いて、国別ランキングでは「露出状況が悪い順」に米国、中国、韓国、英国、ドイツ、ブラジル、ロシア、日本、カナダ、イランがワースト10となっている。ただし、レポートにおいては「攻撃対象領域(Attack Surface)」がどれだけ広範に“露出(Exposure)”しているか、という点を重視していることから、IPアドレスを大量に保持している国のランクが悪化する傾向があり、米国が最悪となっているのはIPアドレスを大量に割り当てられているという理由も大きいと思われる。

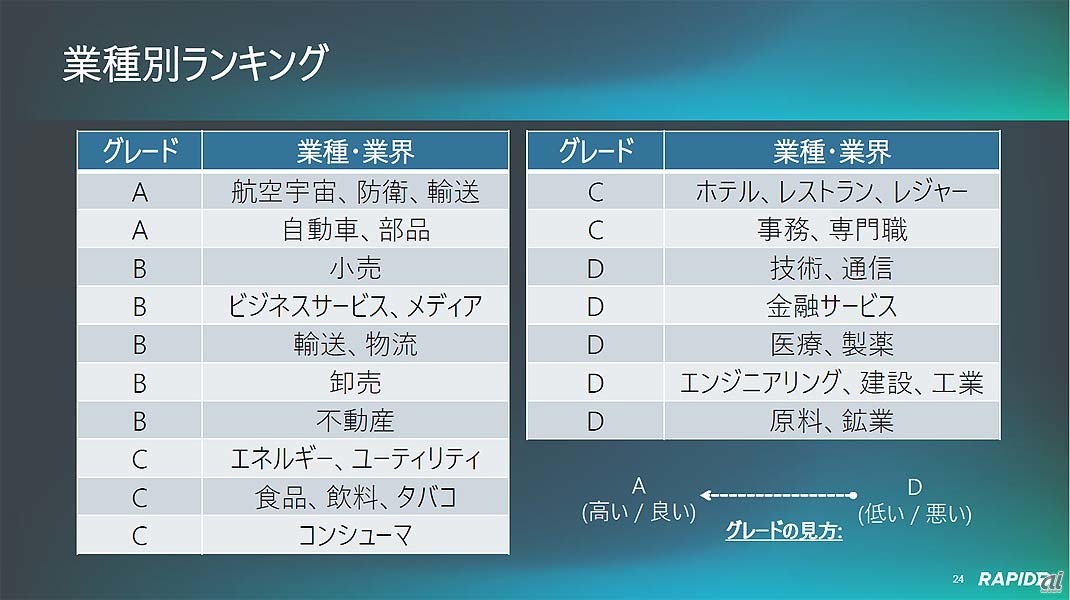

また、グローバルでの業種別ランキングでは、状況が良いとされたのが「航空宇宙、防衛、輸送」「自動車、部品」、悪いとされたのが「技術、通信」「金融サービス」「医療、製薬」などとなっており、直感的なイメージとは異なる面がある。これは主に「攻撃対象領域(Attack Surface)」が広いことの影響が大きく出ることや古いネットワーク機器など、Telnet接続が公開されたままになっている場合が目立つなどの理由によるものだという。

さらに、日本の状況に関しては「Telnetの利用率が一年前より7%上昇」している点が指摘された。これは、ルーターやスイッチなどの通信機器が設定管理用インターフェースとしてTelnet接続をサポートしているのがそのままになっていることが原因だという。最後に同氏は推奨事項として「安全ではないサービス(ポート)の停止とセキュアなサービスへの移行」「インターネットに直接公開すべきではないサービスの遮断や設定変更」「早急なパッチ適用と継続的な脆弱性管理」の3点を指摘した。

同社が提唱する「攻撃対象領域(Attack Surface)を最小限に狭める」というアプローチは、実現には地道な努力が必要とされる一見地味な取り組みであるが、最も基本的なセキュリティ対策としてもっと重視されるべきだと思われる。