パルスセキュアジャパンは8月6日、クラウドベースのセキュアアクセスサービス「Pulse Zero Trust Access」(PZTA)を国内で提供すると発表した。

パルスセキュアジャパン 社長の脇本亜紀氏

概要を説明した同社社長の脇本亜紀氏は、企業ネットワークの現状について「ユーザーがたくさんの場所からいろいろな時間にアクセスする、という状況になってきており、会社支給やBYOD(私物端末の業務利用)など、さまざまな端末からアクセスするようになっており、リモートユーザー数の増大やデバイスの多様化が起きている。一方で、アクセス先となるアプリケーションはオンプレミスからクラウドへ、さらにSaaSの利用も拡大しており、アクセスするユーザー/デバイスも、アクセスされるアプリケーションも、双方がそれぞれ極めて多様になっている」と指摘した。

この状況に対して、どのようなユーザー/デバイスからのどういったアプリケーションに対するアクセスも単一のポリシーで一元的に管理できるサービスとして、PZTAでは“ゼロトラスト”の考え方に基づくセキュアアクセスを提供するとした。

続いて、詳細を説明した同社 リージョナルテクニカルマネージャーの山田晃嗣氏は、「内部は安全、外部は危険」という前提で実施する従来の境界型セキュリティモデルが、リモートアクセスの普及やクラウド/SaaSの利用拡大などによって保護すべき対象が広範になってきたことや、巧妙な手法によって内部に侵入してくる標的型攻撃によるマルウェアなども「一度内部に入り込んでしまえば以後は安全なものとして基本的に信頼されてしまう」といった問題から限界を迎えつつあると指摘した。

パルスセキュアジャパン リージョナルテクニカルマネージャーの山田晃嗣氏

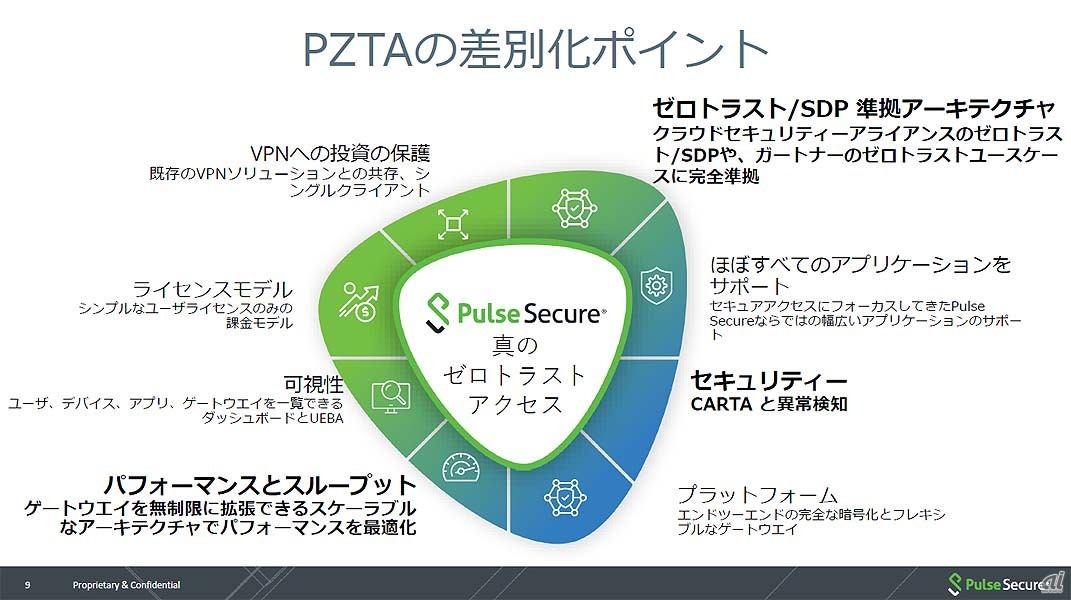

そのため、「全てを信頼せずアクセスの継続的な評価を行うゼロトラストモデル」の実装が求められているとした。ゼロトラストモデルについては理論先行という感があるが、同氏はゼロトラストに必要な要素として「高度なユーザー認証とSSO(シングルサインオン)」「端末のコンプライアンス評価」「コンテキスト(利用者の振る舞い)の確認」「継続的な監視と動的なアクセス制限」「最小限のアクセスとダーククラウド」の5点を挙げ、「これら全てに対応しているのがPZTA」だとした。

PZTAは、大きくクラウドサービスとして同社がホストする「コントロールプレーン」、コントロールプレーンの指示によってアクセスの可否を制御する「仮想ゲートウェイ」(仮想アプライアンス)、デバイスの状況を確認する「クライアントエージェント」の3つの要素で構成される。

現在ゼロトラストの主流の考え方となっている“教科書的なモデル”に忠実に準拠している点がPZTAの特徴だという。また現在、同社ビジネスの中核となっているSSL-VPNサービス「Pulse Connect Secure」で利用されるクライアントエージェントと同じモジュールがPZTAでも使われている。同社のSSL-VPNサービスを利用して境界型セキュリティモデルを運用していたユーザーは、システムを一気に刷新するのではなく、必要な部分から段階的にゼロトラストモデルを導入し、順次切り替えていくという導入方法も可能になる。

さらに、PZTAのライセンスモデルは、ユーザー数と利用期間というシンプルな料金体系となっている。仮想アプライアンスとして提供される仮想ゲートウェイにはコストは掛からないため、負荷状況を踏まえて必要なだけ無制限に拡張できることに加え、従来の境界防御と同様の発想で各ネットワークの入口部分に仮想ゲートウェイを設置することができる。また、ネットワーク内部のサーバー間などにもきめ細かく仮想ゲートウェイを設置することで“マイクロセグメンテーション”を実現することも追加コストなしで可能だという。

なお、国内でのライセンス価格については未発表で、米国のディスカウント前の価格はユーザー1人当たり年間180ドルになる。「国内でもあまりかけ離れた額にはならない」(脇本氏)という。脇本氏は国内での注力施策として「認知度向上のためのマーケティング」「パートナー開拓とパートナートレーニング」「既存のPulse Connect Secureユーザーのマイグレーション」の3点を挙げ、今後1年間で100件の受注を目指すとした。