ID認証基盤のサービスを手掛ける米Auth0は、クレデンシャルスタッフィング攻撃に対応する「Bot Detection」機能の提供を8月に開始した。共同設立者兼最高経営責任者(CEO)を務めるEugenio Pace氏は、企業におけるオンラインサービスへの移行が昨今のコロナ禍でさらに加速し、同時に認証におけるセキュリティリスクが高まっていると指摘する。

Auth0 共同設立者兼最高経営責任者のEugenio Pace氏

同社は2013年に創業し、認証連携やシングルサインオンなどユーザー認証/認可のための機能をSDKやAPIを含め提供する。主眼を置くのは、アプリケーションの開発者と利用者であり、開発者にとって負担となりがちな認証/認可のための機能開発を同社が担うことでコアの開発に集中できるよう支援する。一方で利用者は、さまざまなアプリケーションやオンラインサービスでの異なるIDやパスワードの管理が負担であり、同社がこの部分をサポートすることで、安全な利用を図れるようにしている。

日本市場は同社にとって縁が深く、顧客企業のNTTドコモは、NTTドコモ・ベンチャーズを通じて同社に出資する。直近ではパーソルキャリアや、北海道テレビ放送の有料ライブ配信、スマート施錠機器を展開するQrio、経済産業省のプロジェクトの「GビズID」といったサービスでも採用された。

ここ数年は日本市場への投資も強化しており、2019年から2020年にかけて売り上げは200%、有償ユーザー数は300%それぞれ増加した。消費者向けサービスや企業間取引といったサービスでの採用が約8割を占めるという。

オンラインサービスの拡大は長らく続いているが、新型コロナウイルス感染症のパンデミックによって、この動きはますます加速している。人の移動や接触が著しく制限される中で企業はオンラインにビジネスの活路をより求めるようになり、オンラインのユーザーも拡大しつつある。

「以前から多くの企業がデジタルトランスフォーメーション(DX)を推進するために、オンライン化に注力しており、コロナ禍の影響でさらに進むようになった。そうなれば攻撃者もオンラインを標的にする。われわれが提供するサービスを通じたトラフィックの30~40%が攻撃の脅威にさらされている状況だ」(Pace氏)

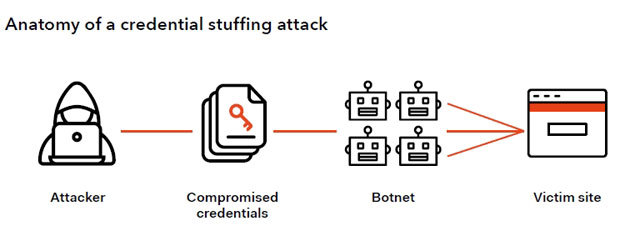

認証・認可の領域で特に同社が警戒するのが、クレデンシャルスタッフィング攻撃だといい、日本では「パスワードリスト型攻撃」とも呼ばれる。サイバー攻撃者が過去に流出した膨大な正規のIDやパスワードの組み合わせを使ってオンラインサービスへの不正ログインを図り、正規ユーザーになりすまして情報の窃取など収益獲得につながる不正行為をする脅威になる。

クレデンシャルスタッフィング攻撃の流れ(Auth0の資料より抜粋)

Pace氏によれば、クレデンシャルスタッフィング攻撃の拡大に対処するため、ドメインやメールアドレスベースの評価技術を手掛ける企業を2019年に買収し、この技術をAuth0サービスのエンジンに組み込んだ。クレデンシャルスタッフィング攻撃では、攻撃者がボットを使って不正ログインを仕掛ける手口が多く、攻撃に悪用されるボットからの通信を検知、遮断してユーザーを保護する。関連して漏えいしたパスワードの悪用を検知する機能や総当たり攻撃に対する防御、多要素認証などの機能も提供し、認証・認可領域における多層的なセキュリティ対策を講じている。

Pace氏は、「われわれは開発者と利用者がセキュリティ対策を気にすることなく、本来の目的に集中できる環境を提供することに注力している。1カ月当たり約45億件のログインの通信を分析しており、これが開発者と利用者を守るベースになっている」と話す。

今後の見通しはコロナ禍で見通しづらいが、「企業では、仮に収束して現在のテレワークが強制的ではなくなっても新たな働き方として定着し、リモートからアクセスして認証を行う機会が広まるだろう。また、これまでオンライン化が進んでいなかった教育や医療でもオンライン授業や遠隔診療が広がり、やはり認証・認可の安全性が重要になる」と語る。