JPCERT コーディネーションセンター(JPCERT/CC)は11月6日、マルウェア「IcedID」の感染を狙う不正なメールが複数報告されているとして注意を呼びかけた。近年流行するマルウェア「Emotet」の感染を狙った攻撃方法に似ているという。

BlackBerryによると、IcedIDは2017年にIBMのセキュリティ研究者が発見したトロイの木馬型の不正プログラム。銀行やペイメントカード会社、モバイルサービスプロバイダー、オンライン小売り、給与計算ポータル、メールクライアントなど標的に、金融関連情報や資格情報などを窃取するという。

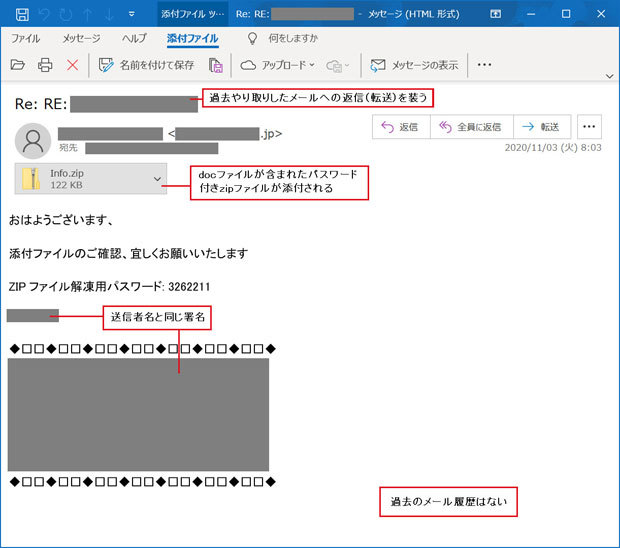

マルウェア「IcedID」の感染をねらうなりすましメールの特徴(出典:JPCERT/CC)

感染攻撃に使われる不正メールは10月下旬に流通し始め、11月3日頃から増加していると見られる。Twitterに寄せられたツイートなどから、メールには正規の送信元を詐称したアドレスが使われ、件名には返信(Re:)や転送(FW:)の内容が記されている。メールには悪質なマクロを埋め込むWordファイルなどが添付されている。このファイルを開いてマクロを実行してしまうと別の不正プログラムを通じてIcedIDがダウンロードされる恐れがあるようだ。

国内では、2019年後半からEmotetの感染を狙う不正メールなどによる攻撃が断続的に発生し、企業や組織で警戒が強まった。このため、IT管理者などがEmotetの攻撃手法が似たIcedIDの攻撃に気付けず、被害につながる恐れがあるとの指摘が散見される。JPCERT/CCは、「なりすましメールの送信元はマルウェア起因でなくメールアカウントへの不正ログインが疑われるのでパスワードを再設定してほしい」とアドバイスしている。

ラックも同日、Emotetの感染を通じて、さらに情報窃取型マルウェアの「Trickbot」や「Qbot(Qakbot)」「Zloader」などに感染する被害が増えているとの分析結果を発表した。同社によれば、9月時点でEmotet感染端末の約90%がZloaderにも感染していたといい、国内の金融機関やクレジットカード会社を狙った痕跡も見つかったとしている。