クラウドストライクは10月5日、年次報告書「Nowhere To Hide, 2021 Threat Hunting Report: Insights from the CrowdStrike Falcon OverWatch Team(敵に逃げ場なし、2021年版脅威ハンティング報告書:CrowdStrike Falcon OverWatchチームによる洞察)」を発表した。英語版は9月8日に公開されている。日本語版は10月中旬の予定となっている。

同社 カントリー・マネージャーの河合哲也氏によると、「OverWatch」は脅威ハンティングのサービスで、顧客企業が同社を選択する大きな理由の1つにもなっている。年次レポートは、OverWatchチームが観測した内容をまとめたものと位置づけた。

クラウドストライク カントリー・マネージャーの河合哲也氏

また、一般的な脅威ハンティングサービスは「年に1、2回、セキュリティ専門家にネットワークを見てもらい、隠れていた脅威を発見するサービスを指すこともある」とする一方、セキュリティを確保するためには「攻撃者が侵入したら被害が発生する前に発見してハンティングをしないと意味がない」と指摘。同社のOverWatchは「脅威ハンティングは24時間、常時行うべきもの」という考え方に基づいて提供されるサービスである点を強調した。

なお、OverWatchに関しては、ほとんど全てのEDR(Endpoint Detection and Response)の顧客が契約しているとのことで、OverWatchの存在が同社を選択する理由になっていることがうかがえる。

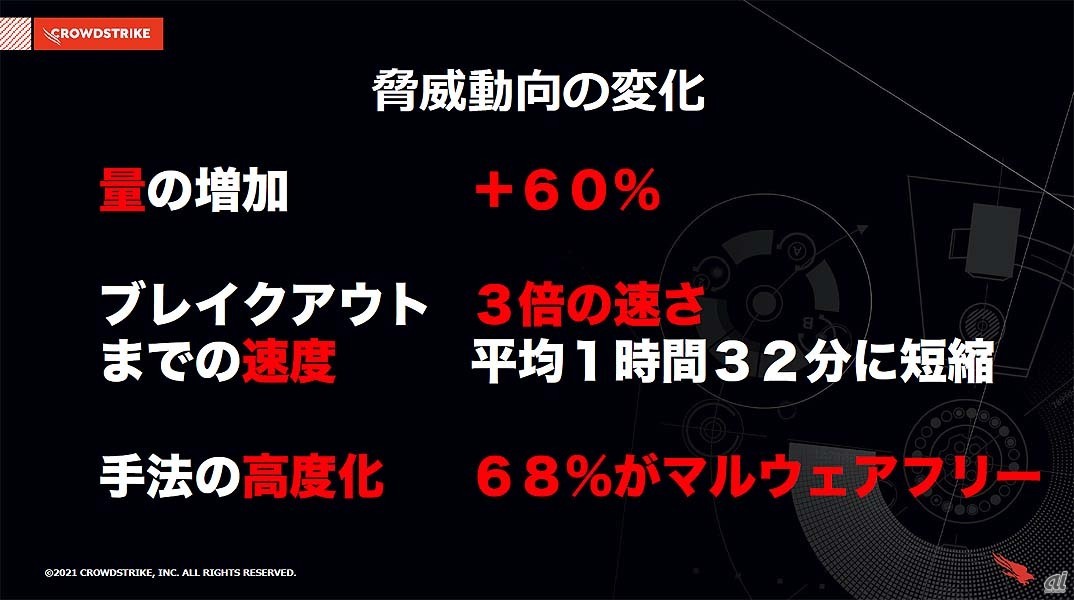

2021年のレポートで指摘された注目すべきポイントとして、同氏は「ブレイクアウトタイムが短くなっている」「マルウェアフリーの増加」の2点を挙げた。

2021年のレポートにおける脅威動向の変化のまとめ

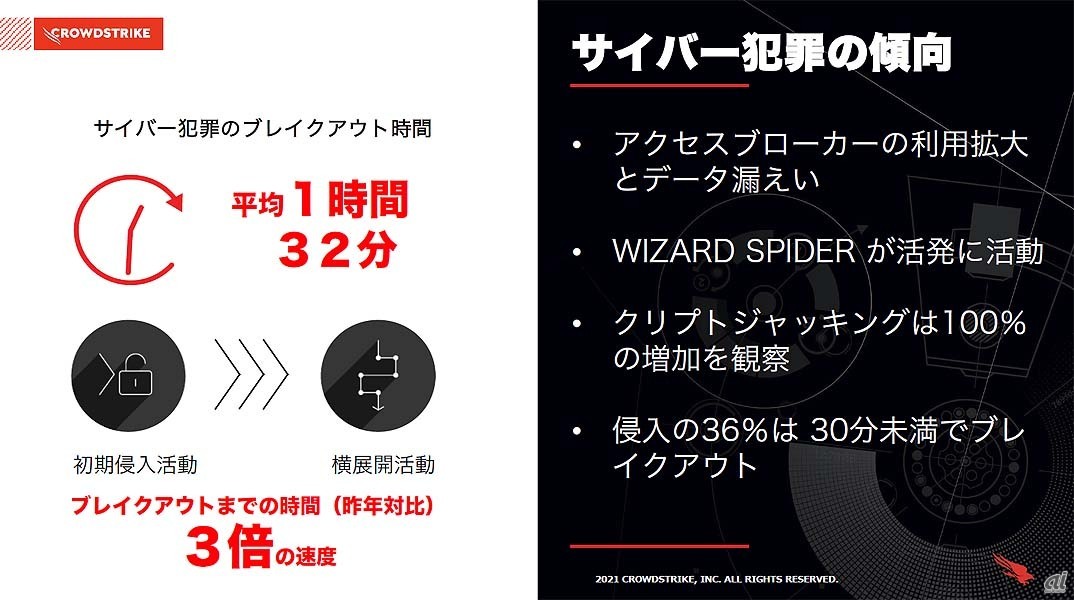

ブレイクアウトタイムとは、「攻撃者が初期の侵入を果たしてから、水平展開(ラテラルムーブメント)するまでの時間を意味」している。水平展開が起こると脅威がネットワーク内で拡散してしまうため、対処が困難になることから、同社では水平展開の前に検知して駆除することを重視している。2021年の平均は1時間32分で、2020年のおよそ3分の1に短縮しているという。これは、防御側の時間的猶予が短くなっていることを意味する。

ブレイクアウトタイムは短縮傾向にある

次にマルウェアフリーとは、一般に「ファイルレスマルウェア」などとも呼ばれる、ファイルの形で感染するマルウェアを使用せず、感染先のシステムのメモリー上にスクリプトを展開するなどの攻撃手法を指す。従来型のウイルス対策ソフトウェアはストレージに保存されているファイルの中からマルウェアを探すことから、このタイプの攻撃を検知することが困難になっている。2021年のレポートでは、68%の攻撃がマルウェアフリーに分類されるものだとされている。

続いて、同社 リージョナル・マーケティング・ディレクターの古川勝也氏がレポートの内容についての説明した。なお、同氏はセキュアワークスなど、セキュリティ業界で20年以上の経験があり、2021年5月に現職に就任したという。

クラウドストライク リージョナル・マーケティング・ディレクターの古川勝也氏

同氏はまず、OverWatchのアドバンテージについて、昨今の脅威状況の変化を踏まえて説明した。従来の標的型攻撃は、国家支援型の諜報活動や産業スパイなど、標的となる企業/組織から長期間にわたって情報を盗み続けるものだったため、攻撃者は何年にもわたって被害企業のシステム内に潜伏し、気づかれないように情報を盗み続けるという活動を行っていた。

この場合、年に2、3回実施する脅威ハンティングで発見できる可能性も高く、有効な手法だったといえるわけだが、昨今ではこうした標的型攻撃の手法を経済利益を目的としたサイバー犯罪者が活用するようになっており、従来の数年掛かりという時間軸と比較して大幅に短縮している。そこで、防御側にもこうした変化に対応する必要が生じており、それが常時、継続的に対応するOverWatchの評価にもつながっているという。

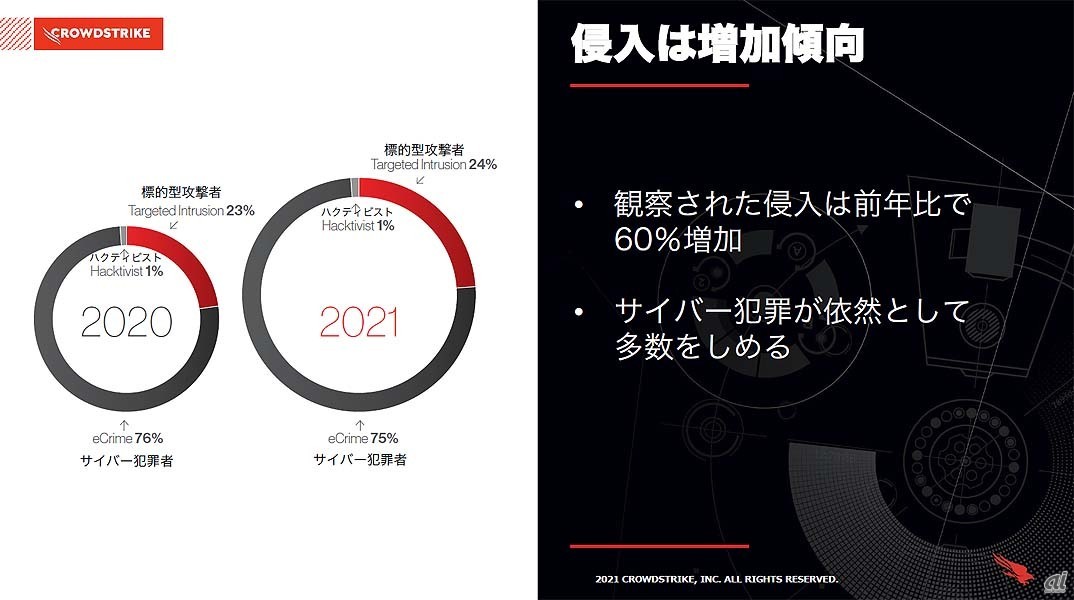

攻撃者の比率。侵入数次隊は増えているが、標的型攻撃者/サイバー犯罪者/ハクティビストの比率はほぼ2020年と同様

2021年のレポートのポイントとしては、まず「観察された侵入」は前年比で60%増加しているが、大半がサイバー犯罪者(75%)である傾向は変わっていない。ブレイクアウトタイムの短縮傾向は前述の通りだが、さらに「侵入の36%は30分未満でブレイクアウト」しているという。

こうした傾向を踏まえ、同社の推奨事項としては「盲点をなくす」「侵害への備え」「サイバーハイジーン」「IDの保護」「リモートアクセスへの注意」の5点が示された。盲点をなくす、とは、セキュリティ対策がIT資産全体をカバーしているか、それらが正しく構成されているかを再確認すべきという意味だ。また、侵害への備えとは「常に警戒し、行動する準備をしておく」ことを指す。また、「サイバーハイジーンを正しく実践すること」「IDを保護し、多要素認証や最小特権の概念を採用する」「リモートアクセスに細心の注意を払う」ことの重要性も指摘された。

同社による推奨事項