McAfee EnterpriseとFireEyeの統合により設立された新会社のTrellixは2月16日、「Advanced Threat Research Report:2022年1月版」を発表した。主に2021年第3四半期のサイバー脅威動向の調査結果をまとめたものだが、第4四半期に大きな問題となった「Apache Log4j」の脆弱性問題などにも触れられている。

調査期間は2021年7~9月。2021年12月に公表されて大きな注目を集めたLog4jの脆弱性についても取り上げられており、McAfee Enterprise時代の方針と異なっている。記述内容や公表されるデータなども従来のレポートと変更されている。なお、Advanced Threat Research(ATR)とは、同社の研究機関の名称になる。

同社 執行役 セールスエンジニアリング本部 ディレクターの櫻井秀光氏は、Log4j問題の影響について、脆弱性を修正したにもかかわらず、その修正版に新たな脆弱性が見つかるという負の連鎖が起こったことで、同社のようなセキュリティベンダーやユーザー企業のセキュリティ担当者などが対応に忙殺される状況に陥った点が特徴的だったと語った。

日本でも12月10日以降、Log4jの脆弱性に対する攻撃が検出されており、実際に甚大な影響が生じたことが裏付けられている。また、同社も自社製品で同ソフトを利用していたため、その対応に追われたという。櫻井氏は「ゼロデイ脆弱性への迅速な対応を浸透させる必要性を改めて思い至った」とその経験を振り返る。

Log4j脆弱性に関する一連の経緯

Log4j脆弱性の影響

続いて、2021年7~9月に観測されたランサムウェアの動向について紹介した。使用されたランサムウェアファミリーでは「REvil/Sodinokibi」が最大で4割以上を占めたという。

また、2021年7月末に発見されたランサムウェアグループで、米国の農業サプライチェーン企業NEW Cooperativeに対する攻撃で有名になった「BlackMatter」の手法を詳細に解析。その結果、Colonial Pipelineに対するサイバー攻撃を行い、その後は活動停止したとされていた「DarkSide」との共通点が多いことから、DarkSideがBlackMatterと名前を変えて復活したとみられると指摘した。

同社が確認した高度な標的型攻撃(APT攻撃)の46%が、中国(APT41)またはロシア(APT29)の支援を受けていると推測される国家支援型攻撃グループによるものと分析されている。標的とされた産業分野は40%近くが金融部門で、次いで公益事業、小売り、政府機関だったという。

ランサムウェアに関する注目動向のまとめ

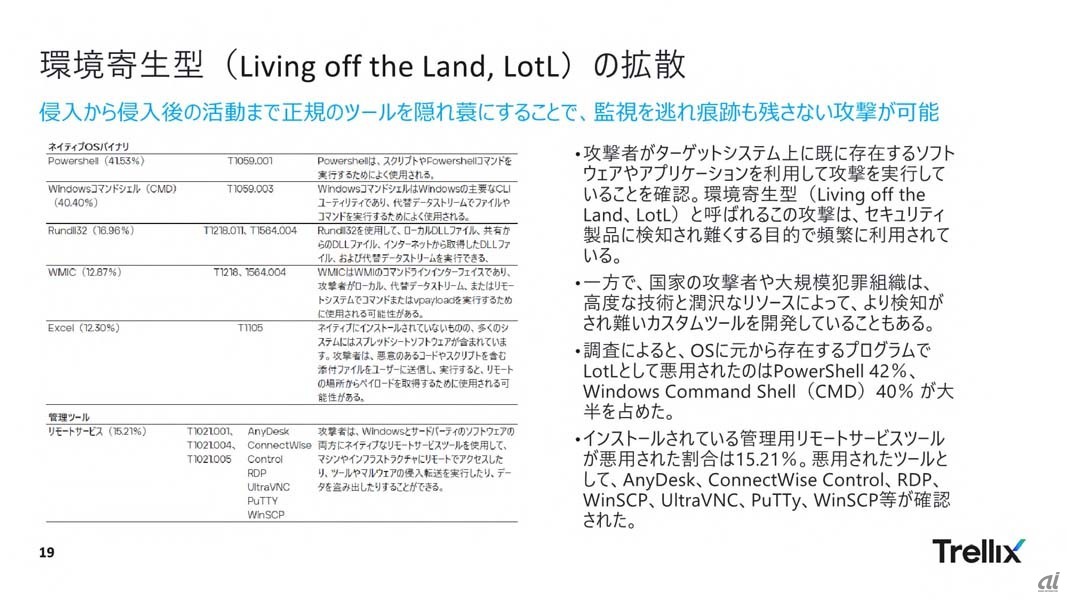

最後に、櫻井氏は「環境寄生型(Living off the Land:LotL)の拡散」について説明した。これは、「Windows PowerShell」といったOS標準ツールを悪用することでセキュリティソフトによる検知を回避する手法。ファイルレスマルウェアなどと呼ばれる攻撃手法でもよく活用されているおり、調査対象期間に増加傾向が見られたという。

具体的なツールとしては、Windows PowerShell(42%)と「Windows Command Shell」(CMD、40%)が大半を占めたが、他社製のリモート管理ツールなども悪用された例が見られるという。こうした状況を踏まえて同氏は、リモート管理ツールなどで不要なものがあれば使用停止の検討を推奨している。

LotL攻撃の概要とよく悪用されるツールの例