メールなどを使ってマルウェア「Emotet」の感染を狙う攻撃がさらに急増している。JPCERT コーディネーションセンター(JPCERT/CC)は3月3日、注意喚起を発表した。3月に入り、影響を受けたと見られる「.jp」のメールアドレス数が2020年の感染ピーク時の5倍以上に急増しているという。

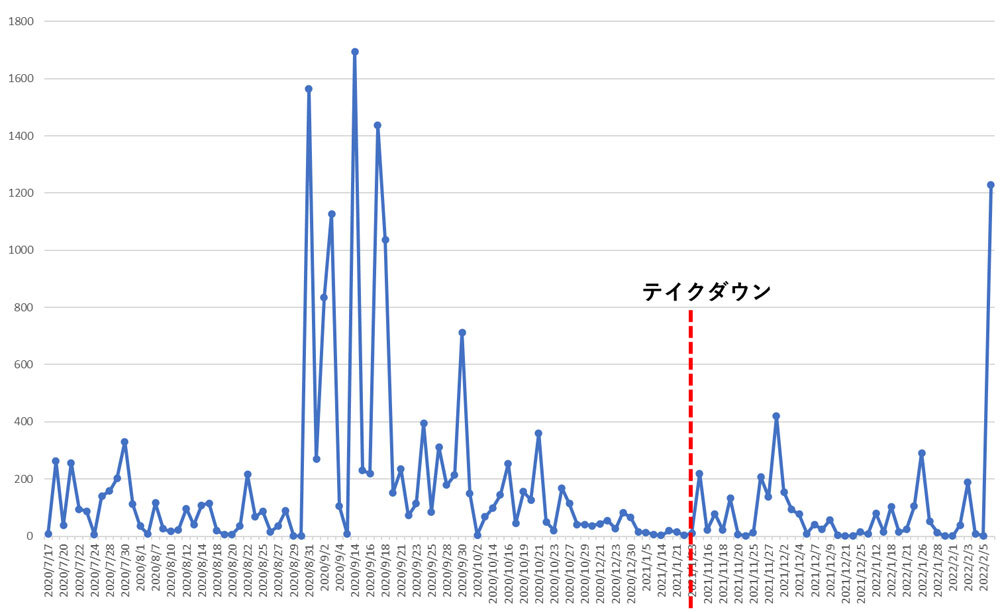

Emotetに感染してメールの送信に悪用される可能性のある「.jp」メールアドレス数の新規観測の推移(外部からの提供観測情報、3月3日更新、JPCERT/CCより)

Emotetは、メールなどを通じて拡散する。攻撃メールには、Emotetに感染させるコードやマクロを埋め込んだファイルが添付されたり、ファイルをダウンロードさせるリンクが記載されたりしている。受信者のコンピューターがEmotetに感染すると、ほかの種類のマルウェアにも感染させたり、システムにある情報を悪用して感染を拡散するメールを送りつけたりするなど、多くの問題と被害が発生してしまう。

2021年初頭に各国の警察機関が連携して、Emotetのサイバー攻撃インフラを閉鎖したものの、同年11月頃にサイバー攻撃組織が攻撃インフラを再構築して以降、Emotetの再び拡散。JPCERT/CCは、2月10日にも注意喚起したばかりだが、感染攻撃の勢いが増している。

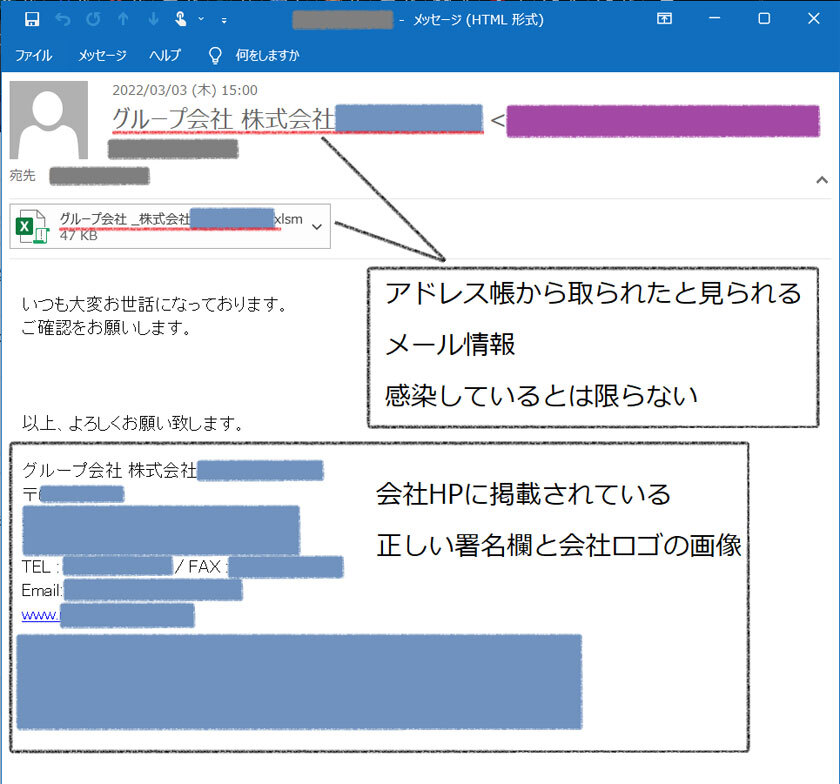

攻撃で使われるメールの手口もさらに巧妙化している。JPCERT/CCによれば、Emotetに感染したコンピューター内のメールソフトなどにあるアドレス帳のデータから窃取されたとみられる情報が悪用され、組織名や人物名などが差出人や本文内に表示されるケースがあるという。なお、表示された組織や人物のコンピューターがEmotetに感染していない場合もあるとしている。

Emotetに感染するメールの例(JPCERT/CCより)

Emotetに感染するメールの新たな例(JPCERT/CCより)

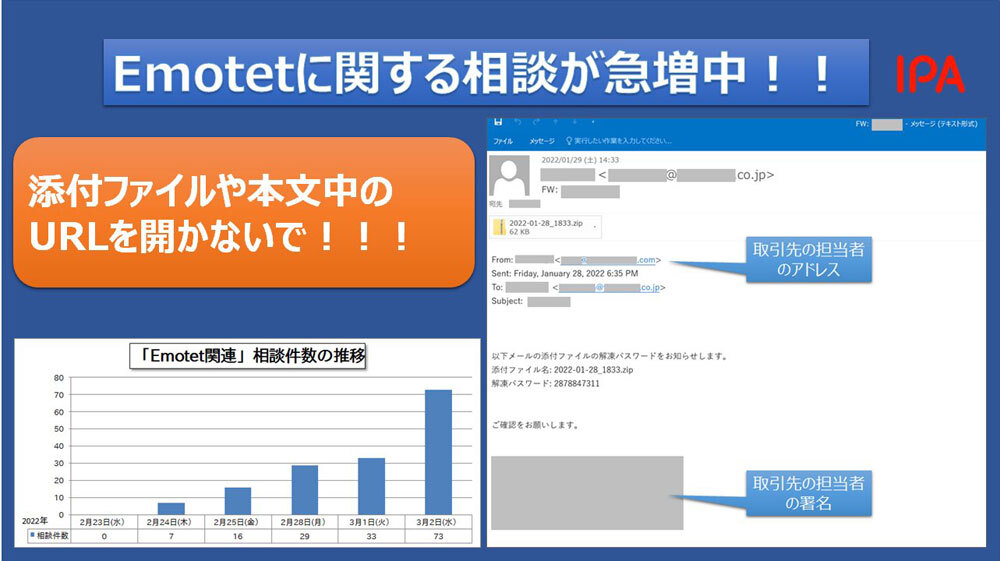

情報処理推進機構(IPA)も同様に注意を呼び掛ける。同機構の「安心相談窓口」に寄せられたEmotetの相談は、2月25日に16件だったが、3月1日は33件、同2日は73件と大幅に増加したという。

情報処理推進機構へのEmotetの相談状況(IPAより)