新型コロナウイルス感染症対策や働き方改革などに伴うリモートワークへの移行により、エンドポイントデバイスがサイバー攻撃者に狙われている。リモートワークで使用されるデバイスが企業ネットワークのセキュリティの保護から離れたため、企業のITチームはエンドポイントのセキュリティ状態の可視化が難しくなっている。しかも、業務用デバイスは家庭のネットワーク接続することになるため、脅威が企業内だけでなく家庭内にも拡散する可能性がある。ここでは、テレワークのリスクと実施すべき対策について紹介する。

社内環境とリモートワーク環境の違い

新型コロナウイルスの影響は3年目に突入し、変異株による感染の流行は第7波(2022年4月時点)に及んでいる。日本では以前ほど深刻な事態にはなっていないものの、海外の状況を見ると、まだまだ終息には程遠いと思われる。企業はリモートワークを高い割合で継続実施しており、まさに「ニューノーマル(新しい日常)」な生活、仕事、そして経済活動が続いている。

企業は、これまで在宅勤務する従業員の安全確保に苦労してきた。リモートワークが一般的になった今では、全ての従業員が企業にとって、さらなるリスクとなる。個人のPCやデバイスが1台でもマルウェアに感染すれば、企業全体が危険にさらされる可能性がある。リモートワークでは、従業員が使い慣れた自宅のPCやスマートフォンで業務を行ってしまうこともあり、これらは「シャドーIT」として企業の脅威となる。

リモートワークで従業員が使用するエンドポイントデバイスは、オフィスワークに比べて脆弱な状態になった。企業ネットワークのセキュリティ保護の外側に出てしまったためだ。たとえ企業にエンタープライズグレードのファイアウォールが導入されていても、企業ネットワークに接続していないリモートワークのユーザーを保護することはできない。

ITチームが意識しておきたいことは、企業のネットワークも家庭のネットワークもインターネットから見ると、基本的に1つのIPアドレスであることだ。サイバー攻撃者は、そのいずれにも同じように攻撃をしかけることが可能であり、そのために攻撃者は、攻撃に悪用できる脆弱性がないか探索し、調査を行っている。攻撃者による探索活動は、重大な脆弱性が発見されると激しくなる。

リモートワークに必要なセキュリティ対策

リモートワークでは、従業員らがVPN(仮想私設網)を使用して企業ネットワークへ安全にアクセスし、業務用アプリケーションを使用して業務を行うことが多かった。アプリケーションサーバーが社内にある場合には、オフィスワークと同じように、多層防御で守られたIT環境で業務が行える。そこからインターネットに接続する際も、多層防御における複数のセキュリティ機能が適用され、基本的に脅威を排除した状態でインターネットにアクセスする。

ただし、現在は多くの企業がクラウドアプリケーションに移行している。業務用アプリケーションにSoftware as a Service (SaaS)を利用したり、自社アプリケーションの稼働基盤がInfrastructure as a Service (IaaS)上にあったりする。そうなると、昔とは違ってVPNの帯域が圧迫され、ネットワークを介したアプリケーションの応答動作が遅くなるなど業務に支障が出てしまうし、IaaSやSaaSに脅威が存在しないとは言い切れない。

そこで、企業は「ゼロトラスト」に基づくテクノロジーを採用したセキュリティ対策に舵を切り始めている。ゼロトラストとは、「何も信頼せず、全てのアクセスを検証し、アクセスを許可する際には最小権限を付与する」という考え方だ。対象となるのは、ユーザー、デバイス、ネットワーク、アプリケーションなどで、これらを相関分析してアクセスを許可する。

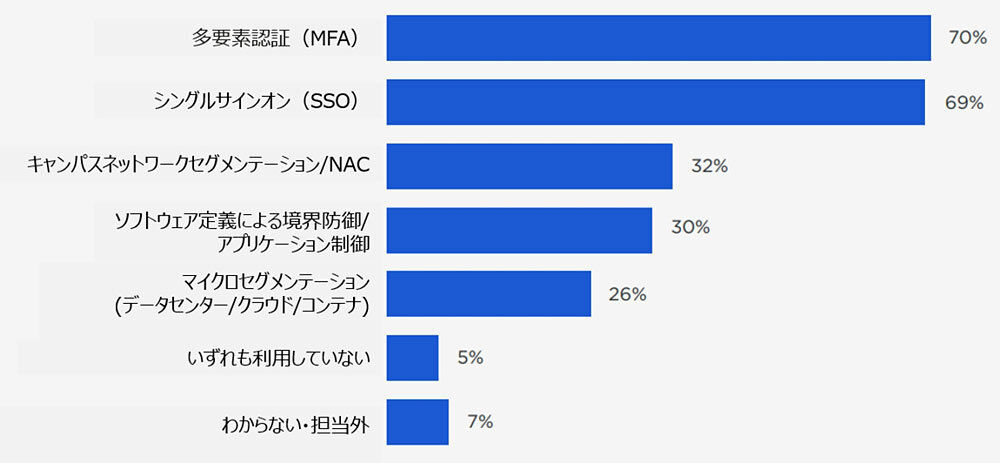

ある調査では、既に多くの企業がゼロトラストに基づくテクノロジーを採用していることが分かった。多要素認証(MFA)は70%以上、シングルサインオン(SSO)は69%の組織が導入しているという調査結果もある。MFAは、正規ユーザーになりすました攻撃者による不正なログインを防ぎ、SSOは複数のサービスにログインが必要な時に、ユーザーが何度もログイン情報を都度入力する手間と、同じパスワードを使い回すといったリスクを少なくできる。これらの導入によって、一定の効果が期待できる。

企業におけるゼロトラストに基づくテクノロジーの導入状況、出典:イルミオの調査レポート「Zero in on Zero Trust」(2020年8月)

しかし、これらはあくまでユーザーに関するアクセスの許可であり、これだけではマルウェア感染を防ぐことはできない。重要なのは、マルウェアなどの脅威がもたらす組織への影響を抑えることだ。ユーザーが適正であっても、使用しているデバイスにセキュリティパッチやアップデートが適用されていなかったりすると、既にそうした脆弱な部分を突いて侵入したマルウェアが潜伏している可能性があり、デバイスが企業ネットワークに接続した時点でマルウェアがそれを検知して活動を開始し、企業ネットワークに感染が拡大する可能性がある。こうしたことも検知できるソリューションが必要だ。