SSEが生まれた背景

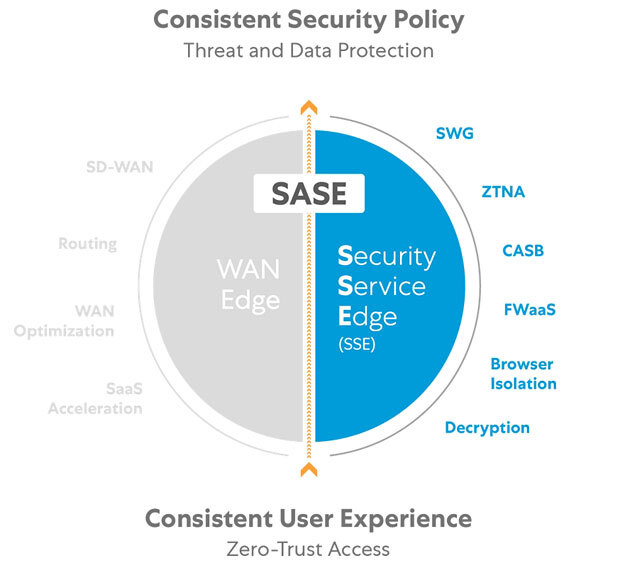

前回の記事で取り上げた「セキュアアクセスサービスエッジ」(SASE)は、SD-WANなどのWANエッジネットワークサービスと、セキュアウェブゲートウェイ(SWG)やゼロトラストネットワークアクセス(ZTNA)などのネットワークセキュリティサービスを融合させるものであった。これは、セキュリティの境界がデータセンター内にあるセキュリティ機器ではなく、ユーザーがいる物理的な場所に最も近いクラウドを介して提供される統合サービスとして定義される世界である。

SASEは、コロナ禍も踏まえて導入企業が飛躍的に増えた。ガートナーは、2021年、「ガートナーの『クラウド・セキュリティのハイプ・サイクル:2021年』に登場した4つの必須テクノロジ」に「セキュリティ・サービス・エッジ」(SSE、※1)を登場させ、翌2022年には、「Magic Quadrant for Security Service Edge」(※2)も公開している。

ガートナー出典・免責事項

※1.Smarter with Gartner, “ガートナーの「クラウド・セキュリティのハイプ・サイクル:2021年」に登場した4つの必須テクノロジ”, 2021年11月1日

※2.Gartner, Magic Quadrant for Security Service Edge, John Watts, Craig Lawson, Charlie Winckless, Aaron McQuaid, 2022年2月15日

Gartnerは、Gartnerリサーチの発行物に掲載された特定のベンダー、製品またはサービスを推奨するものではありません。また、最高のレーティング又はその他の評価を得たベンダーのみを選択するようにテクノロジーユーザーに助言するものではありません。Gartnerリサーチの発行物は、Gartnerリサーチの見解を表したものであり、事実を表現したものではありません。Gartnerは、明示または黙示を問わず、本リサーチの商品性や特定目的への適合性を含め、一切の責任を負うものではありません。

GARTNERは、Gartner Inc.または関連会社の米国およびその他の国における登録商標およびサービスマークであり、同社の許可に基づいて使用しています。All rights reserved.

なぜ、ガートナーはSASEを発表したわずか2年後にSSEを発表したのだろうか。これには、大きく2つの側面が関係しているのではないかと思われる。

SASEには、SD-WANを中心としたネットワークサービス面と、SWG、CASB(クラウドアクセスセキュリティブローカー)、FWaaS(サービスとしてのファイアウォール)、ZTNAなどのセキュリティサービス面の2つの側面から成り立っていることは既に述べた通りだ。ガートナーがSSEとして切り出した理由の1つは、ネットワークサービス面よりもセキュリティサービス面の重要度が大きくなった可能性である。

SD-WANは、本社やデータセンター経由ではなく、支店・支社・営業所などのオフィスから直接インターネットに出ることを可能にする(オフィスからのローカルブレイクアウト)ことで、SaaS、クラウドへのアクセス速度向上を実現する。そのため、従業員のほとんどがオフィス勤務という環境においては、非常に理にかなったソリューションである。

しかし、コロナ禍で、世界中の企業や組織がリモートワークやハイブリッドワークに移行した。その結果、オフィスから人がいなくなり、オフィスからのローカルブレイクアウトの必要性が低下し、SD-WANへのニーズが低下した。

その一方で、リモートワークになったことにより、業務用端末がこれまで何重ものセキュリティ機能で守られていた企業ネットワークの外に出て、まさにネットワークのエッジ(中心から遠く離れた端、境界、縁の意)となった。多くの企業や組織は、業務用端末やデータを従来通り保護するためにVPNを活用し、VPNの設備を増強したが、それでもネットワーク帯域が足りなかったり、そもそもVPN機器がサイバー攻撃者の標的となったりした。

その対策として、業務用端末自体が十分なセキュリティ機能を持ち、データセンターを経由せずとも十分なセキュリティを確保できることが重要視されるようになった。

つまり、SASEの2つの側面のうち、ネットワークサービス面の重要度が低下する一方、セキュリティサービス面の重要度が上がった結果、ガートナーはより市場に求められるSSEのみを取り出したのではないかと考えられる。

もう1つの理由は、社内組織の関係性の面から、SSEを切り分けた方がユーザーには利用しやすい可能性である。SASEを導入するには、縦割型の組織を横断し、異なるチーム間での機能評価、ソリューション選定、購入の動きを調整する必要がある。例えば、ネットワークチームはSD-WANを検討し、セキュリティチームは統合されたセキュリティプラットフォームを検討する。しかし、それぞれのチームは異なる優先順位を持つことから、ネットワークサービス面とセキュリティサービス面の両方を同時に実施することは複雑で、困難を伴うことが想定される。

ただ、セキュリティサービス面のみのSSEならば、セキュリティチームの領域であるため組織間の調整が少なくなり、より早い導入が可能となる。ガートナーは、セキュリティ業界が少しでも早くリモートワーカーを保護できるよう、SSEというカテゴリーを打ち出したのかもしれない。