人材の確保と育成はデジタルトランスフォーメーション(DX)の環境整備において最も重要な要件の一つです。また、スキルにせよ、マインドにせよ、「人」を変えることは組織や制度を変えることより難しいことでもあります。DXを推進する人材をどのように確保し、育成することができるのでしょうか。

DX推進を担う人材をいかに確保・育成するか

前回は、DX推進組織の果たすべき役割とその進化形態について考察しましたが、DXの推進において重要なのは組織という器よりも、むしろその中身、すなわち人材ではないでしょうか。

デジタル活用のアイデアを出し、それを実現する人材、企業内の変革を推進しながら環境を整備する人材は、どの企業でも必要とされていますが、そのような人材は社内外を見渡してもどこにでもいるというものではありません。

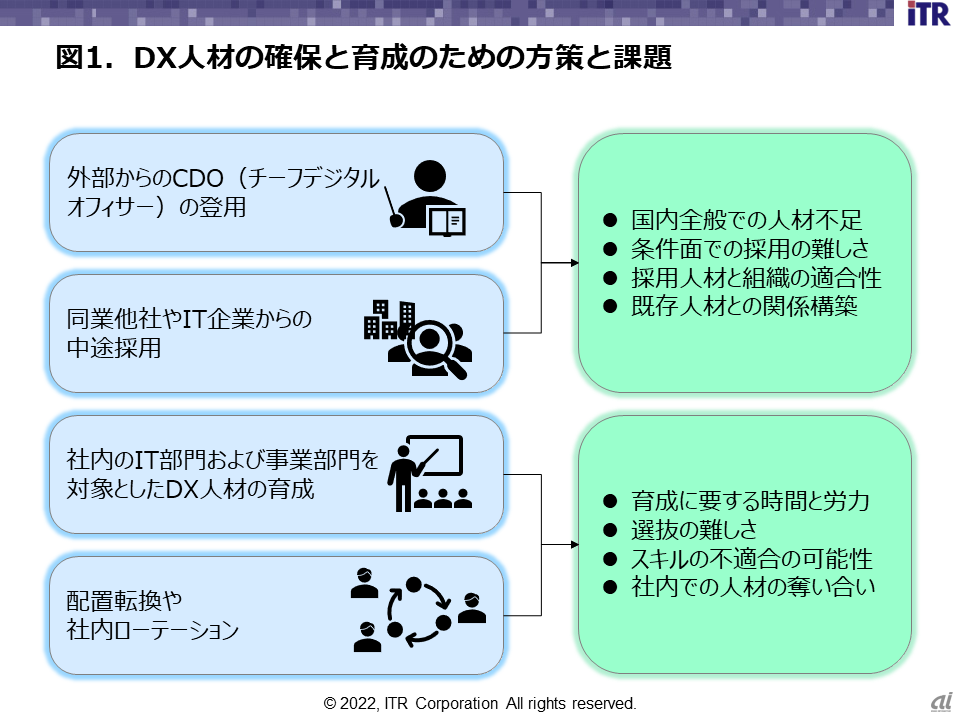

外部からの最高デジタル責任者(CDO)の登用、社内のIT部門および事業部門を対象とした育成、同業他社やIT企業からの中途採用、配置転換や意図的に人材を循環させる社内ローテーションなどのさまざまな方策が考えられますが、人材育成には時間がかかり、外部からの採用も国内の全体的なITやデジタルの人材不足から困難な状況といえます(図1)。

DXに積極的な企業は人材の確保に動き始めており、同業種、異業種のIT人材やITベンダーの技術者を中途採用する動きも活発化しています。既にDX人材の争奪戦が始まっているのです。

また、優秀な人材を社内外から集めたとしても、次回以降述べる、他の環境整備(制度、権限など)の条件が整わなければ十分に生かすことはできません。具体的な方策としては、中長期的な視点でDXに求められる人材像やスキル要件を明確に定義した上で、それに合致した人材の確保、育成のための計画とそれを実現するプログラムを策定し、実行していくことが求められます。

今後はさらにDX人材の争奪戦が激化すると予想されます。中途採用だけでなく、社内の事業部門や企画部門にDX人材となり得る候補者が埋もれていることも多いので、その選択肢も見逃さないようにしたいところです。

現存するIT人材や事業部門の人材を再教育(リスキリング)するなどしてDX人材に転換するか、今後採用する人材の一部を最初からDX人材として育成する必要があります。既に企業によってはIT部門や事業部門から希望者や適格者を選別して再教育を行ったり、新入社員教育にデザイン思考やアジャイル開発などの内容を取り入れたりして、将来を見据えた人材開発を開始しています。いずれにせよ、人材育成には時間と手間がかかるため、長期戦で臨む必要があります。

図1.DX人材の確保と育成のための方策と課題

図1.DX人材の確保と育成のための方策と課題

※クリックすると拡大画像が見られます

DX推進に求められる人材像とは

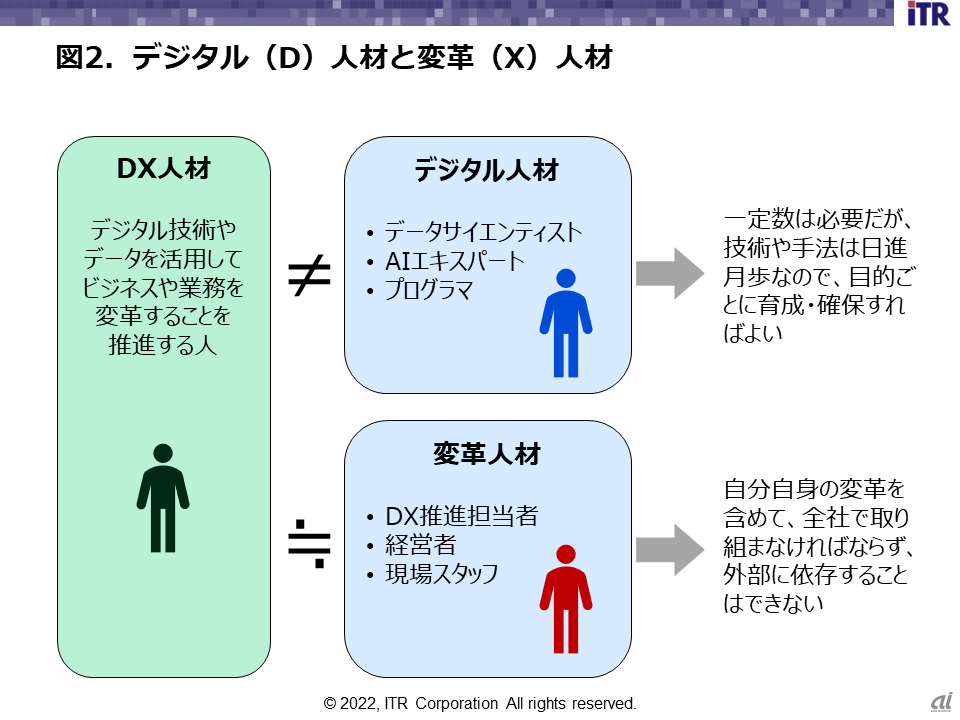

多くの企業が、DX人材の育成や確保を目標に掲げていますが、それはどのような人材を指しているのでしょうか。DX推進に求められる人材像を考える際、DX人材とデジタル人材を混同しないことが重要です。IT関連の人材採用などを仲介する人材紹介会社や人事コンサルティング会社、IT系の教育などを提供する研修サービス会社の広告やサービスメニューを見ると、人工知能(AI)の専門家、データサイエンティスト、プログラマーなどの技術的な専門人材を取り上げたものが非常に多いことに気が付きます。これらは、DXの「D」の部分、すなわちデジタル人材を指しています。一方で、DXを推進する一般企業が求めるべき人材としては、変革を推進する人、すなわちDXの「X」の部分を推し進める変革人材の方がむしろ重要ではないでしょうか。

デジタル技術の専門家であるデジタル人材は一定数必要ですが、技術や手法は日進月歩で進化しますので、その都度目的ごとに育成、確保すればいいかもしれませんし、場合によって外部の専門家の支援を得るという選択肢もあります。一方で、DXの推進では、自分自身の意識改革を含めて、ビジネス、業務プロセス、組織カルチャーなど多岐にわたる変革に取り組まなければならず、外部に依存することはできないはずです。DXの「X」を担う変革人材の必要性を軽視してはなりません。DXの推進に向けて、人材の採用計画や育成プログラムを検討する際には、デジタル人材と変革人材の両方を考慮して、臨むことが重要です。

図2.デジタル(D)人材と変革(X)人材

図2.デジタル(D)人材と変革(X)人材

※クリックすると拡大画像が見られます