コミュニケーションソフトウェアを手掛けるキプロスの3CXの製品が改ざんされるソフトウェアサプライチェーン攻撃が3月に発生した。3CXと攻撃を調査しているGoogle Cloud傘下のMandiantは、米国時間4月20日までに現状を報告し、連鎖型のソフトウェアサプライチェーン攻撃だったと明らかにした。

この攻撃は、3CXのソフトウェア製品「The 3CX Client」のインストーラーが第三者によって改ざんされ、ウェブブラウザーに保存されている情報などを窃取するマルウェアに感染する恐れがあった。セキュリティ各社が3月下旬に北朝鮮を背景とする組織による攻撃の可能性を指摘していた。

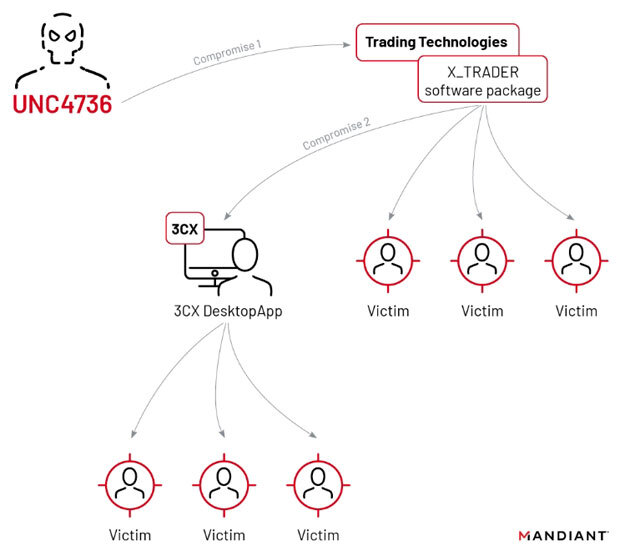

3CXとMandiantが公開した情報によると、攻撃の発端は3CXの従業員がPCにインストールしたTrading Technologiesのインストーラーだという。3CXによれば、従業員は2020年に更新が停止していたTrading Technologiesのインストーラーを2022年に同社サイトからダウンロードし、PCにインストールした。このインストーラーにマルウェアが埋め込まれていたという。

その後に攻撃者は、3CXの従業員のPCを踏み台にして、高速リバースプロキシーツールなどを使いながら、3CXの環境を探索(ラテラルムーブメント)した。その際に3CXの資格情報などを窃取し、VPN経由で侵害を繰り返しながら、ソフトウェア製品のビルド環境に侵入。The 3CX Clientのインストーラーを改ざんしたと見られる。

連鎖型ソフトウェアサプライチェーン攻撃の概要(出典:Mandiant)

調査結果についてMandiantは、ソフトウェアサプライチェーン攻撃が別のソフトウェアサプライチェーン攻撃に連鎖するケースを初めて確認したとコメントした。

Mandiantの調査を受けて3CXは、セキュリティ強化と再発防止の施策として、(1)ネットワークセキュリティのさらなる強化、(2)ビルド環境のセキュリティ強化、(3)Mandiantによる製品レビュー、(4)製品に搭載するセキュリティ機能の強化、(5)侵入テストの継続的な実施、(6)詳細な危機管理とアラート対応の計画の策定、(7)ネットワーク運用とセキュリティの専門部門の新設――に取り組む方針を表明している。