もはや手に負えない企業内端末のセキュリティ管理 検疫とIPSのダブル効果 CounterACTが選ばれる理由

日々増え続ける企業内のクライアント端末。管理外端末の検知・排除、セキュリティポリシーチェック、ワームや不正アクセスからの防御を、手間をかけずに包括的に実行する手段などないと思われたのだが……。

ネットワーク管理者を最も悩ましている課題のひとつに、管理の目が届かなくなりつつあるクライアント端末のセキュリティがある。新種や亜種が繰り返し発生するウイルスやワーム、絶え間ない不正アクセスの脅威に対し、OSの更新やウイルス対策ソフトの定義ファイルの配布など、日々の運用に振り回されてはいないだろうか。

さらに、最近では会社資産の端末とは別に、個人所有のモバイル端末やスマートフォンなどを業務に利用する人も増え、契約社員や関連会社・取引先のスタッフなどのゲストユーザーも増えるようになったことから、セキュリティポリシーの厳格な運用がますます困難になりつつある。

検疫はユーザーから嫌われている?

こうした、クライアント環境が激しく変化する状況で、企業のネットワークにつながる端末全てを常に監視し安全性を担保するためには、検疫システムの活用が不可欠となる。検疫とは、社内のネットワークにアクセスするクライアント端末が、あらかじめ決められていたセキュリティポリシーに適合しているかをチェックするためのシステム、あるいは一時隔離するためのネットワークのことをいう。

だが、その有効性を十分に認識し、具体的に検討した企業でも、結果的に導入を見送ったり、導入後に停止させてしまったりするケースも少なくない。

その原因のひとつには、従来の検疫システムの融通性の悪さにある。従来の検疫システムでは、セキュリティポリシーに則った正しい端末は社内ネットワークへの接続を許可するが、少しでもポリシーに抵触した端末は100%隔離し、必要な修正を行って要件を満たすまでは接続させないという検疫システムが多い。

しかし、そうなると、セキュリティパッチ適用や定義の更新が遅れた端末も隔離されてしまい、業務が行えないユーザーからは苦情が殺到。その対応にネットワーク管理者は振り回されるようになってしまう。

また、検疫システムの中には端末のインベントリを収集し、適合性をチェックするのに長時間を要するものもある。こちらも業務が中断し、ユーザーの不満が蓄積。このように、管理に手間がかかり、コンプライアンスやセキュリティポリシーを優先するがあまり、ユーザーの生産性を阻害するといった使いにくさが検疫システム離れを招いたといえるだろう。

事前対策の検疫と事後対策のIPSとの組み合わせ

そんな製品が多い中、企業に検疫のメリットを再認識させ、真剣に導入を検討し始めるきっかけを作ったツールがある。それが、米国のForeScout Technologies(以下、ForeScout)が開発した統合セキュリティアプライアンス「CounterACT」(カウンターアクト)である。

既に、米国内務省やワーナーブラザース、GE、ロイズ銀行など全世界で700を超える企業や組織が導入。日本では、ソリトンシステムズが一次代理店として販売を行っており、中央省庁や地方自治体のほか、一橋大学や文教大学などの教育機関、製造、金融、メディア、医療などといった幅広い企業で活用されている。

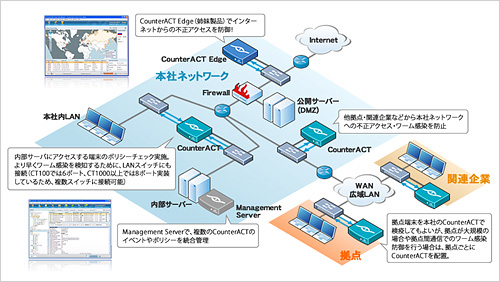

図1 CounterACTで構成する企業ネットワークの例(クリックで拡大画像表示)

図1 CounterACTで構成する企業ネットワークの例(クリックで拡大画像表示)

完全エージェントレス型の検疫を実現したCounterACT

CounterACTがこれほどまでに利用されている要因には2つの特長がある。その1つが、ユーザーに依存しない完全なエージェントレス検疫システムだ。

一般の検疫システムはエージェント型と呼ばれる方式が多数を占めるが、個々の端末にエージェント(管理用ソフトウェア)を配布しなければならず、コストと手間がかかるばかりか管理対象デバイスにも制限がある。

また、エージェントレス型も存在するが、ActiveXやJavaアプレットで端末情報を把握するタイプが主流で、ユーザーがWebブラウザを立ち上げて検疫チェックを受けなければネットワークを利用できない不便さがある。

CounterACTの完全エージェントレス型は、Windowsドメインの管理者アカウントをCounterACTに登録することで、RPC(Remote Procedure Call)やRemote Registryなどを利用し、MACアドレス・IPアドレス・ホスト名の確認、セキュリティパッチ適用状況、アンチウィルス更新状況など、端末のチェックや修正を実施することができる。ActiveXも不要。また、ブラウザに依存せずバックグラウンドで端末の検疫を行うため、管理者負担が少なく業務への影響を考える必要がないのもメリットだ。

さらに、Windowsドメインに参加していない端末や、Mac、Linux端末のチェックは、「SecureConnector」という簡易型の管理エージェントを用いて検疫を可能にする。

検疫強度に柔軟性を持たせたことでユーザーも管理者も満足

検疫の強度も、違反端末を検知した後に管理者にアラートするだけの方法から、警告の表示や修正方法の通知、さらには特定通信の切断、強制アップデートに至るまで、段階的調整が可能。いきなり厳しい制限を加えず、ユーザーの生産性を確保しながら徐々に検疫レベルを上げていくことで、利便性とセキュリティ向上の微妙なバランスを取りながら、セキュリティポリシーを無理なく実装することができる。端末を使わせる/使わせないといった二者択一ではなく、検疫強度に柔軟性を持たせている点こそがCounterACTに高い評価が集まっている理由といえるだろう。

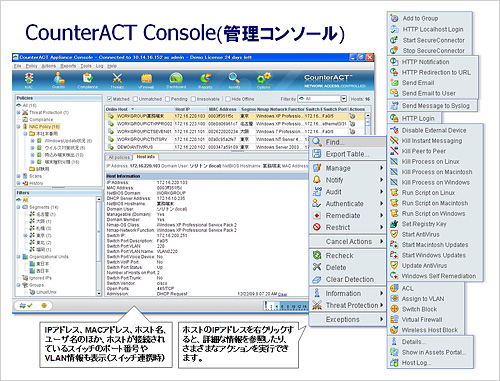

加えて、本体に同梱される管理ソフトウェア「CounterACT Console」で各種設定やデータの確認も可能。HTTPでメッセージを表示する機能や、TCP RSTパケットを送信して指定の通信を切断する機能、スイッチや無線LANコントローラーと連携した通信の切断機能など、30近いメニューから自由に選択することができる。

図2 CounterACTの管理コンソールの表示例。日本語表示に対応しネットワークを一覧できるので、端末とスイッチがどのような接続状態にあるのかがひと目で理解できるほか、右クリックでメッセージを表示したり通信を止めたりする操作も可能。管理者の運用負担軽減にこだわった設計となっている。(クリックで拡大画像表示)

図2 CounterACTの管理コンソールの表示例。日本語表示に対応しネットワークを一覧できるので、端末とスイッチがどのような接続状態にあるのかがひと目で理解できるほか、右クリックでメッセージを表示したり通信を止めたりする操作も可能。管理者の運用負担軽減にこだわった設計となっている。(クリックで拡大画像表示)

ネットワークに挟み込まないアウトオブバンド方式なので安心

また、検疫システムのほとんどはネットワーク上に直接設置するインライン方式だが、このタイプは検疫システム自体がSPOF(Single Point of Failure; 単一障害ポイント)になる危険性が高い。そのため、わざわざ2重化して導入するなど、結局はコスト高になってしまう。

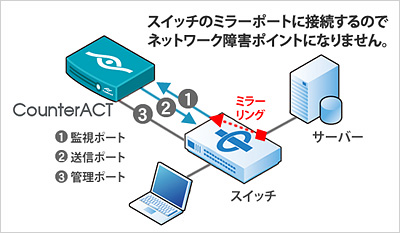

CounterACTは設置の仕方にも配慮する。スイッチのミラーポートを使って、監視用ポートと送信用ポート、管理・検疫チェック用ポートの計3ポートで接続するアウトオブバンド方式を採用するため、既存環境に手を加える必要はなく、またトラフィックにも負担をかけることもない。万一、CounterACTがダウンしたとしても通信障害を招いて業務に影響を与えることもないから安心だ。もちろん、アウトオブバンド方式でも攻撃防御は可能(TCP RSTパケットによる通信切断)なので問題はない。

なお、CounterACTを複数台配置して、多数の端末を多地点でポリシーチェックを行う場合は、別途アプライアンスの統合管理サーバ「Management Server」が用意されている。これは、ネットワーク全体の攻撃情報や検疫情報を共有し、過去にブロックした端末が移動したとしても検疫結果を引き継ぎ、ポリシーチェックを継続して実施できるので、非常に有効なツールとなる。

図3 CounterACTの接続例。スイッチのミラーポートを活用するアウトオブバンド方式を採用。ネットワークトラフィックに負担をかけずシステムがダウンしても業務に影響を与えない

図3 CounterACTの接続例。スイッチのミラーポートを活用するアウトオブバンド方式を採用。ネットワークトラフィックに負担をかけずシステムがダウンしても業務に影響を与えない

攻撃側をうまくだましてブロック

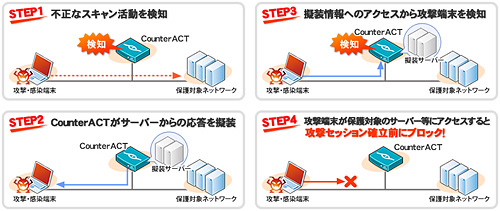

しかし、これら検疫システムでも対処できない問題がある。未知のウイルス・ワームや新種の攻撃(0-day Attack;ゼロデイアタック)である。そのため、検疫の弱点を埋めるためにCounterACTに備わるもうひとつの武器が、ゼロデイアタックに対応したIPSである。

一般のIPSでは、パターンファイル更新ごとのチューニングやシグネチャの鮮度維持などのメンテナンスが不可欠で、必要な情報を洗い出すスキルや判断が求められるが、CounterACTの IPSは、パターンファイルやシグネチャに依存しない「ActiveResponse」という米国特許技術によって新種の攻撃やゼロデイアタックにも即対応でき、特別なスキルがなくても誤検知なしに安全な自動防御が可能である。

アンチウイルスソフトで検知が困難でネットワーク経由で高速に感染を拡大するタイプの攻撃者やマルウェアに特に効果的だ。それらはスキャンを行って応答があったサーバに感染したり、使っていないIPアドレスにも手当たり次第にパケットを投げたりする特性を持っているため、それを逆手に取り、CounterACTが偽装応答を返信することで通信を確立した相手を攻撃者として洗い出す。

検知した攻撃端末に対しては、TCP RSTパケットによる通信切断や外部デバイスとの連携ブロックのほか、ワームをだまし続けて他の端末への感染を抑制する機能などによって早期対応を行い、管理者が恐れる最悪のシナリオ「ネットワークダウン」を自動的に回避する。

また、CounterACTは様々なベンダーのスイッチに対してもSNMPなどで連携することが可能だ。端末の接続情報の収集、感染端末が接続されたスイッチのポートのリンクダウン、VLAN変更、ACLの設定(Cisco Catalystスイッチに対応)などの通信制御アクションを行うことができる。

図4 CounterACTのIPS機能の特許技術「ActiveResponse」。パターンファイルやシグネチャに依存せず、擬装応答で新種の攻撃もブロック。誤検知なしで安全に自動防御が可能(クリックで拡大画像表示)

図4 CounterACTのIPS機能の特許技術「ActiveResponse」。パターンファイルやシグネチャに依存せず、擬装応答で新種の攻撃もブロック。誤検知なしで安全に自動防御が可能(クリックで拡大画像表示)

システム管理者の悩みにとことん応えるCounterACT

さらに、セキュリティ目的以外でもCounterACTは、管理者の代わりにスクリプトを実行して資産管理ソフトウェアやPC操作ログ監視ツールなどのサイレントインストールが可能で、人事異動や端末の入れ替えが多い企業などは非常に便利だと感じるだろう。

このように、ユニークな検疫システムのメリットと、それを補完する高機能なIPSで企業内のクライアントセキュリティを数ランクアップするCounterACTは、ネットワーク管理者の悩みや願いにとことん応えるシステムとなっている。

大事なことは、これ以上無駄な手間とコストをかけずにセキュリティを強化し、より建設的な業務に時間を配分できるようになること。CounterACTをさらに詳しく解説したホワイトペーパーと導入事例が今だけ特別にダウンロードできるので、正しいセキュリティシステムの選択を迫られている管理者の皆さんに、ぜひ目を通していただきたい。

[PR]企画・制作 朝日インタラクティブ株式会社 営業部