慶応大学と中部電力、日立製作所は6月18日、複数のダークネット通信の観測から相関性を調べて標的型攻撃の予兆を検知する技術の開発において一定の成果を得たと発表した。今後は検知技術の開発を進め、実用化につなげるとしている。

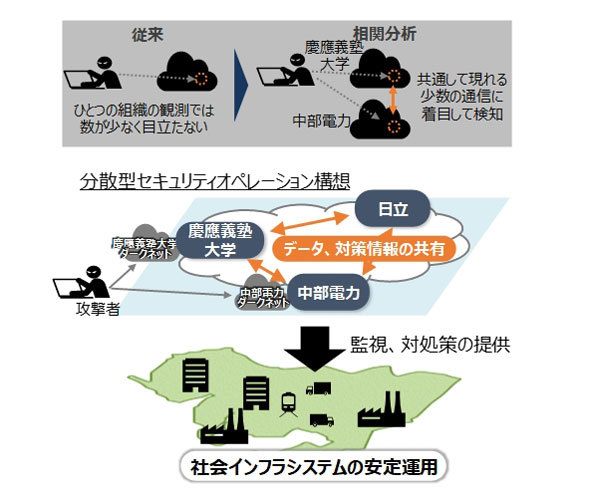

この取り組みでは、2018年に慶大と日立が開発した「分散型セキュリティオペレーション」を用い、慶大と中電が観測しているそれぞれのダークネット通信のログから、通信元のIPアドレスや通信が接続を試みる宛先のポート番号などを頼りに相関性を分析する。これにより、脆弱性を抱えるシステムを探索するなどの不審な通信を割り出し、より詳細な分析を通じて大量の通信に潜む少数の標的型攻撃の予兆を見つけ出す。

ダークネット通信は未使用のIPアドレスに対する通信で、IPアドレスが割り当てられているシステムへの通信を基本的に通常のものとした場合、ダークネット通信は何かしらの不審な目的が含まれるものと仮定されるため、以前からサイバー攻撃研究でダークネット通信の観測が行われてきた。

日立製作所 研究開発グループ システムイノベーションセンタ セキュリティ研究部 ユニットリーダ主任研究員の重本倫宏氏によると、従来のダークネット通信の観測では、例えば、脆弱なIoT機器へのマルウェア感染を狙うような攻撃で突発的な通信量の増大などが起きるため、主に大規模攻撃の予兆検知に有効だった。今回の取り組みでは、逆に複数の観測データからごく少数の標的型攻撃の通信を見つけ出すことに主眼を置いているという。

研究では、2018年7~8月における慶大と中電が観測した生のログデータを突き合わせ、1日当たり約2000万件の通信の中から上述の観点で標的型攻撃の予兆と認められる通信の検知に成功したという。一般的に企業などのIT環境における通信記録は秘匿扱いされることから、今回は各組織で情報を共有する体制を整えた。分散型セキュリティオペレーションは、情報の共有と複数の組織で分担して分析を行うプラットフォームに当たり、参加組織同士でのやりとりでは慶大が開発した「動的認証認可」技術を活用して信頼性や安全性を確保する。

今回の取り組みで検知技術の道筋が開けたことで、今後は技術の実用化や精度の向上が焦点になる。3組織では、連携に参加する組織の広がりや情報共有、分担による分析などの方法などについて、さらに研究開発や検討を進めていくとしている。

ダークネット通信分析によるサイバー攻撃の予兆検知イメージ(出典:日立製作所)