前回は、システムの中でどれだけDBが重要か、そのDBに対するセキュリティ対策がいかに不十分かを説明し、徐々にではあるが注目されてきているDBセキュリティに関する2つのドキュメントを紹介した。今回はまずセキュアDBマトリクスの特徴と、データベースに対するセキュリティ要件の現状を説明する。

セキュアDBマトリクス

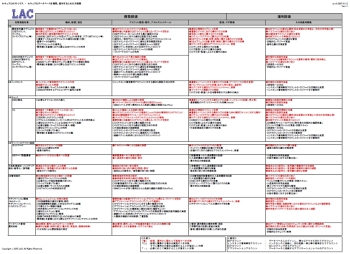

というわけで、セキュアDBマトリクスについて説明するわけだが、そのためにはまず、モノをみてもらわないことには始まらない。

セキュアDBマトリクスは(1)網羅性、(2)判断基準、(3)わかりやすさの3つの特徴がある。次ページでそれぞれの特徴をみていこう。