トレンドマイクロは1月12日、2021年の組織におけるサイバー攻撃動向を総括した説明会を開いた。事業のデジタル化やサプライチェーン(供給網)におけるセキュリティリスクの高まりから事業継続におけるセキュリティリスクも高まり、組織間でリスクのもたらす影響が広がる傾向が鮮明になったと指摘している。

トレンドマイクロ セキュリティエバンジェリストの岡本勝之氏

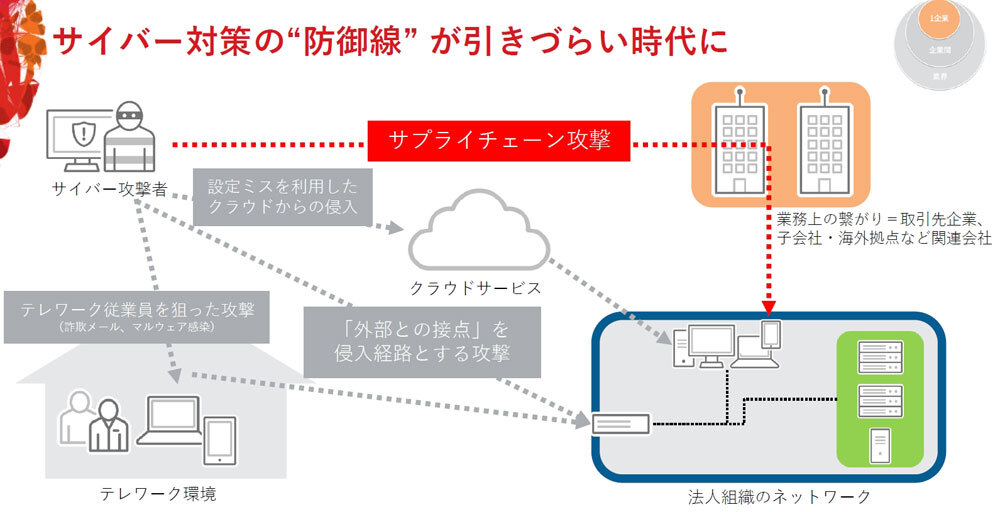

説明を行ったセキュリティエバンジェリストの岡本勝之氏によると、組織で事業のデジタル化やデジタルトランスフォーメーション(DX)の取り組みが広がり、セキュリティの観点では、サイバー攻撃で狙われる弱点が分散化している。

近年のサイバー攻撃の傾向イメージ

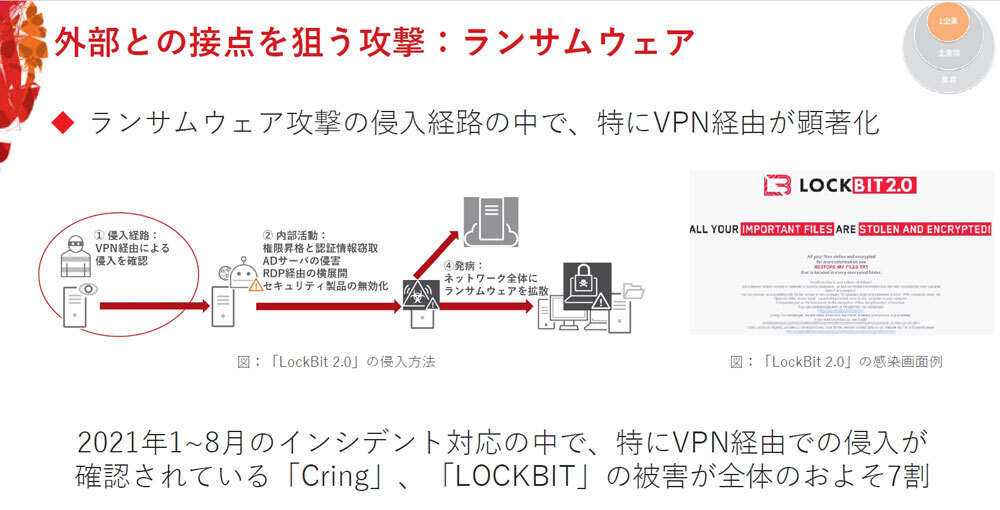

例えば、働き方改革やコロナ禍に伴うリモートワークの拡大により、自宅などオフィスの外から仮想専用線(VPN)経由で社内のITシステムにアクセスする機会や、クラウド型アプリケーションの利用が増加した。2020年は、サイバー攻撃者がVPNシステムの脆弱性を悪用してITシステムに侵入する被害が増加し、2021年もこの傾向が続いたとする。

同社が2021年1~8月にランサムウェア攻撃の被害を受けた国内組織での対応を支援した事案の約7割は、VPN経由で侵入することが多い「Cring」や「LOCKBIT」によるものだった。岡本氏によれば、リモートワークが本格化する以前は、インターネットと組織の内部ネットワークの境界部を基準にする「境界防御型」のセキュリティ対策によって、こうした被害がある程度遮断され、攻撃者はメールなどを侵入の手口に用いる傾向にあった。しかし、2020年からメールによる侵入でのランサムウェアの被害は減少しているという。

VPNシステムの脆弱性を突いたランサムウェア攻撃の状況

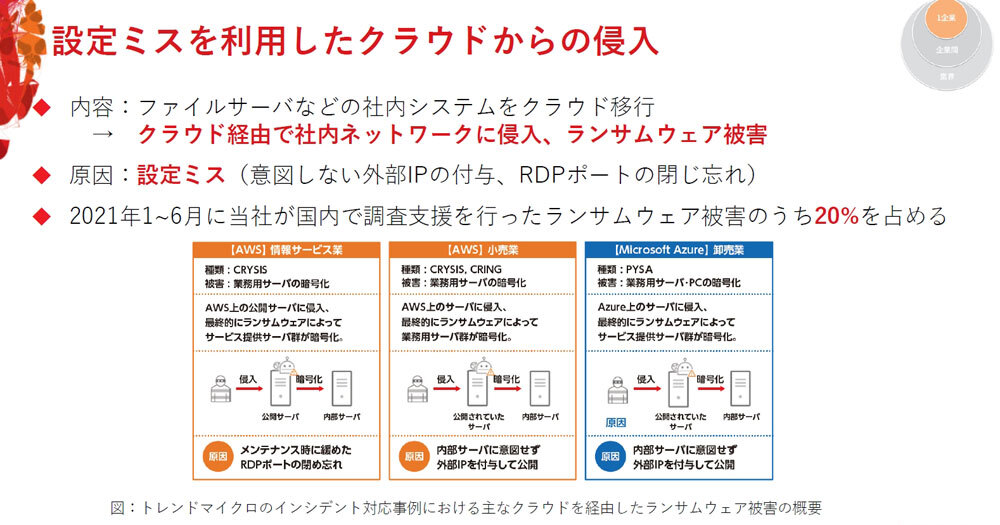

クラウド型アプリケーションの利用増加では、サービスやデータへのアクセス権限や閲覧権限といった項目の設定不備が原因で、攻撃者による侵入あるいは情報漏えいにつながる事案が増えているとのこと。また、クラウド上に構築しているITシステムで、意図せずIPアドレスを公開してしまっていたり、リモートデスクトッププロトコル(RDP)のポートを閉じ忘れてしまったりして、サイバー攻撃者の侵入に悪用されるケースも多いとする。これらが原因でランサムウェアの被害に至ったケースは、同社が2021年1~6月に被害対応を支援した事案の20%を占めた。

クラウドの設定ミスを突いたランサムウェア攻撃の状況

サイバー攻撃者らは、VPNシステムの脆弱性を抱えた組織のリスト情報などを闇サイトで売買したり共有したりしており、組織が脆弱性対策などを進めても被害が中々減少しづらいという。この他にも、サイバー攻撃者がリモートワークを行う従業員などに偽のアプリケーションをインストールさせるなどの方法で、組織のITシステムに侵入する手口が広まっているとした。

サプライチェーンのセキュリティリスクは、主に(1)ソフトウェア製品の開発や提供の工程での侵害によるマルウェア混入によりユーザー組織が攻撃される、(2)ITシステムの運用や保守を代行する事業者のネットワークを経由してユーザー組織が攻撃される、(3)取引先とのビジネスのやりとりに介入されて攻撃される――の3つがあるとする。

(1)や(2)のリスクが顕在化したサイバー攻撃被害は、2021年以前から度々発生しているが、2021年は5月に米石油パイプライン大手Colonial Pipelineがランサムウェア攻撃を受けて米国東部の多くの州で石油の供給に甚大な影響が出たインシデントが発生している。岡本氏は、サプライチェーンのセキュリティリスクが、需要に対する供給を計画的に行うというサプライチェーンの本質を脅かす重大なリスクの1つとした上で、実社会や市民生活に深刻な被害を与える傾向が強まりつつあると解説する。

2021年の状況を踏まえて岡本氏は、組織がセキュリティ対策に取り組む際に、セキュリティリスクが連鎖的影響をもたらす性質をこれまで以上に帯びるようになった点を認識することが重要だと述べる。組織単体では、セキュリティ対策を従来の境界防御モデルからゼロトラストモデルに移行を進め、ITシステムに対するあらゆるアクセスやシステムが利用されている際の状況を常に確認、検査することを多層的に行えるようにすべきという。

また、組織間でも相互にセキュリティ対策の状況を把握できるよう、相手組織に対して説明や確認を求めたり、自組織の取り組みを取引先などに対して説明できるようにしたりすることも重要だとし、さらにはサイバー攻撃の被害が現実世界に広く影響する状況を踏まえて、組織が所属する業界全体、社会全体でセキュリティを高めていく取り組みをこれまで以上に推進していくべきとも提起した。

クラウドの設定ミスを突いたランサムウェア攻撃の状況