トレンドマイクロは、インターネット空間のアンダーグラウンドで売買される脆弱性攻撃ツールの動向を調査した結果を発表した。ツール購入者の多くが2年以上前に公開された脆弱性の悪用を好み、ツール提供者もそのニーズに応えていることが分かったという。

インターネットのアンダーグラウンドでは、さまざまな情報やサービス、物品などの売買が行われているとされ、同社はここでの脆弱性攻撃ツールの需給状況や流通方法を2019年1月~2020年12月に調査した。

まずツール購入者の希望平均額は2000ドルで、中には月額60ドルや6カ月で2000ドル(約23万円)といった形があり、サブスクリプション方式で提供する販売者も確認されたという。価格の高いサービスでは、悪用可能な脆弱性が価格の安いサービスより多いといった特徴が見受けられる。また、脆弱性を攻撃するプログラムの自動生成機能や、利用期間中のツールの自動アップデート、セキュリティ対策製品の検知を回避する保証なども用意され、購入者に特殊な知識などが無くても簡単に脆弱性攻撃を実行できるという。

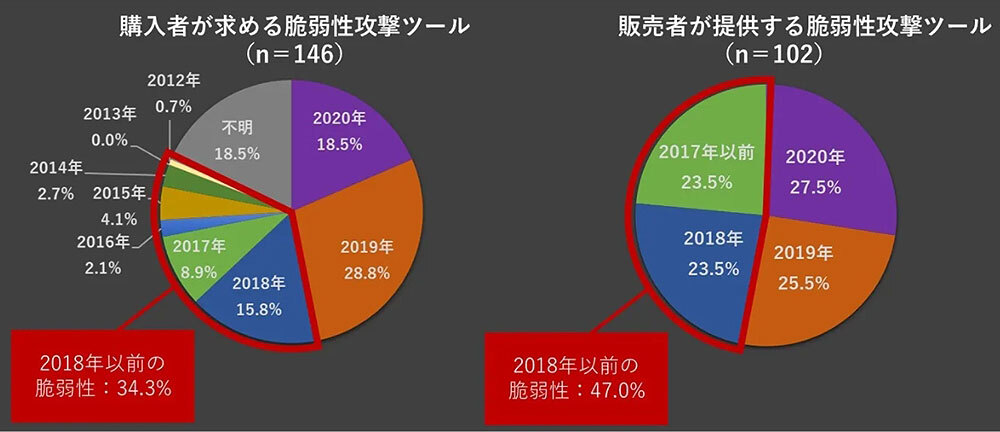

また、フォーラムサイトなどでは購入者と提供者のコミュニケーションも行われている。購入者が悪用を要望する脆弱性の公開時期を調べたところ、2018年以前に公開されたものが34.4%、2019年に公開されたものが28.2%、2020年に公開されたものが18.5%だった。一方でツールが対応している脆弱性の公開時期は、2018年以前に公開されたものが47.0%、2020年が27.5%、2019年が25.5%で、提供者側が購入者側のニーズにおおむね応じている様子が分かった。

弱性攻撃ツールの購入希望者と販売者側の該当脆弱性の公開年と割合、出典:トレンドマイクロ

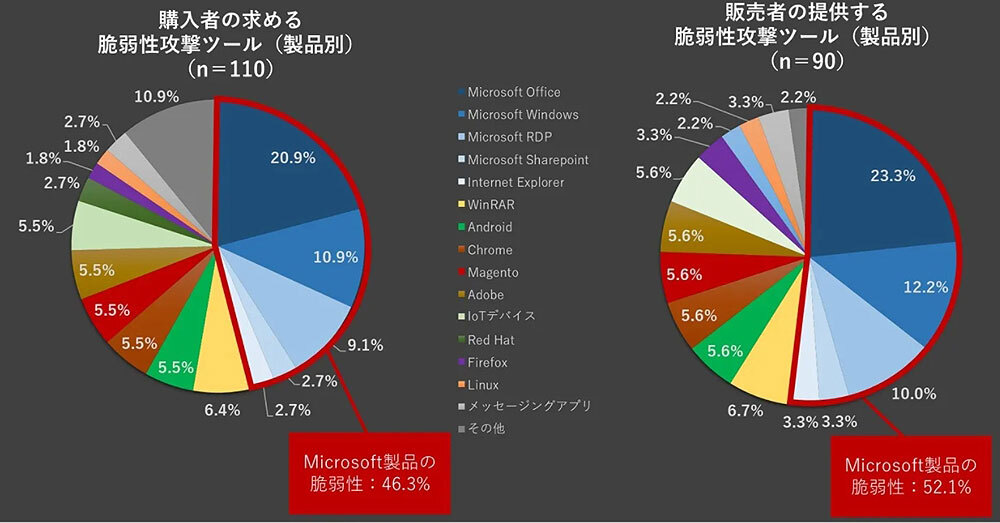

購入者が脆弱性の悪用を要望する製品は、Microsoft製品が全体の46.3%を占めた。ツール側でも52.1%がMicrosoft製品の脆弱性に対応しており、ここで需給バランスが図られていることが判明したとする。

脆弱性攻撃ツールが対象とする製品の内訳(左:購入者の希望、右:販売者の提供物)、出典:トレンドマイクロ

同社は、一般的に公開時期が新しい脆弱性ほどユーザーの修正対応が進んでいないため攻撃者が悪用したがるイメージを抱きがちだが、必ずしもそうではないと指摘。脆弱性対策は、深刻度や危険性、影響範囲、パッチ適用での評価などの条件で判断されることが多いが、こうしたアンダーグラウンドの動向も考慮する必要があると解説している。