企業や組織のセキュリティ対策が高度化する一方で、標的型攻撃もますます巧妙化しているという。マクニカが2021年に観測した日本企業を狙う標的型攻撃の特徴や近年に公表されたセキュリティインシデントの傾向などについて解説した。

エンドポイント対策の普及で攻撃が巧妙化

まず日本企業を狙う標的型攻撃の特徴についてセキュリティ研究センターの竹内寛氏が解説した。同氏は、2021年を通じて中国が拠点と見られるサイバー攻撃組織「APT10」と、2020年に日系電機メーカーなどに侵害したとされる組織「BlackTech」が実行した攻撃活動を観測、分析を手がけ、「海外拠点」「マルウェアレス」「ファームウェア」の3つをキーワードに挙げた。

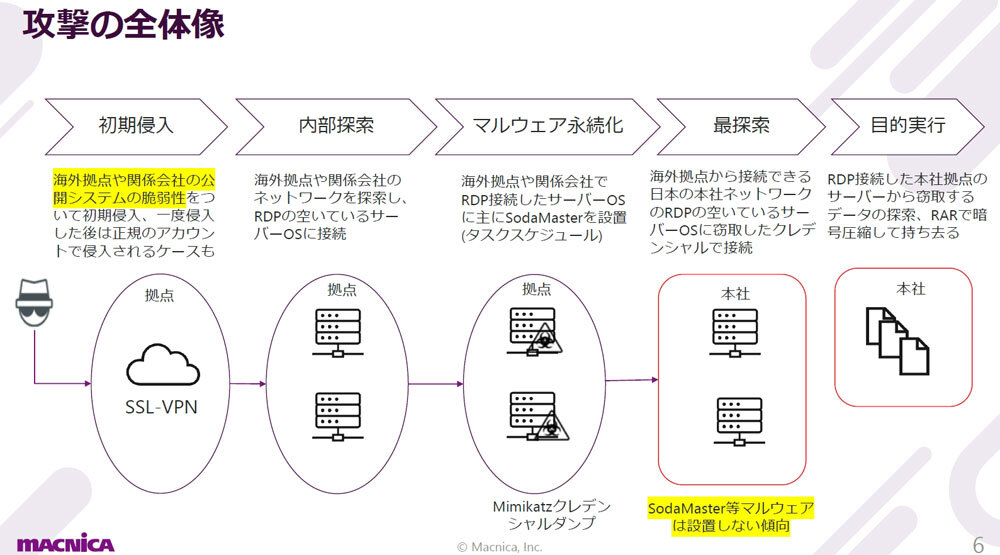

APT10は、日本企業の海外拠点や海外の関連会社を標的にした「A41APT」と呼ばれる攻撃活動を2019年3月頃から行っているという。この名前は、組織がSSL VPN装置の脆弱性を悪用して標的のIT環境へ侵入する際に使うホスト名の「DESKTOP A41UVJV」に由来するという。

A41APTの攻撃活動でAPT10は、標的とする企業の本社で講じられているセキュリティ対策が堅牢なことから、最初に本社のセキュリティ監視の目が行き届きにくい海外拠点や海外にある関連会社のシステムを侵入先として狙う。システムに存在する脆弱性を悪用したり、先に窃取した認証情報を不正使用したりして侵入を図り、攻撃活動の踏み台にする。

「A41APT」攻撃活動の流れ

APT10は、踏み台とした海外拠点からリモートデスクトッププロトコル(RDP)などで接続された日本の本社に侵入範囲を広げる。日本の本社内では、攻撃ツール「Mimikatz」や正規コマンドの「csvde」、ファイル圧縮・解凍ツールの「WinRAR」などを使い、目的とする機密情報が含まれたデータを見つけると、RAR形式の圧縮ファイルにしてAPT10の影響下にあるコンピューターに送信する。

また、APT10が2019年12月頃から実行しているという日本のシンクタンクやマスコミを狙った攻撃活動では、メールなどに添付されたWordファイルなどの不正なマクロを実行してしまうことで、「LODEINFO」というさまざまな攻撃コードを持つ不正プログラムが実行されてしまう。LODEINFOは、日本以外では存在が確認されていないという。

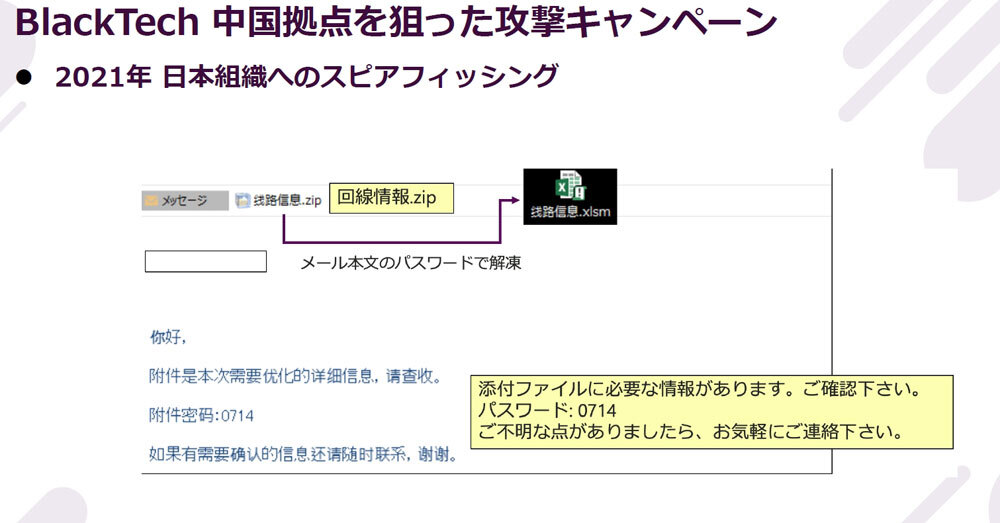

一方のBlackTechは、2021年に中国国内にある日系企業を標的にしたなりすましメールによる攻撃活動を展開した。メールにはWord形式やExcel形式のファイルが添付され、同年11月には添付ファイルを経由して、「Flagpro」「BTSWindows」「Spider RAT」「SelfMake」という攻撃プログラムがダウンロード、実行される手法が観測されたという。

BlackTechによる攻撃の手口の一例

竹内氏によれば、攻撃組織がPCなどのエンドポイントに導入されているセキュリティ製品を確認していることも分かった。ウイルス対策ソフトはもとより、近年に導入が進むEDR(エンドポイント型脅威検知・対応ツール)もチェックするという。

これらの観測から攻撃組織は、本社による徹底した監視が困難な海外などの拠点を踏み台にすること、「ファイルレス」と呼ばれる形での不正プログラムやコードを利用する点が特徴だと解説する。いずれも企業側が多層防御として構築している多様なセキュリティ対策システムの監視網に攻撃活動を発見されないためだという。

攻撃組織は、監視の目をさらに逃れるため、UEFIなどコンピューターのファームウェア領域にも不正プログラムを展開する攻撃を行いつつあるという。ウイルス対策ソフトやEDRなどは、その仕様からそれらが動作するOSとアプリケーションの領域しか監視することができず、OSよりも下位のファームウェアを監視できないためだ。

実際にUEFIを狙った初めてのサイバー攻撃は、2018年9月に発見されたルートキット「Lojax」だという。これ以降にUEFIやブートローダーなどを狙う不正プログラムが度々見つかっている。2022年1月にKasperskyが報告した「MoonBounce」は、何らかの方法でUEFIのファームウェアに有害なコンポーネントが組み込まれ、これが実行されると、OSの起動中にメモリー上で不正なコードが動作する。ファームウェア領域から実行されていくため、EDRなどでの検知が困難だとする。

ファームウェアレベルから狙う攻撃のイメージ

これらの特徴を踏まえて竹内氏は、海外拠点や関連会社などの脆弱な情報システムの存在をできる限り把握して脆弱性の解消など対応を進めることや、「振る舞い監視」など通常とは異なるシステムの使われた方などを監視する方法を活用すること、また、ファームウェアなどOSより下位の領域を監視する手立てを講じるといった対策を提言する。