調査によると、ランサム攻撃は件数が減少している一方で、攻撃側の活動の変化により、金融分野に対する攻撃がこれまでよりも増えているという。

提供:Shutterstock

イスラエルのサイバーセキュリティ企業KELAは現地時間6月6日、「Ransomware Victims and Network Access Sales in Q1 2022」(2022年第1四半期のランサムウェア被害者とネットワークスセス販売)と題するレポートを公開した。ランサムウェアの被害者数は、2022年第1四半期は698件で、2021年第4四半期の982件から約40%減少したという。

第1四半期は、平均すると1カ月あたり232件のランサムウェア攻撃がKELAによって観測された。

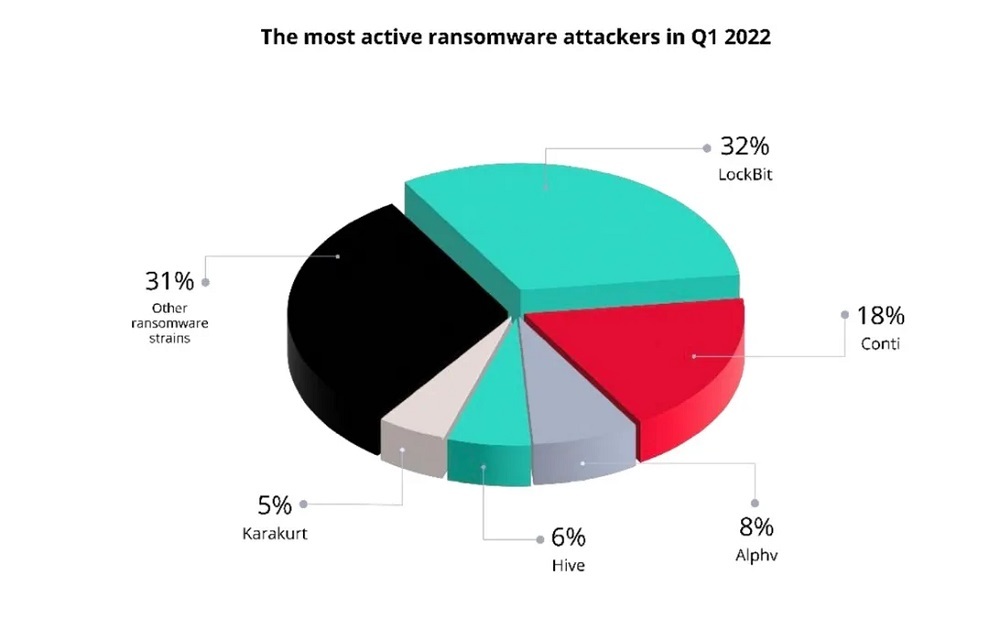

注目すべき変化は、LockBit、Hive、Alphv/Blackcat、Karakurtと並んで活動が活発なランサムウェアグループの一角を占めるContiの順位だ。

Contiは「盗人の仁義」を欠くグループだ。一般企業を狙うのと同じ気軽さで病院を標的にしては、システムを暗号化し、復号キーと引き換えに多額の身代金を要求する。

ロシア語話者のグループであるContiは2月、ロシアのウクライナ侵攻を支持すると表明した。すると、ある個人がContiのシステムに侵入して、Contiのマルウェアのコードと内部チャットのログをリークした。研究者にとってもシステムを守る人々にとっても、それは宝の山だった。

セキュリティチームはこのリーク情報を活用し、Contiのランサムウェア攻撃について理解を深めることができた。また、このリークは、ランサムウェア界におけるContiの序列にも影響した。

KELAによると、Contiはこのリークで活発度1位の座から落ち、数カ月戻れていない。活動はしているものの、Contiの被害者数は1月よりも減少しているようで、LockBitの順位が上がっている。

提供:KELA

第1四半期のLockBitによる被害者数は、製造業やテクノロジー企業、公共部門などで226件にのぼった。

それでも、Contiはランサムウェア攻撃グループの活発度2位につけている。

Alphv(別名Blackcat)は、2021年12月から表舞台に登場した新しいプレーヤーであり、KELAは新たな脅威だと考えている。この第1四半期、活発度の上位リストに初めてラインクインした。

MidasやLorenzなど一部のランサムウェア攻撃グループは戦術を変化させている。被害者を「new company」としてリークサイトに公開し、支払いを拒んだら投稿を編集して企業名を明らかにする新しい脅迫方法をKELAは確認している。

ランサムウェア攻撃の標的となるケースが多いのは、製造業および工業用品、専門サービス業、そしてテクノロジーだ。活発度リストでLockBitの順位が上がったことが、金融サービスに対する攻撃の数にも影響して、金融サービスが標的業界のトップ5に入った。この第1四半期、金融機関に対するランサムウェア攻撃は、40%がLockBitによるものだった。

KELAによると、上位リストの一部グループが互いに攻め合っているとの観測があり、少なくとも、同じ被害者を自分の餌食だと主張していることがわかっている。

KELAのレポートに次のようにある。「2022年1月15日、米国に拠点を置くある自動車ディーラーについて、Contiがセキュリティ侵害したとされた。2022年3月23日、この会社がAlphvのブログで餌食として公開された。さらに2022年4月4日、Avos Lockerが同じ会社をサイトで公表。Alphvのものと同一のスクリーンショットと、Contiが公表したもの同じファイルをさらした」

「現時点で、この3グループが協力しているのか、これが偶然なのかは不明だ。研究者らは最近、Contiが小規模な独立のランサムウェアグループを作ろうとし、Alphv、AvosLocker、Hive、HelloKittyと協力していることを確認した」この記事は海外Red Ventures発の記事を朝日インタラクティブが日本向けに編集したものです。