国内で断続的に発生しているマルウェア「Emotet」を拡散させる攻撃メールで、1月28日頃から「新型コロナウイルス」を題材に使う手口が出現しているもようだ。社会的な関心事に便乗するサイバー攻撃にも警戒が求められる。

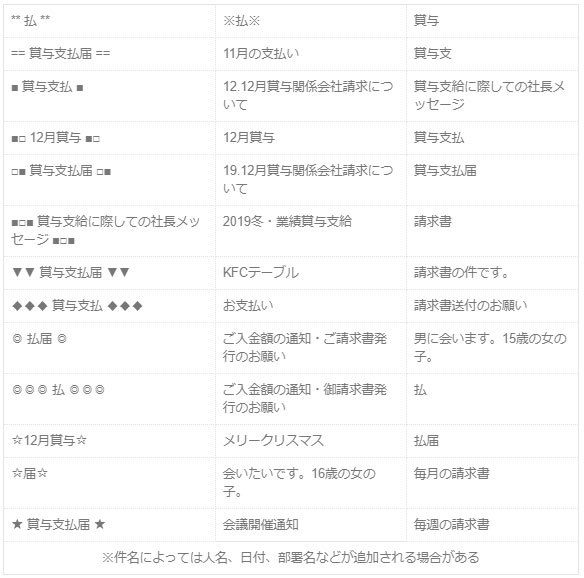

Emotetの感染や拡散を狙う攻撃メールでは、これまで「請求」や「支払い」といった企業や業務に関連する語句を件名や内容に使い、受信者をだましてメールを開かせようとする手口が知られる。メールには、Emotetに感染させるための不正なマクロを含むドキュメントファイルが添付されたり、このファイルをダウンロードさせるためのリンクが記載されたりしている。

結果的に受信者がファイルのマクロを実行してしまうことで、Emotetに感染するだけでなく、Emotetを通じてトロイの木馬やランサムウェアにも感染し、データやシステムの破壊、情報漏えいといった被害に遭う恐れがある。特に情報漏えいでは、攻撃者がEmotet感染者のコンピューターから窃取した情報を攻撃に悪用することもあり、被害者が意図せず攻撃に加担させられてしまうこともある。

攻撃メールの件名や内容には、季節や時事に関する話題が使われるケースがあり、2019年11~12月には「賞与」「ボーナス」などが出現。Twitter上では新たに、1月28日頃から「新型コロナウイルス」を話題にする攻撃メールの報告ツイートが複数寄せられるようになった。攻撃者側が世界的な関心事を用いている可能性がある。

トレンドマイクロによると、2019年12月は国内で8019件のEmotetの感染が検出された。年末年始の前後に攻撃メールの拡散が一時沈静化したものの13日頃から再び活発化し、1月中旬時点で1500件以上の感染が検出されているという。

「Emotet」拡散メールに使われた日本語の一例(出典:トレンドマイクロ)