モノのインターネット(IoT)や人工知能(AI)の登場により、製造のグローバル化の流れがさらに強まった。モノづくりのデータが世界をめぐる中で、比例して深まるのがセキュリティリスクである。サイバー攻撃者は、サプライチェーンのどこかを攻撃すれば、システムに入り込んでダメージを与えられる。製造を基幹産業とする日本では、大企業の傘下に中堅・中小企業が組み込まれるサプライチェーンが複雑に張り巡らされており、ここにセキュリティリスクが存在する。

ZDNet Japanは、サプライチェーンリスクに対して企業が採るべきセキュリティ戦略を解説するウェビナー「ZDNet Japan Security Forum~サプライチェーンに潜む脅威に製造企業がとるべきセキュリティ戦略を考える~」をタニウムの協賛により9月16日に開催した。本稿はその内容をダイジェストでレポートする。

ゼロトラストへの転換とEDRなどの解決策

基調講演には、神戸大学大学院 工学研究科の森井昌克教授が登壇した。まず「サプライチェーンとは、原材料や部品の調達、製造、在庫管理、物流、販売までの一連の商流とこの商流に関わる複数の組織群を指す」と説明した。

情報処理推進機構(IPA)が毎年発表する「情報セキュリティ10大脅威」の2021年版では、「サプライチェーンの弱点を悪用した攻撃」が組織編において3年連続で4位に入った。5年前の2016年にはランク外だったとし、急速に高まっている脅威だとする。

森井氏は、サプライチェーンリスクを考える上で、中小企業が狙われているという現実と、なぜ中小企業なのかを理解することだとポイントだと強調する。具体的には同氏が、2020年3月に、既に急増していたリモートワークでの注意点について、VPNの脆弱性が課題になると「予言」していた。設定や運用の不備が、思わぬ情報漏えいや攻撃者による盗聴を許してしまう可能性があると呼び掛けていた。

そうした状況から情報セキュリティに関して、常に守られていた環境から、全く守られておらず自ら守らなければならないというニューノーマルの世界へ既に転換していると指摘する。中でも、製造業が注意すべき脅威が、サプライチェーン攻撃である。これは「弱いところから侵入して本丸を攻撃する」戦略であり、それを実現するための戦術として標的型攻撃やトロイの木馬などがある。

森井氏は、「戦略を防ぐのは難しいが、戦術を無効化することは可能」だとした上で、ゼロトラストセキュリティの視点から、ダークネットに関する調査の結果を踏まえながら、EDR(Endpoint Detection & Response)などの有力な対応策を紹介した。

事業継続こそが重要

サイバーセキュリティの専門家で、内閣府や各県の警察でセキュリティアドバイザーを務める川口設計 代表取締役の川口洋氏は、「コロナ禍で見えたサイバーセキュリティの動向と対策」をテーマに講演した。川口氏は「最も重要なのは事業継続」と強調した上で、「金銭」「取引先」「業務システムとデータ」の3つを守ることが何よりも大切だと話した。

一例で、大手食品会社に対するサイバー攻撃から決算業務に障害が発生したインシデントを挙げた。このケースでは、バックアップ用サーバーまで攻撃を受けてしまっていた。こうした状況も考慮した上で対策を進める必要があるとしている。

また川口氏は、リモートワーク急増の影響もが取り上げた。データやアプリケーションがクラウド側に移る中で、同氏もVPNの脆弱性が攻撃対象になっていると指摘する。さらに、セキュリティインシデント発生時に、ユーザー側である発注側とITベンダーである受注側がそれをどのように捉えるのかについて独自の視点を交えて説明、セキュリティ需要が急増する中で、もしユーザーがベンダーに丸投げする状況を放置し、費用は据え置いたままといったやり方を続けていると、ベンダー側にさじを投げられるリスクもあると話した。

その上で、ユーザー企業の経営者が自社の組織をいかに構築していくかについて、セキュリティ技術に根ざした興味深い提言をしている。ゼロトラストをベースにした環境にシフトし、IDによる認証が重要になることなど、サプライチェーンリスクが高まる中で、製造業がいま取り組むべき施策を伝えている。

これからの鍵を握る「サイバー衛生管理」

タニウムは、2007~2012年までの5年間を製品開発のみに特化してきた。チーフITアーキテクトの楢原盛史氏は、数千、数万台規模の管理対象端末を数秒~数十秒で可視化できる特殊な技術を持つと、製品の特徴を挙げた。特許を取得した上でビジネスを開始。既に、Fortune100の約半数や米軍、日本でもNTTデータや川崎重工、関西電力など各業界のリーダー企業が既に同社の製品を利用している。

不衛生な端末が攻撃の踏み台になってしまう

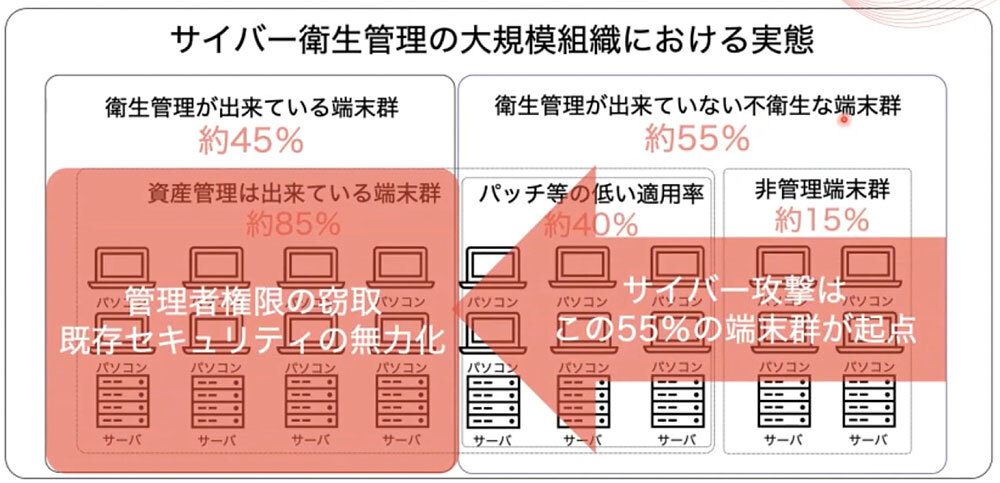

楢原氏によると、IT管理者がうまく管理できている端末は約45%であるのに対し、パッチの適用が不十分、非管理端末であるといった理由で管理が行き届かない「不衛生な」端末群は55%に上る。この55%はサイバー攻撃の起点になる危険があり、危険性を低くすることが重要になる。タニウムはこうした脆弱性を浮き彫りにして対策を打つ「サイバー衛生管理」ソリューションを提供する。サイバー衛生管理とは、不十分な資産、構成、脆弱性管理がリスク発生の根本原因であり、組織が最も優先して取り組むべき動的なエンドポイント管理である。

楢原氏は、欧州ネットワーク・情報セキュリティ機関(ENISA)が示すレポート「サプライチェーンリスクの最新動向」を引用して、サプライチェーンを狙う攻撃が2021年は前縁比4倍に増加するとの予測を示した。「見えないものは守れない」という原則に立ち、徹底したサイバー衛生管理を遂行するべきであると強調した。

さらに最新のサイバー衛生管理の日本政府や米国政府の最新動向についても紹介。米国土安全保障省では、米連邦政府や重要インフラ事業者に対して、「ウェブサイトのトップページでサイバー衛生管理を実施すべきとする大号令が出ている」という。また、日本政府が公開した次期サイバーセキュリティ戦略では、明示的にサイバー衛生管理を指示している。

楢原氏は、このようにサイバー衛生管理が求められる中で、経営者側との情報ギャップが課題になるとした上で、経営者目線の期待値と現場の実態について解説した。

重要なのは正確な情報をリアルタイムに提供されることにある。これを可能にするITソリューションの導入を含めて、大きなセキュリティ被害を未然に退けるための戦略を、本気で考える必要がある。