脆弱性の悪用について状況を明らかにすることが強く求められている中、先週発表された新しい調査結果でその一端が明らかになった。過去10年間に発見されたすべてのセキュリティ脆弱性のうち、実際にどれほど悪用されたのかが判明した。

提供:Jacobs et al.

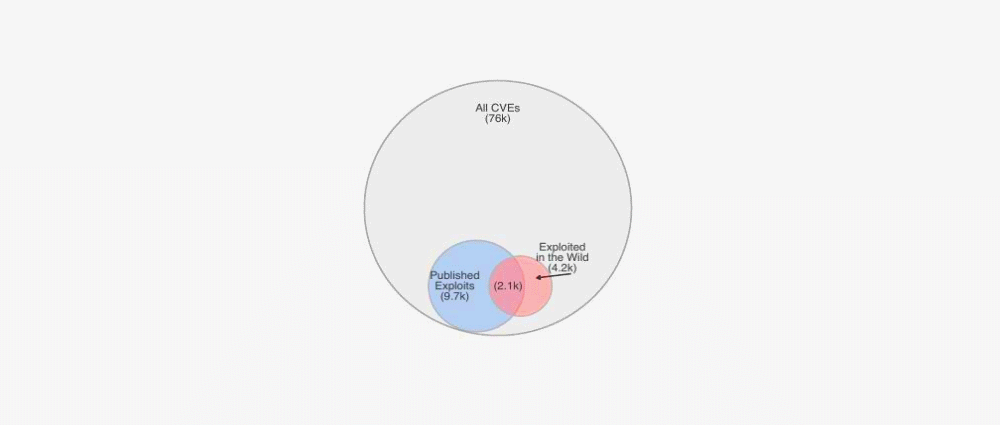

バージニア工科大学の研究者らによるこの調査では、2009~2018年の間に発見された合計7万6000件の脆弱性のうち、実際に悪用されたのはわずか4183件だったことが分かった。調査はこの種のものとしてはこれまでで最も広範なものだと考えられている。

さらに、パブリックウェブサイトでの概念実証(PoC)エクスプロイトコードの公開とそれを悪用する試みが開始されることとの間に相関関係がないようだということも明らかになった。

研究チームによると、2009~2018年の間に実際に悪用されたセキュリティ脆弱性4183件のうち、パブリックウェブサイトにエクスプロイトコードが掲載されていたのは半分だけだったという。

つまり、PoCが公開されていないことが必ずしも、攻撃者が特定の脆弱性を悪用しない理由にはならない。一部のハッカーは、必要に応じて独自のエクスプロイトを開発する。

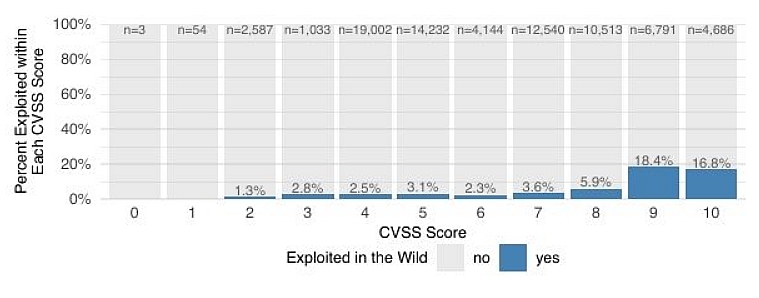

さらに、この調査では、実際に悪用されている脆弱性の多くは、CVSSv2の深刻度スコアが高いことも明らかになった(1~10の10段階で評価され、数字が大きいほど危険で、悪用されやすい)。

「悪用されたすべての脆弱性の半分弱は、CVSSスコアが9以上だ」と研究チームは述べた。

提供:Jacobs et al.

研究チームは、企業が最初にパッチを適用するべき脆弱性や最も攻撃を受けそうな脆弱性に優先順位を付けるのにこの研究成果が役立つことを期待している。

この研究の中心となったデータは多数の情報源から集められたものだ。

また、この研究チームは、彼らの取り組みが、特定の脆弱性が悪用される可能性が高いかもしれないといった新しい情報によって「全体的なCVSSのフレームワークを強化」し、CVSSのスコアを利用して、パッチを評価し、優先順位をつけている組織により適切なガイダンスを提供できるものとなることに期待している。

この研究に関するさらなる詳細は、先週ボストンで行われた「2019 Workshop on the Economics of Information(情報セキュリティ経済に関するワークショップ)」で発表された「Improving Vulnerability Remediation Through Better Exploit Prediction」で明らかにされている。

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。