ソフォスは4月17日、「エンドポイントセキュリティの7つの気になる真実」と題するグローバルでの調査結果(PDF)を発表した。この中では、「Endpoint Detection & Response(EDR)」に関する日本の深刻な現状が示された。

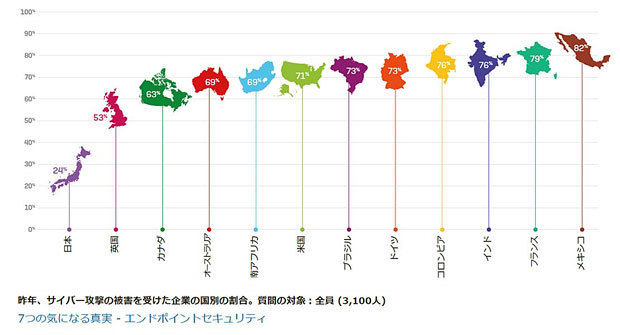

調査は、米国、カナダ、メキシコ、コロンビア、ブラジル、英国、フランス、ドイツ、オーストラリア、日本、インド、南アフリカの12カ国の中堅企業のIT意志決定者約3100人に対するインタビュー形式で、2018年12月~2019年1月にかけて実施された。調査結果から分かった“真実”として挙げられたのは以下の7つのトピックだ。

- サイバー攻撃を受けるのは珍しいことではなくなった

- IT管理者は、攻撃者の滞在時間を把握していない

- IT管理者は脅威の進入口を把握していないため、それをふさぐことができない

- 企業はセキュリティ問題でないことが判明するインシデントの調査に年間41日を費やしている

- 5社中4社はセキュリティの専門知識不足で、脅威の検出と対応に苦心している

- 半数を超える企業がEDRソリューションを最大限に活用できない

- 1度被害を受けた企業は2度目からより慎重にインシデントを調査する

なお、7番目は一見問題ないことのように見えるが、詳細を見ると、1度被害を受けた企業はそうでない企業と比較して調査するインシデントの数が約2倍になっているものの、調査に費やす時間はほとんど増えていない(約1.3倍)ため、実際には1件当たりの調査時間で見ると約3分の1に減ってしまっているという。

サイバー攻撃被害を受けた企業の割合が、日本は突出して少ない。実際にあまり攻撃対象になっていない可能性も否定できないが、被害を受けている事実に気付いていないという可能性もある(出典:ソフォス)

セキュリティソリューションコンサルタント/セキュリティエバンジェリストの佐々木潤世氏は、特に日本の状況に注目して調査結果の解釈を説明した。

まずはグローバルでの状況だが、脅威が検出された部分として、サーバー(36.7%)、ネットワーク(36.6%)、エンドポイント(16.9%)、モバイルデバイス(9.6%)という比率になっている。重要情報が存在するであろうサーバーが標的となっている現状が浮かび上がると同時に、ここで対象となっているサーバーはインターネットに公開されたものではなく、インターナルのものであり、通常は外部から直接アクセスできる状態にはなっていない。

このため、実際の攻撃は、最初にクライアントPC/エンドポイント、またはモバイル端末に侵入し、そこを踏み台にサーバーを攻撃したものと推測される。それ故にエンドポイントでの検出が少ないのは、「侵入された時点での検知に失敗している」と推測している。調査に協力したIT担当者が、「実際に発生している脅威に気付いていない/見逃している」可能性を考慮すると、実際はこの調査結果が示す内容以上に悪い状況になっていることも考えられる。

ソフォス セキュリティソリューションコンサルタント/セキュリティエバンジェリストの佐々木潤世氏

同社は、どのような企業でもサイバー攻撃を受けるリスクがあり、かつ侵入を未然に防御することは極めて困難で、侵入されることを前提にできる限り迅速に発見/対処できる体制を整える必要があると指摘する。その現状から同社は「Endpoint Detection & Response(EDR)」を推奨するが、「EDRとはなんだか理解できていない」という回答者の比率を国別で見た場合、日本は17.5%で突出しているという。

さらに、EDR導入企業を対象とした場合にも、日本では10%が「EDRについてよく分からない」という回答だったという。悲惨な状況であり、よく分からないまま導入し、使いこなせていない企業が他国に比べて多いことが明らかになった。さらに、EDRの導入予定についての質問では、「導入予定なし」という回答者は、他国では5%以下なのに対して、日本は41%に達したという。

「EDRを導入すればよい」と言う話ではないのはもちろんだ。現状の一般的なEDRの多くは、調査および分析ツールという位置付けであり、導入すれば自動的に脅威をブロックしてくれるという種類のセキュリティソリューションではなく、正しく使いこなせないと意味がない。

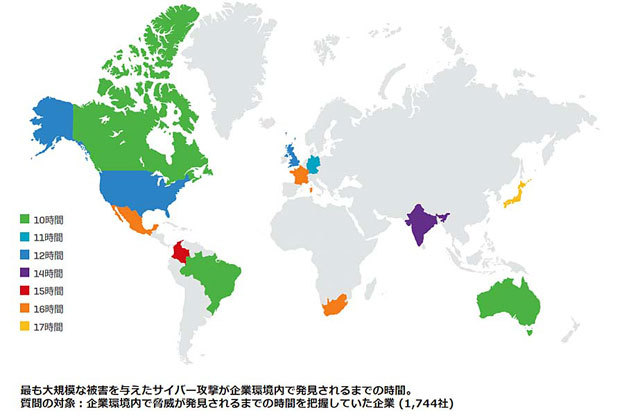

実際に被害を受けた際に、侵入されてからどのくらいの時間で検出できたか、という質問に対する回答を図示したもの。グローバルでの平均は13時間で、日本は最悪の17時間となっている。ただし、これは侵入の時点を特定できた企業が対象で、それ以外に「そもそもいつ侵入されたか把握できなかった」という企業が除外されている点に注意。推測だが、これはEDR導入企業がどのくらいEDRを使いこなせているかを示している可能性がある。EDRが導入されていない場合、外部のセキュリティコンサルタントなどに調査を依頼すれば別だが、自社だけでは侵入時点を把握できない可能性が高いと推測できる(出典:ソフォス)

セキュリティ人材不足という現状にも関わるため、単に自社でEDRを導入するかどうかという観点での検討だけではなく、外部の専門家によるマネージドサービスとしての導入なども多角的に検討する必要がありそうだ。