ロシアのウクライナ侵攻が数週間続くなか、研究者らはこの紛争の仮想の戦場で、クラウドネイティブのテクノロジーがどのような役割を果たしているのかを探っている。

ロシアが2月にウクライナに侵攻したことを契機に、オンラインでの動きが活発化している。

ウクライナは既に、ウェブサイトの改ざん、分散型サービス拒否攻撃(DDoS)による障害、破壊的なワイパー型マルウェアなど、いくつもの攻撃を受けていた。ハクティビスト集団のAnonymousは、ロシアへの攻撃などの行動を起こしている。ウクライナ政府は、サイバーセキュリティのスキルを持つ有志に、重要インフラの保護を支援するよう呼びかけた。

3月に入り、ウクライナ政府の関係当局は「IT軍」と呼ぶグループを結成し始めた。ネットワーク防御のほか、ロシアの脅威アクターに反撃するためだ。

Aqua SecurityのTeam Nautilusが実施した新しい調査によると、クラウド技術はこの紛争のデジタルの世界で役割を担うようになっている。

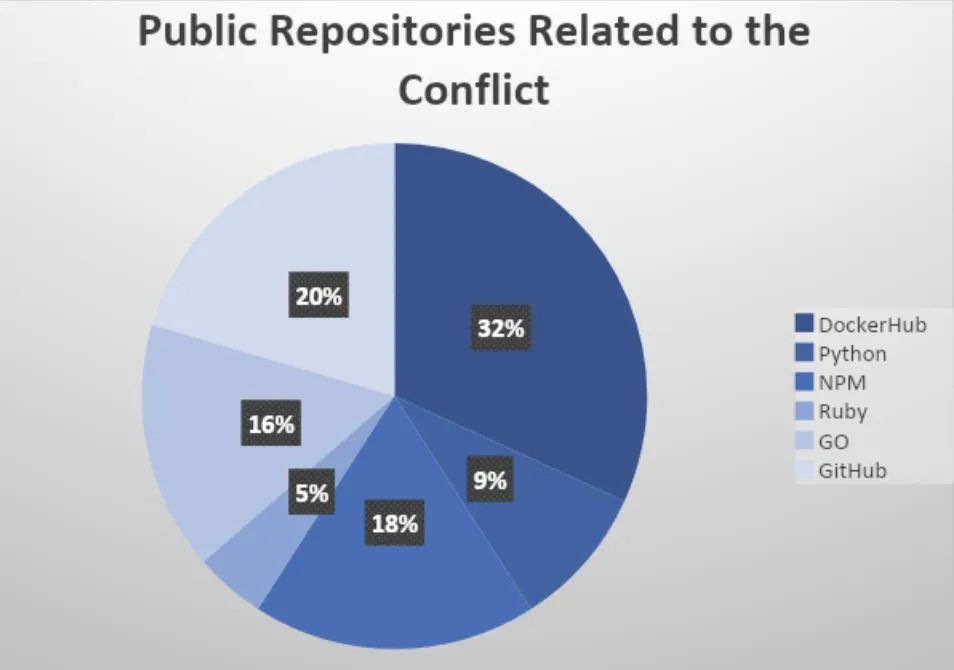

チームは、発生しているサイバー攻撃を概観するため、最近のイベントを追跡した。ロシアとウクライナ双方を標的とするコードやツールのあるパブリックリポジトリーからデータを収集し、その中で「Docker Hub」のコンテナーイメージのほか、「PyPI」「npm」「Ruby」などのソフトウェアパッケージやコードライブラリーを分析した。

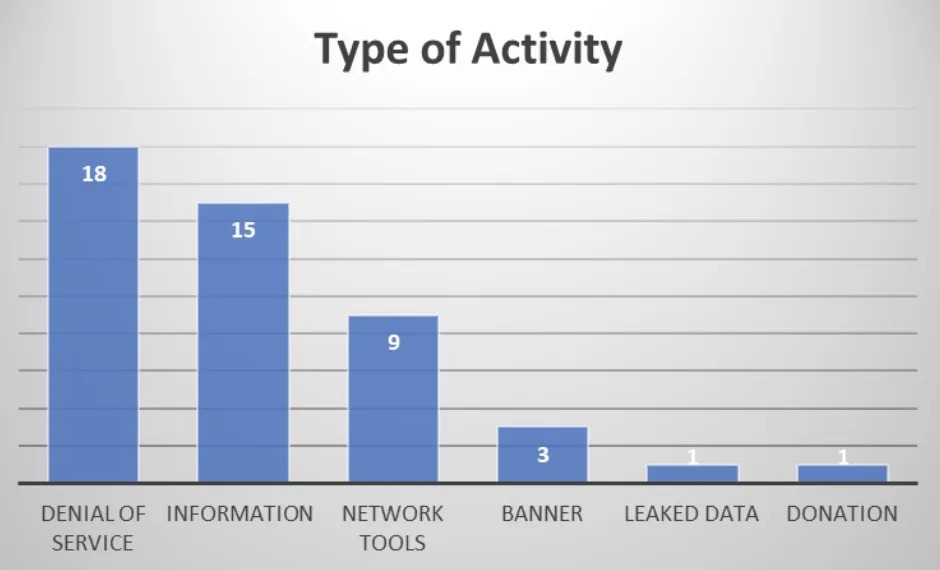

さらに、両国がサイバー攻撃での使用を呼びかけている特定の名称やツールを検索した。研究者らによると、こうしたパブリックリポジトリーの約40%が、「サービス拒否(DoS)活動に関連しており、オンラインサービスのネットワークトラフィックを混乱に陥れようとしていた」という。

提供:Aqua Security

提供:Aqua Security

とりわけチームが注目したのは、「abagayev/stop-russia:latest」と「erikmnkl/stoppropaganda:latest」という2つのコンテナーイメージだ。いずれも攻撃を開始する手段などを説明するガイドラインが含まれたDDoSツールだ。専門知識を持たないユーザーがクラウドネイティブのツールを広く入手できるようになっており、ウェブサイトの障害を引き起こせる可能性を拡大させている。