世間ではさまざまなサイバー攻撃による被害が報じられている。影響は個人情報の漏洩だけではなく、日本のモノ作りの心臓である工場にも及び始めている。そんな中、私たちはどう備えるべきなのかを、株式会社ベリサーブ ソリューション事業部ソリューション技術開発課コンサルティング推進分室室長、椿田収氏に尋ねた。

株式会社ベリサーブ

ソリューション事業部 ソリューション技術開発課

コンサルティング推進分室 分室室長

椿田 収氏

ビジネス環境の変化を背景に高まる、工場のセキュリティリスク

Q:なぜ今、工場、OTにおけるセキュリティ対策が求められているのでしょうか。

椿田氏:これまで工場内の機器は、用途別にしっかり管理され、外界とは隔絶された世界で運用されてきました。しかし近年、DXが非常な勢いで進展し、それに伴ってさまざまなものがインターネットにつながるようになり、コロナ禍がそれを加速させています。また、工場の中の生産設備や産業用ロボットなどの制御には汎用的なOSが広く使われるようになりました。こういったさまざまなビジネス環境の変化を背景に、工場がサイバー攻撃を受けてしまうリスクが高まっています。

工場においては、計画通り製造をし続けることが何よりも重要です。このため、製造を一時停止する必要のあるセキュリティ対策は後回しにされがちです。しかし、結果として、本当にサイバー攻撃を受けてしまう実情があります。

そして今やサイバー攻撃を受けると、何よりも重要だったはずの生産が止まる被害が数多く発生しています。世界的な政情不安の影響による半導体不足が起こり、サプライチェーンの不安定化によって生産が滞る事態が報じられていますが、サイバー攻撃も同様の影響を及ぼし兼ねません。そのため、工場の稼働をサイバー攻撃が原因となって止めてはならないと、企業として大きなリスクの一つとして捉えられはじめました。具体的な対策はまだまだですが、やっと工場にもセキュリティが必要だという気運が高まっています。

Q:こうしたサイバー攻撃は、どこから工場に入ってくるのでしょうか。

椿田氏:侵入口は主に二つあります。一つは国内外の拠点、あるいはサプライチェーン経由での侵入です。今や工場も、ネットワークを介して生産管理システムと、さらには海外の拠点などとつながっています。セキュリティレベルの低いそうしたところが侵入を受け、そこから芋づる式に侵入されます。

もう一つは、工場内に導入された製造設備や機器のメンテナンスのためにメーカーが設置している経路です。メーカー側のセキュリティ対策が甘かったり、脆弱性が残ったままのルータ・VPN機器を利用していて侵入されるケースで、それが、サプライチェーンでつながる別の企業に影響を及ぼすケースもあります。国内ではそっくり同じ模式で、病院がランサムウェアの被害を受けるケースが報告されています。工場も同様のリスクにさらされていると言っていいでしょう。

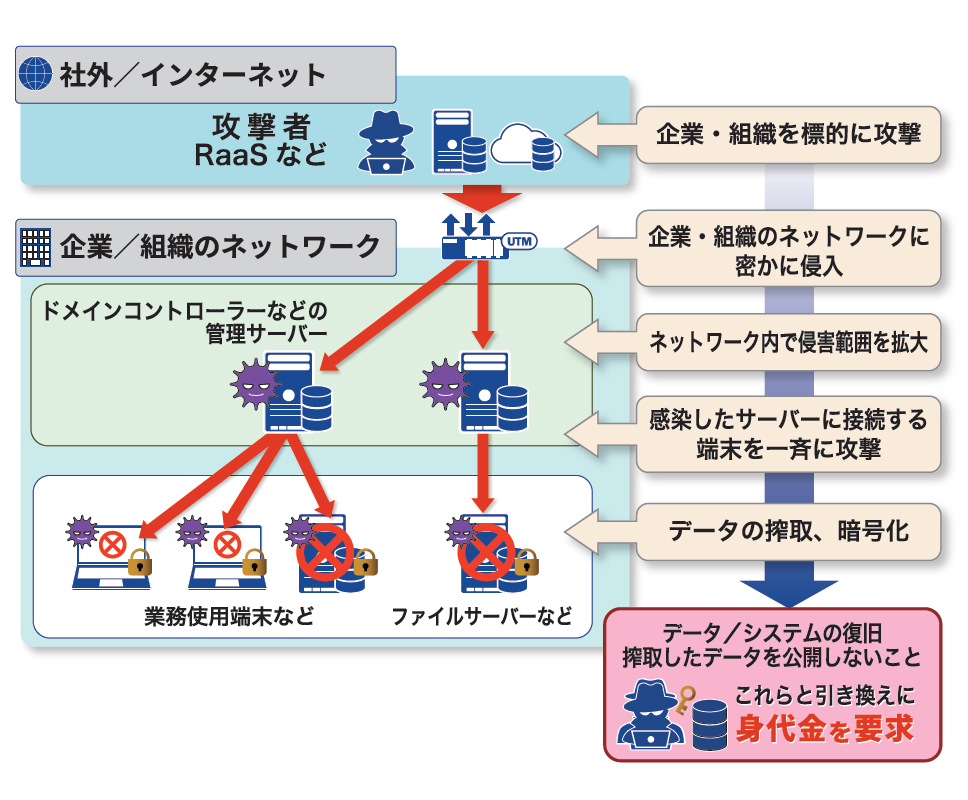

ランサムウェア攻撃のイメージ

「ラインは止められない」、工場ならではの事情に配慮する必要性

Q:工場セキュリティが必要なのはわかりましたが、では、パッチ適用やウイルス対策ソフトの導入など、できる手を打てばいいかと思うのですが。

椿田氏:工場にはいくつか特有の事情があります。ITシステムならば、脆弱性が発覚すればすぐに、自分のタイミングでパッチを適用できます。しかし工場は、先にも述べたとおり動かし続けなければいけません。パッチがリリースされてもすぐに適用するのは難しく、数ヶ月先、連休などのタイミングで工場を停止するタイミングでしか当てられません。そのタイミングを突いて攻撃されてしまうという難しさがあります。

また、動かし続けることを優先するあまり、サポート外になっている古いOSが動き続けている実情もあります。機器やシステムを納入したメーカーから「パッチを当てるとサポートできません」と言われ、やむを得ずそのまま動かし続けているケースもあるようです。

それでも、以前の閉じた世界で、汎用ではなく専用OSの上で動いていたならば、緊急性を要するセキュリティ対策も数ヶ月後の実施でよかったかもしれません。しかし先ほど述べた通り、これまでITの領域で使われてきた汎用的な技術がどんどん工場の中に入ってきています。工場では様々な要因で10~20年前の旧型のシステムが今も動いています。そのため、過去の個別に構築されたシステムとのハイブリッドになっており、対策が非常に複雑化しています。

Q:コスト面での難しさもありそうですね。

椿田氏:工場にとっては、単価を下げることも使命の一つです。しかし、セキュリティ対策を導入するとその分だけコストが上がることになります。その中でセキュリティ対策の位置づけは「保険」であり、そこにどれだけお金を払うかという判断になります。工場のセキュリティ意識は、IT領域よりも遅れていることもあり、なかなかセキュリティ対策の予算が確保できず、そこにも難しさがあると思います。

企業側にも何とかしたいという思いはあるようです。しかし、対応には相応の費用がかかるため採算が取れません。手当のための費用がないことには、なかなかアップデートもできず、結局古い仕組みをそのまま使い続けるというスパイラルに陥っているところがあります。

先ほど触れた病院でのランサムウェア感染事案においても、誰がアップデートや対策の費用をまかなうのか、明確になっていない部分がありました。メーカーがアップデートを嫌がったり、ユーザー側が「今問題無く動いているのに、なぜ必要なのか」とアップデート費用の支払いを渋ることもあるようです。上流の取引先も含め、そこのコストをどうするか、投資のシナリオを確保する文化ができあがっていないため、非常に危ない状況だと思います。