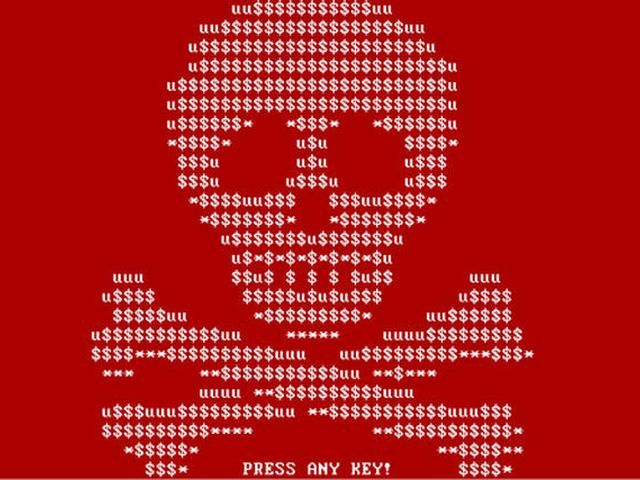

2016年は間違いなく、ランサムウェアの年だったと言えるでしょう。厳密に言えば、暗号化ランサムウェア、すなわち、ファイルを暗号化して⾝代⾦を要求する悪質な亜種が⼤流⾏しました。2013年後半のCryptolockerの登場以来、ファイルを暗号化するランサムウェアが爆発的に増加し、2016年に絶頂期を迎えました。

FBIによると、ランサムウェアを使ったサイバー攻撃による米国企業の被害額は、2016年の第1四半期だけで2億900万ドルを超えています。また、2016年1月から9月にかけて実施されたKasperskyLabsの調査の最新レポートによると、企業を標的とするランサムウェア攻撃が300%も増加しました。

サイバー犯罪者がランサムウェアの高い収益性に目をつけ、2016年に新たな攻撃を次々と仕掛けて業界を震撼させました。Lockyが⼤流⾏しましたが、この亜種は、2016年の初めに流⾏し、AES暗号化を使って多数のシステムを感染させました。マッピングされたファイル共有だけでなく、ネットワーク共有にも感染するため、リモートドライブにとってもリスクとなります。この攻撃は極めて強⼒で、ピーク時には被害者数が1日あたり10万人以上に達したとされています。

最近では、サンフランシスコの公共交通機関(MUNI)が攻撃されました。サンフランシスコ近辺にお住まいの方であれば、11月下旬にMUNIのチケットカウンターで「YouHacked(ハッキング成功)」というメッセージを目にされたかもしれません。このランサムウェア攻撃によって、ファイルを復元するまでの2日間、同交通機関は運賃を無料することを余儀なくされました。

12月に登場したランサムウェア亜種であるPopcornは、ピラミッド型の感染方法で被害者を攻撃者に変えるという巧妙なもので、友人の2人を感染させればファイルを無料で復号化できると持ちかけました(もちろん、誘いに応じてはいけません)。

2016年のランサムウェアの最⼤の被害者は、おそらくは医療機関であり、一部の報告では、すべてのランサムウェアのうちの88%は医療機関に何らかの影響を与えたとされています。

規模の⼤小を問わず、あらゆる医療機関が患者データにアクセスして暗号化しようとするハッカーに狙われ、⾝代⾦を支払うか何らかの方法でファイルを回復するまでの間、診療を中断する事態に追い込まれる可能性があります。

NewJerseySpineCenter(ニュージャージー州の脊髄疾患専門病院)とMarinHealthcareDistrict(カリフォルニア州の医療団体)は、Cryptowall攻撃を受け、電⼦医療データ、バックアップファイル、電話システムを暗号化されてしまいました。ワシントンD.Cとボルティモア地区で10の病院を運営するMedStarは、ITシステムの停止に追い込まれ、紙媒体の記録に戻すことを余儀なくされました。

カリフォルニアのHollywoodPresbyterianMedicalCenter、南カリフォルニア⼤学のKeckandNorrisHospital、さらには、KansasHeartHospital、AlvaradoMedicalCenter、KingʼsDaughterʼsHealth、ChinoValleyMedicalCenter、DesertValleyHospitalなどの多くの医療機関が、同様の攻撃の標的になりました。