業界をリードする脅威インテリジェンスを提供するウェブルート

AIや機械学習といったテクノロジーを用いたセキュリティソリューションをグローバルに展開するウェブルートは、2005年に日本法人を設立したソフトウェアベンダーだ。

ウェブルートは、2019年2月にデータ保護ソリューションなどを提供するCarbonite社に買収され、さらに、そのCarboniteは2019年11月にOpenText社に買収されている。こういった経緯から、ウェブルートは脅威インテリジェンスに強みを持つベンダーとして成長を続けている。

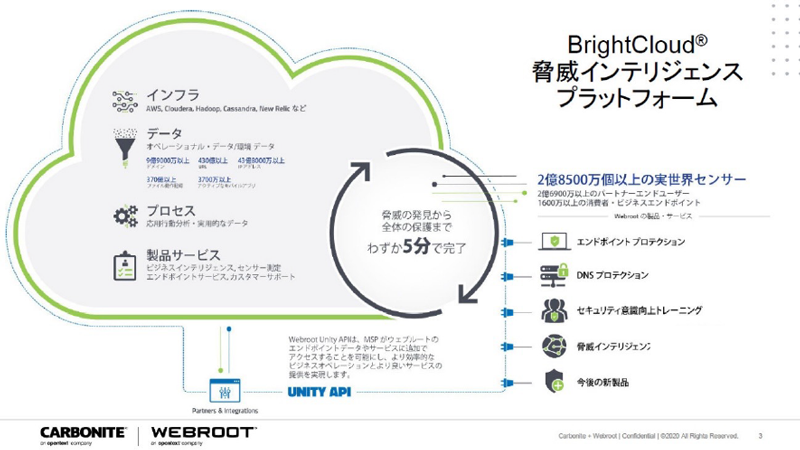

ウェブルートでは毎年、独自にセキュリティレポートを発表しており、その最新版である「2021年 Webroot BrightCloud® 脅威レポート」も公開された。このレポートは、ウェブルートの最新クラウドベース機械学習アーキテクチャであるWebroot BrightCloud® 脅威インテリジェンスプラットフォームを用いて取得・分析されている。その概要は、430億以上のURL情報、9億9900万以上のドメイン情報、40億以上のIPアドレス、370億以上のファイル動作記録、3700万以上のアクティブなモバイルアプリ、そして2億8500万以上の実世界センサーの情報をベースに解析したものとなっている。

本レポートでは、「マルウェア」「ランサムウェア」「高リスクURL」「フィッシング攻撃」「悪質なIPアドレス」「有害なモバイルアプリ」について詳細な解析結果をもとに詳しく解説。また、セキュリティ意識トレーニングの有効性や、将来的なランサムウェアの動向予測についても考察している。ここからは、脅威レポート2021について紹介したオンライン発表会の模様をレポートする。

脅威レポートのベースとなる独自の脅威インテリジェンス

最初に登壇したのは、ウェブルートの代表取締役社長である伊藤誉三氏だ。伊藤氏は、「2020年はコロナ禍を受けてサイバーセキュリティ環境も新たな段階へ進みました。当社では現在、100社を超えるセキュリティメーカーに脅威インテリジェンスサービスを提供していますが、国家を超えた脅威の拡大を目の当たりにしています」と述べた。

また改めてデジタル社会を支えるさまざまなサービスにセキュリティが必要な要素であるとし、より便利で、より安全な経済活動が行えるよう、多くのベンダーで脅威インテリジェンスサービスが活用されることに期待していると伊藤氏は言う。

続いて本社のセキュリティ インテリジェンス ディレクター グレイソン・ミルボーン氏が登壇し、「Webroot BrightCloud® 脅威インテリジェンス」について紹介した。

グレイソン氏によると、「効果的なサイバーセキュリティのためには、ビッグデータだけでなくリアルタイムの正確さも要求されます。ユーザーは、悪意のあるものや危険なものであると分かっていれば、リンクをクリックしたりファイルを開いたりはしません」と話している。

Webroot BrightCloud® 脅威インテリジェンスでは、世界のパートナーやエンドユーザー、企業など2億8500万個以上のセンサーにより収集されたデータを機械学習によってリアルタイムに分析、分類することで、脅威の発見から全体の保護までをわずか5分で実現している。これを脅威インテリジェンスとして自社製品含めさまざまな製品やサービスに配布することで、ユーザーを保護している。

このWebroot BrightCloud® 脅威インテリジェンスによって蓄積された知見をまとめたのものが「Webroot BrightCloud® 脅威レポート」だ。

Webroot BrightCloud® 脅威インテリジェンスの概要

コロナ一色となった世界のサイバー脅威情報

続けて、ウェブルートのシニアマーケティングマネージャーである丹羽史明氏が、「2021年 Webroot BrightCloud® 脅威レポート」について紹介。

今回のレポートの対象となった2020年は、言うまでもなく新型コロナウイルスが世界的に大きな影響を与えた年であった。感染拡大防止のために多くの企業がテレワークに移行したことにより、在宅勤務における脆弱性が明らかになった。個人用のデバイスを仕事に使用するケースである。

ウェブルート シニアマーケティングマネージャー 丹羽史明氏

「コロナ禍において業務にどのデバイスを使っているか調査したところ、『個人のデバイスを仕事に使用する』『仕事用のデバイスを個人の用途に使用する』『両方該当する』の合計が世界平均は76%、日本では56%にのぼりました。この調査からわかるようにテレワークを背景に、個人用と仕事用のデバイスの使い分けがあいまいになっています」と丹羽氏は指摘する。

対策が不十分なデバイスやセキュリティ意識の低い業界が軒並み脅威の攻撃対象に

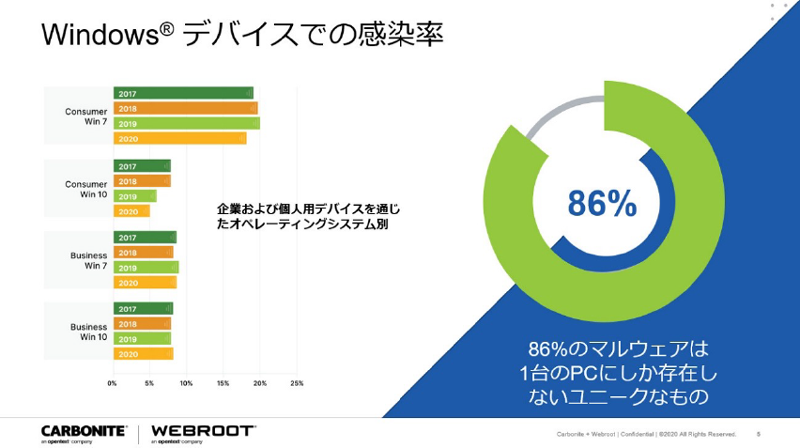

マルウェアに感染したWindowsデバイスのうち86%が感染したデバイスにしか存在しない、いわゆる「ポリモーフィック型ウイルス」であったことも特徴的だ。

「マルウェアはここ数年で爆発的な増加を見せていますが、マルウェア自体の数が増えたことで、複数のデバイスが同一のマルウェアに感染するケースが減ってきています」(丹羽氏)

OS別ではWindows 7のマルウェア感染率が依然として高いが、だからといってWindows 10が必ずしも安全とは限らない。2020年にマルウェアに感染したWindowsデバイスのうち、最も多かったのは個人が使用する「Windows 7」(20%弱)であったが、Windows 10でも個人用は約5%、ビジネス用では約8%の感染が確認された。

「一度だけでなく複数回マルウェアに感染したことがあるかどうかを調査したところ、個人用では53%、ビジネス用では48%が複数回感染していることがわかりました。つまり、一過性のセキュリティ対策だけでは脅威からデバイスを防ぎきれなくなっているのです」(丹羽氏)

Windowsデバイスにおける感染率

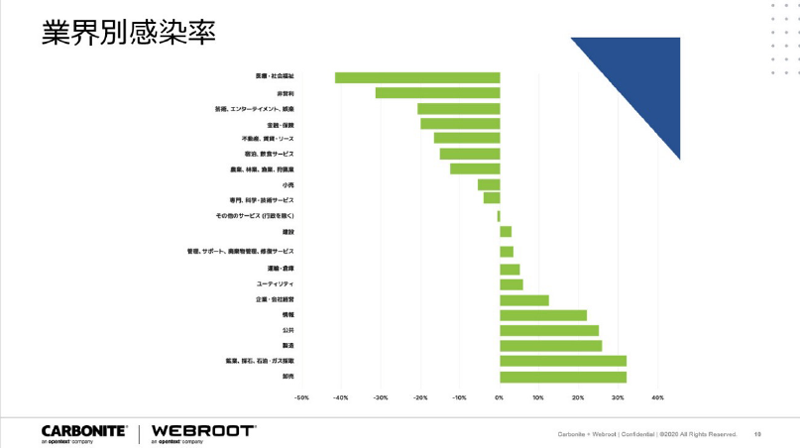

また、地域別の感染率やそのデバイスの個人用、ビジネス用による違い、業界別の感染率なども紹介している。

「特に業界別での感染率は、2020年に大きく増えた業界と、減少した業界が明確に分かれており、レポートではコロナ禍の影響とともに興味深く考察しています」と丹羽氏は説明した。

さらにマルウェアの特徴は、Windowsマルウェアの83%が、「一時フォルダ」(28.4%)、「アプリデータフォルダ」(26.1%)、「キャッシュフォルダ」(19.7%)、「デスクトップ」(9.0%)の4箇所に潜伏することがわかった。

「2020年の特徴としては、コロナ禍前は上位に入っていなかった、デスクトップがランクインしたことです。このことから、デスクトップに直接ファイルを保存している方は、今までの保存方法を改めたほうがよいと言えます。また上位4箇所は、企業側がコントロールできる場所でもあるため、対策が必須です」(丹羽氏)。

業界別の感染率

コロナ禍を背景に脅威を増したランサムウェアとフィッシング

2020年はランサムウェアが引き続き脅威となっているという。ランサムウェアによる身代金の金額の平均が、2020年7月~9月に約2,566万円と過去最大を記録。その後一度は1,000万円ほど金額が落ちたが、2021年1月~3月にはピーク時に近い約2,418万円まで上昇。また、驚くべきは3年前とのランサムウェア身代金額の推移だ。3年前の身代金額はわずかだったが、今では比較にならないほど金額が上昇している。さらに、丹羽氏はランサムウェアによる被害は直接的なものばかりではないと述べている。

「ランサムウェアによる金銭的な被害に目を奪われがちですが、実は機密データの漏えいや個人情報の流出に伴うGDPR(EU一般データ保護規則)による多額の罰金、ビジネス

停止に伴う機会損失や回復にかかるコスト、企業のブランドイメージの毀損など、身代金額以上の被害をこうむることもあります。つまり直接的な金額面での被害だけなく、こういった間接的なリスクも考えて対策しなければならないのです」(丹羽氏)

さらには、コロナ禍の巣ごもり需要の増加を受けて、動画サービスのフィッシングが急増。その増加率は、「YouTube®」で3064%、米ケーブルテレビ大手の「HBO®」で525%、Amazonが提供するライブストリーミング配信プラットフォーム「twitch®」で337%と、軒並み急増している。「Netflix®」でも2020年の3月から7月にかけて646%上昇している。

「特に昨今では、YouTubeを狙う犯罪が増加しています。なぜYouTubeが標的にされているのかというと、アカウントは、GmailやGoogleドライブなどと共通でそのアカウントを乗っ取ることで、Googleが提供する様々なサービスにアクセスできるようになるからです。つまり、YouTubeを踏み台にすることで効率よく情報を搾取できるようになるのです」(丹羽氏)

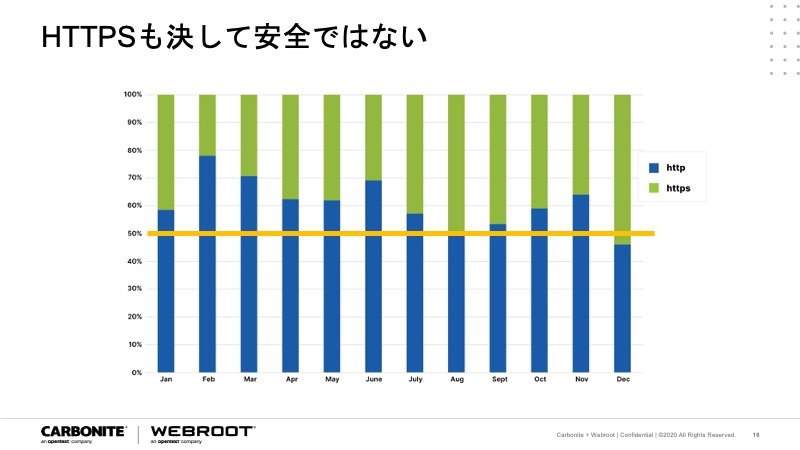

また、フィッシングサイトの「HTTPS化」も進んでいる。従来ではHTTPS化によって、そのサイトとの通信が暗号化されていることや改ざんされていないことを証明できるので、フィッシング対策に有効とされてきた。しかし、HTTPS化のためのSSL/TSL証明書を無償で提供する認証局が登場したため、犯罪者も容易にフィッシングサイトをHTTPS化できるようになった。

「HTTPS化されたフィッシングサイトの割合は年々増加しており、2020年12月には全体の半数を超えました。近い将来、ほとんどのフィッシングサイトがHTTPS化されることでしょう」(丹羽氏)

フィッシングサイトのHTTPS化の割合

本レポートでは、上述した以外にも詳細な調査結果が掲載されており、興味深い考察も記載されている。サイバー脅威の現状を把握し対策に役立てていくためにも、ぜひとも目を通しておきたい資料になっていると言えよう。