大物を一本釣りする攻撃にシフト

CECは「サイバー緊急センターレポート」として定期的に統計情報を出していますが、その中からインシデントの傾向を紹介してください。

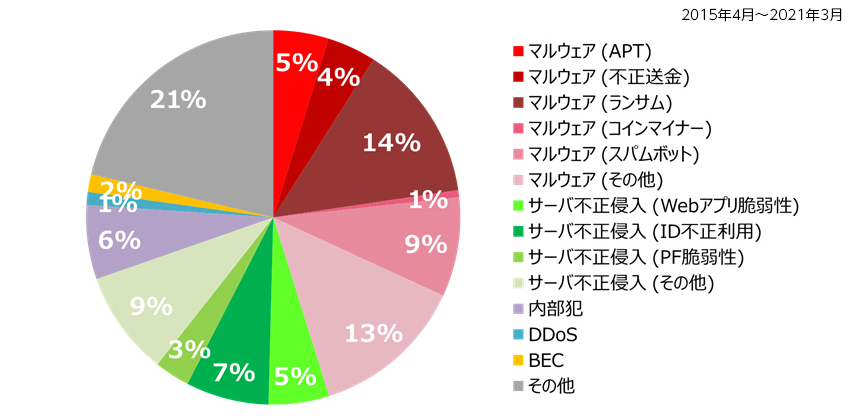

関氏CECのサイバー119サービス出動件数は、年々増えている状況です。2015年4月から2021年3月までの内訳を紹介しますと、赤い部分はマルウェア関連、緑の部分がサーバーや公開サーバーへの不正侵入ですが、マルウェアが増えています。

サイバー119サービス出動理由 総計

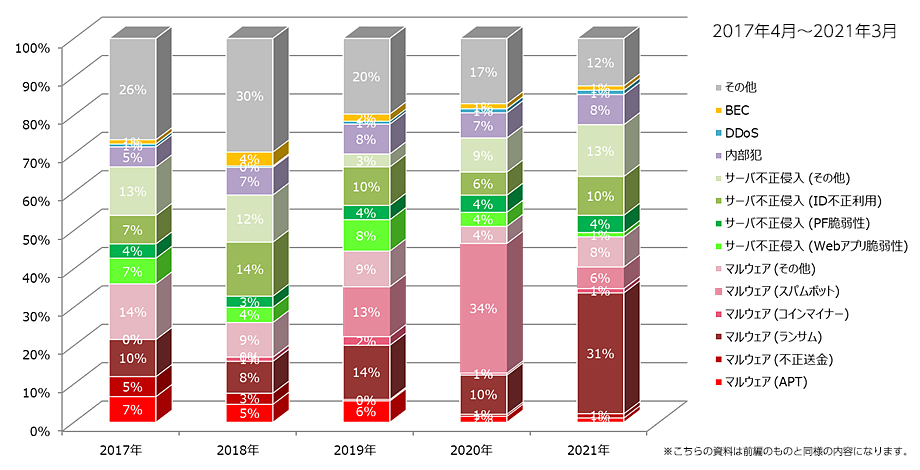

マルウェアの中でも、特にランサム(身代金)系が非常に増えていて、もう少し時系列を追っていくと、2020年はEmotet系のマルウェアが多かったのですが、2021年はランサムが増えています。

サイバー119サービス出動理由 年別

今までのランサムウェアはばらまき型が多かったのですが、だいぶ質が変わり、ランサムウェアというよりはランサム“攻撃”というような深い人手を介した攻撃が増えています。なおかつ、暗号化するだけでなくデータを持ち出して暴露するという二重の脅しをかける「二重ランサム」という形に進化し、企業は対策としてシステムのバックアップだけでなく、情報漏洩被害に注意しなければならなくなっています。

また、コロナによって多くの企業が急遽VPN機器を置いて社内のリソースを外から使えるようにし、テレワークで仕事ができるようにしました。それにより、管理が行き届いてないVPN機器や外部に持ち出したPCを経由して被害が出てしまっています。攻撃者は今、テレワーク、コロナを境に確立された新しい働き方に対して狙いを定めています。VPNや外に出てきている端末をランサムで狙ってきているというところが、現在注意すべきポイントです。

河合氏 我々も脅威インテリジェンスのOverwatchやインシデントレスポンスのチームなど、色々なところからデータを集めてレポートを出していますが、同じ傾向が出ていますね。以前は、ランサムウェアであればWannaCryのようなばらまき型で、あちこちで少額の被害が出ていましたが今は大物狩りになっていて、企業のデータを盗んで暗号化し、億単位の身代金を要求する形が増えています。

大きな網で小さな魚を捕っていたものが今は大きな魚の一本釣りになっていると。

関氏 今まで大物は厳重な檻の中にいて、狙いたくても簡単には狙えなかったのですが、テレワークで檻の中から出てきて一本釣りがしやすい状況になっているのです。

分業システムの確立で高度な攻撃が容易に

大物釣りのランサムの他に、キャンペーン的に行われているサイバー攻撃の手法は何かありますか?

株式会社ラック

CEC センター長 関宏介氏

関氏 Threat Intelligenceの世界ではキャンペーンと言うと同一攻撃者による一連の侵入活動のことを意味しますが、流行している攻撃という意味で言えば大物釣りに使われているマルウェアから複数の対象が同じ攻撃者にやられたのではないかという状況は見て取れます。かつ、その動きを見ると、単独犯で動いているというよりは分業された複数犯で行動しているものが増えている感覚はあります。

そういった行動の一環として、営業マンがその会社からどれくらいの予算を付けてもらおうと考えるように、攻撃者がサイバー攻撃のライフタイムバリューを考えているような印象を受けます。このお客さんからはこれくらい稼げそうだと。

河合氏 はやりの攻撃という意味では、先ほどのグラフにもありましたが、昨年はEmotetが凄い勢いでした。Emotetは、「マミースパイダー」と呼んでいるグループが開発してばらまいているのですが、怖いのはそのグループが使うのではなくて、ツールがシェアされていることです。

侵入だけ、ランサムを作ることだけを得意としているそれぞれのグループがバリューチェーン的に繋がって、結果的に誰でも高度な攻撃ができるようになっています。ランサムウェア・アズ・ア・サービスというようにダークウェブでの分業が進み、誰もが高度な攻撃をしてくるのが昨年から今年にかけての大きな特徴であり、我々が警戒しなければいけないことだと思います。

セキュリティ人材を育てるのにとても時間がかかるのに対して、攻撃者は楽すぎますね。

関氏 対抗するには防御側でも、CSIRTの連携など情報共有の仕組みが重要です。ただ、昨今では攻撃者側もツールや攻撃対象の情報を共有してくるため、防御側はより一層情報共有の仕組みを強化していく必要があると思います。

河合氏 CrowdStrikeがまさにその考え方です。クラウドというのが雲(Cloud)ではなく、みんなでデータを共有しましょうという意味での“Crowd”なので。人の情報連携だけではなく、皆のセンサーの情報を一カ所に集めて、全部分析して結果を全員でシェアしましょうという形で、守る側の情報連携をしようというのが我々のアプローチです。

ただ、攻撃側も情報共有して連携して攻撃してくるとより対策側も厳しいですよね。

関氏 その点、EDRは現時点ではエンドポイントの対策として銀の弾丸に近いといえます。今までのようなネットワークの境界でしか見えなかったセキュリティ機構では成し得ない理想的な防御方法なので、ここはもっと発展してIDベースのセキュリティなどと連携してくると、既存の攻撃に対しては何とかなる域に達するでしょう。攻撃側は優位に立ちやすく最初の侵入を守るのは難しい分、内部で侵入を広げたり、最終的に防ぎたい被害を防げるところがポイントです。

EDRのメリットは監視カメラによる経過観察

CECの立場から見たEDRのユーザーメリットとは?

関氏 監視カメラを置いて経過観察ができることです。一度攻撃をされたお客様が安全宣言を出そうという時、専門家に見守られながら平時の運用に戻れます。また、「EDR入れて経過観察します」というと、経営層や対外的にも納得感を得られます。

重要な会社は何度も攻撃されることもありますからね。

クラウドストライク株式会社

社長 河合哲也氏

関氏 そういう会社は、どうしても数も質も高い攻撃を受ける傾向があります。

河合氏セキュリティは100%という保証はできませんが、対策する際にリスクを最大限努力して潰す必要はあります。侵入者に殺されるようなユーザーモードでEDRを動かしてはいけませんし、人の目で見て監視してすり抜けを防止することも重要です。それによってリスクは極端に抑えられます。

EDRは特にどんなユーザーにとってメリットがあるのでしょうか。

関氏 全ての企業にメリットがありますが、特に標的型攻撃で頻繁に狙われるようなお客様ですね。大掛かりな調査をする事案が度々発生しても、EDRが入ってちゃんと監視していれば発見も調査も早くできます。コスト面で難しいという声もありますが、今はEDRの導入が必須になってきていますし、とても効果的なので全ての企業に入れて欲しいです。

河合氏 よく、うちはそんなに守るものはないというお客様がいらっしゃいますよね。それがランサムウェアの登場で一変しました。守る個人情報は少ないといっても、ITを止められると業務も止まってしまいますので。そうなると、一切PCがないという会社は別として、そこが止まると困るという会社はすべてEDRの導入対象になると思います。

情報資産には価値の評価軸があるが、可用性は誰にでもある。可用性を守らないと仕事ができないと。

河合氏 お客様とROIを計算するときも、ダウンタイムがどれだけ出るかということを気にされますからね。

SIEMとの明確な違いとEDRの正しい運用の仕方

お客様にEDRの必要性を訴えても、本当に必要なのかと怪訝な顔をされたり、セキュリティ情報イベント管理(Security Information and Event Management:SIEM)が入っているから大丈夫と反論されたりします。そういったお客様に納得していただけるような話はありますか。

関氏 SIEMとEDRで共通するのはログの分析基盤という部分だけです。例えばEDRを入れていて、それをSIEMにも送って総合的に解析するならわかるのですが、そもそも防御と監視のレイヤーが違います。ファイアウォールやメールセキュリティ機器のログを取りこんでSIEMで見ているかもしれませんが、エンドポイントは入っていますかと。アンチウイルス(AV)ソフトのログを取り込んでいるというのであれば、AVとEDRの違いというところで、必要性を理解していただけるのではないでしょうか。

そうなる原因の一端として、自分たちの製品と絡むワードは全部使ってしまえという業界の文化があると思います。一方でSIEMとエンドポイントは別物で、その組み合わせでこういった対策ができるというような製品同士の相性の説明はしません。どう伝えていけばいいでしょう。

関氏 EDRは地に足の着いた本当にいい製品なのですが。

河合氏 様々なベンダーが自社製品を、似たような説明で必要だと売り込みますが、それらを全部買っていたら予算オーバーとなってしまいます。なので、最低限どことどこを抑えなければならないということを、我々もかみ砕いて話そうと思っています。ただ我々も自社製品を売りたい気持ちが出てしまいがちなので、ラックさんにも第三者的な立場からご指導していただければ有難いです。

そこは永遠の課題ですね。EDRは運用管理も難しいですし。その中で攻撃者はエンドポイントを狙っているからそれをEDRを使い、PCの状態をしっかり管理することによって対応しましょうと言い続けるしかないのかもしれませんね。

河合氏 ちなみに私は、EDRの話をする際に「システムやアプリ、クレデンシャル情報などはどれだけ可視化出来ていますか?脆弱性が出た時、社内にどれだけリスクがあるのか見えますか?」と可視化の話から始めます。そういう所が基本だと思うのです。EDRの本質は可視化ができた上で、全部ログを上げて何が起きているか見ていこうということなので、それらが全部セットなのだと思っています。

エンドポイントは数が多すぎて管理しきれなかったという時代が続き、見ないふりをしていたけど、それをやらなければいけなくなってちょっと慌てている。わかっているところには導入が進み、そうでなかったら必要だから入れなければならない。EDRはそのフェーズに来ているのではないでしょうか。

関氏 そうですね。そしてもうひとつ、EDRは優れた製品ですがアラートを読み解く際にどの攻撃でどんな痕跡が残るのかといった知識が必要です。自社で運用するのが若干難しい部分があるので、我々のような専門家のサービスとの併用が有効になります。その際に他社のサービスだと、検知したときにアラートを通知するだけのものもありますが、ラックのCECでは実際にこれまで様々なインシデント対応やフォレンジックを実施してきたアナリストが対応しているので、EDRのアラートを見てこれは普通の誤検知・過検知だとか、マルウェアだとか、攻撃によるものだとわかります。CrowdStrikeでそういった調査がより円滑におこなえ、原因を追究して問題を解決できるというのが我々の強みです。EDRを運用するにあたっては製品の性能と読み解く力、その2つが重要になります。

関連資料

※こちらの資料は前編のものと同様の内容になります。

前編:「成長を続けるEDR市場とCrowdStrikeの今後の戦略」はこちら >