リモートワークに対応するため、端末や回線の手配、VPN環境の設定などに追われたIT管理者は少なくないだろう。今度はその環境を狙うかのように、さまざまなサイバー攻撃が増加しているという。

日本プルーフポイント株式会社

シニア エバンジェリスト

増田 幸美 (そうた ゆきみ) 氏

「大変な思いをしてリモートワーク環境の整備を進めた企業の多くが、今度はセキュリティが担保できないことに悩んでいます。特に5~6月はサイバー攻撃が増加傾向にありました。日本をターゲットにした攻撃が激しくなり、被害を受けた企業は本当に多いのです」と、日本プルーフポイント シニア エバンジェリストの増田幸美氏は指摘する。

こうした企業のほとんどは、ファイアウォールやIDS/IPS(不正侵入検知/不正侵入防御)といったネットワークセキュリティはもちろん、アンチウイルスやNGAV(次世代アンチウイルス)、EDR(Endpoint Detection and Response。エンドポイントでの検出と対応)といったエンドポイントセキュリティ対策も導入していたにもかかわらず被害を受けている。どこに原因があるのだろうか。

リモートワークの広がりで高まる内部脅威のリスク

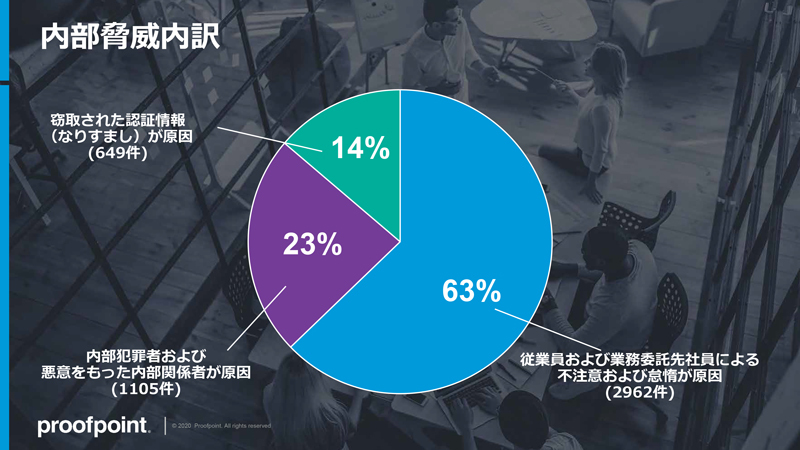

サイバー攻撃は、一般的に外部の攻撃者が高度なテクニックを用いて侵入し、データを盗み出す行為。だが実際は、人為的な不注意やミス、故意による内部不正が見逃せないリスクとなっている。 また外部からの脅威も、正規のIDとパスワードを盗み取って堂々とログインし、内部から攻撃を仕掛けるパターンが増えている。その典型例が、リモートワーク主体となった企業を狙い、国内でも被害が頻発しているランサムウェア攻撃や標的型攻撃だ。

「フィッシング攻撃はリモートワークが増加した1-3月にその前の期の600%増と大幅に増えています。それに伴い、フィッシング詐欺の手法でIDとパスワードを窃取し、それを使って侵入するケースが非常に多くなっています。攻撃者はターゲットの環境を把握した上で、最終的には、Active Directoryの管理者など高い権限を持つユーザーになりすまして侵害を広げていきます。外部からの攻撃ではありますが、システム的にみると内部の正規ユーザーになりすました『内部脅威』でもあるのです」と増田氏は説明する。

図版1

状況をさらに難しくしているのが、新常態において広がったリモートワーク環境だ。長年メールセキュリティソリューションに携わってきた日立ソリューションズのユニットリーダ、中西康夫氏は、「対面での打ち合わせが減り、代わりにメールによるコミュニケーションが主流になっていますが、その中でフィッシング攻撃や詐称メールがどんどん増加しています。オフィスにいれば、雑談の中で意識せずとも成立していた注意喚起や情報交換がごっそり抜け落ちるため、そこにほころびが生じる恐れがあります」と指摘する。

株式会社日立ソリューションズ

ユニットリーダ

中西 康夫 氏

さらに、業務フローや承認プロセスが完全に電子化、システム化されていない状態で業務を回そうとする中、なりすましメールやBEC(ビジネスメール詐欺)の被害、あるいは従業員の内部不正のリスクも高まるという。

的外れの投資ではなく、本当の原因に焦点を当てた対策を

プルーフポイントの調査によると、情報漏えい事件のうち内部に起因するものが全体の42%を占めていることがわかった。外部からの情報漏えいにしても、メール経由で、クリックなど何らかの人の動作をきっかけに実行される攻撃がほとんどだという。 しかし、多くの企業でセキュリティ対策はネットワーク防御に偏重しており、正規ユーザーになりすまして展開される攻撃活動についてはカバー範囲外であることが多かった。

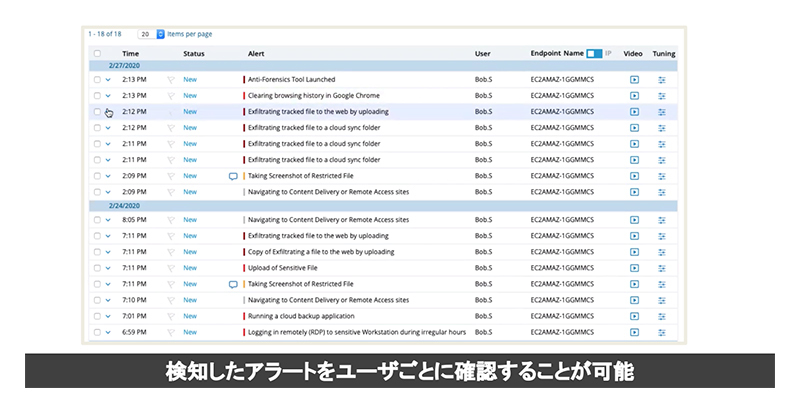

増田氏はこうした現状について「攻撃者は正規ユーザーになりすまして侵入してきます。だから、正規ユーザーの動きもしっかりと動きを可視化する必要があるのです」と話し、ユーザーの振る舞いを分析し、不審な行動を見つけ出すUEBA(User and Entity Behavior Analytics)の必要性を指摘した。

この先、リモートワークがビジネススタイルの一定の割合を占めていくことが予想されるため、UEBAの役割はより重要になる。IT管理者や上司の目の届きにくい状況で従業員が作業する環境は、怪しいメールを開いたり、意識せずにルールに反する形でデータを扱ったりするリスクを高めることとなる。そうした行動をリアルタイムに見つけ出す仕組みがなければ、被害が顕在化するまで問題に気づけず、対応が手遅れになることにも繋がりかねないのだ。

もう1つの重要なポイントは「人は最後の砦」ということだ。内部犯行、内部不正を防ぐという観点では、あらためて基本的な情報管理/セキュリティポリシーに関する教育の徹底が不可欠となる。「国内ではポリシーを徹底していても、海外拠点のセキュリティやガバナンスが甘く、そこから侵入されて被害につながる事例が出ています。グローバルで一定水準以上のセキュリティ意識を身につけ、最低ラインを保つ取り組みも重要となります」(中西氏)

図版2

狙われやすい人、だまされやすい人に適切なタイミングで効果的な教育を実施

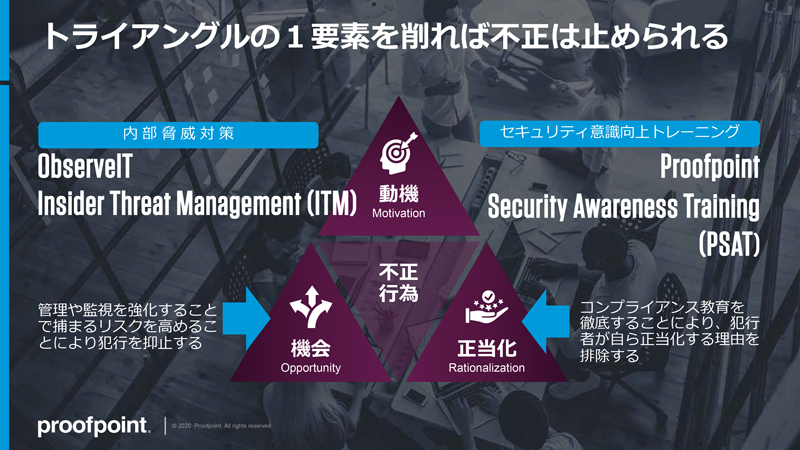

こうした問題意識に立って提供されているのが、プルーフポイントが開発したセキュリティ教育トレーニング「Proofpoint Security Awareness Training」と、内部脅威対策ソリューションの「ObserveIT Insider Threat Management」だ。

年に1~2回、集合研修やe-ラーニングの形でセキュリティ教育を実施している企業は多いが、そこで従業員に対策知識は身に付いているだろうか。 重要なのは「どんな人が狙われるのか」を念頭に置き、「人」を中心に対策を考えることだ。

「特定の業種や企業が狙われるのでなく、企業によって狙われ方が違うことが分かってきました。その企業の中でどういった人が狙われやすいかを見ていくことが肝要です」(増田氏)

プルーフポイントの調査では、経営トップ層よりもその秘書や、受け取ったメールを確認する必要のあるカスタマーサポートや人事、さまざまなシステム権限を持っている中間管理職などが狙われる傾向が高かったという。セキュリティ意識に脆弱性のある人、攻撃者から見て狙いやすい人、そしてシステム上の特権を持つ人の3タイプが狙われがちで、同社はVAP(Very Attacked People)と表現している。

「社員一律に厳しいセキュリティ教育や対策を課しても、それでは業務が回らなくなるからと従業員が勝手に抜け道を作ってしまう恐れもあります。そうした事態を防ぐため、従業員一人一人に適切なセキュリティコントロールを行うことが大切なのです」(増田氏)

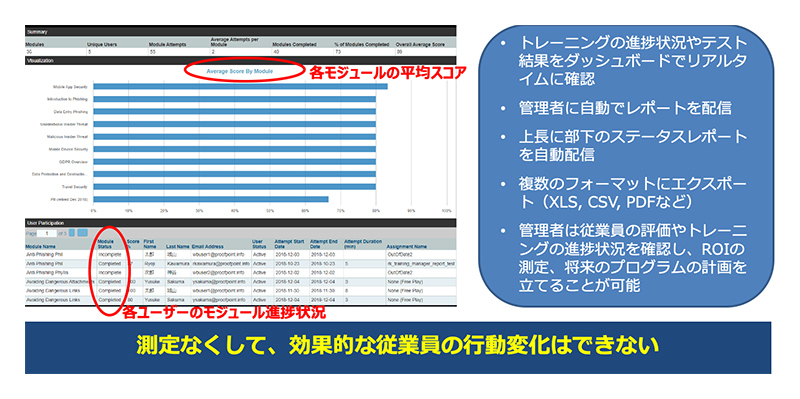

Proofpoint Security Awareness Trainingは標的型攻撃訓練やアセスメントを実施し、狙われやすい人、だまされやすい人、教育が必要な人に、標的型メール訓練後など教育効果の高いタイミングで適切な教育を実施できる。これによって、教育内容がきちんと身に付くトレーニングになる。

図版3

サブスクリプション形式で、10~15分程度の短い内容のコンテンツも含め、繰り返し教育を実施できることも特徴のひとつだ。「年に1回ではすぐその内容を忘れてしまうため、定着しません。トレーニングを最大限知識にしてもらうため、一口サイズのすぐに終わる短いトレーニングを年に何度でも、それぞれの部署でそれぞれの人にとって適切なタイミングで受けられるようしています」(増田氏)

また、同サービスは約40カ国語に対応し、グローバルで同水準のセキュリティ教育が実施できること、世界的な新型コロナウイルスの感染拡大に便乗した内容の標的型攻撃訓練用テンプレートを追加するなど、最新の攻撃パターンも含めた、多くの訓練・教育モジュールを用意している。

人の振る舞いを分析し、危険な行為はリアルタイムに警告

もちろん、いくら教育しても侵入を100%防げるわけではない。正規ユーザーになりすまして入ってくる攻撃については、NGAVやEDRでも対処は困難だ。そこを補うのが、UEBAを実現するObserveIT(ObserveIT Insider Threat Management)で、リスクの高い行動を取っている従業員を可視化する。

図版4

「ObserveITはファイルを外に持ち出したり、アップロードしたりするような振る舞いを検知し、ブロックすることで、故意の犯行はもちろん、知らずにルールを破ってしまったユーザーに対しても警告を表示して違反を防ぎます。これは、実業務に即した実地トレーニングとしても活用可能です」(増田氏)

特徴はSIEMのように後追いではなく、不正が発生しようとした瞬間にアラートを出し、リアルタイムに抑止力を発揮することだ。ObserveITも「人」中心の考え方でセキュリティにアプローチしている。これは、近年必要性が叫ばれているゼロトラストセキュリティにもつながる考え方だ。

プルーフポイントでは、外部からの脅威をブロックし、クラウドの無秩序な利用を防ぎ、悪意あるURLへのアクセスを防ぐソリューションを展開してきた。ObserveITを加えることで「万一0.1%の従業員が悪いことをしようとしても抑止をかけ会社全体に被害が及ばないようにし、残り99.9%の従業員を守れる」と増田氏は述べている。

新常態の時代に求められる本質的なセキュリティ対策を

リモートワークが広がる中、これまでセキュリティの基本理念とされてきた境界防御の限界が明らかになり、いよいよゼロトラストセキュリティの重要性が認識されるようになった。その中で最後の砦になるのは、従業員のセキュリティ意識と内部脅威・内部犯行の発見だ。特に、これまであまり手の回ってこなかったトレーニング、内部犯行の抑止を支援し「在宅作業している従業員個人の信頼性を確認し、担保する」というゼロトラストセキュリティの本質を実現していく。

政府のサイバーセキュリティ戦略「サイバーセキュリティ2020」では、デジタルトランスフォーメーションとサイバーセキュリティ対策は一体化して進める必要があると指摘されている。新常態で社会が大きく変わる中、企業が成長し事業を継続していくうえでも、問題の本質を見据えたセキュリティ対策は不可欠になるだろう。