サイバー攻撃が進化するなら

サイバーセキュリティも進化すべき

サイバー攻撃の高度化・巧妙化はとどまるところを知らない。特に金銭の獲得を目的としたサイバー犯罪者は、投資対効果を意識した攻撃を仕掛けてくる。攻撃の手法、マルウェアなどの攻撃ツール、情報などをシェアしてネットワーク上で徒党を組み、一丸となって企業の機密情報や個人情報、オンラインバンクの金銭などを狙ってくるのだ。ブラックマーケットでは、SaaS型の攻撃ボットが安価な時間課金で販売されているという。

そうしたモダンな攻撃に対して、守る側がレガシーなままでは対処のしようがない。つまり、企業が1社でさまざまなセキュリティツールを導入し、煩雑な運用管理で四苦八苦している状況では、攻撃者はやりたい放題ということだ。攻撃者が徒党を組むのであれば、私たちも“チーム”として守らなければ、負けてしまうのは当然である。

クラウドストライク株式会社

ジャパン・カントリー・マネージャー

尾羽沢 功 氏

「クラウドストライクは、進化するサイバー攻撃に対して効果の高いモダンな防御策を開発・提供するため、2011年に創設されました。当社のクラウドネイティブなセキュリティソリューション『CrowdStrike Falcon』を用い、利用者がセキュリティ技術やリスク情報をシェアすることによって、高度な防御を実現しています。現在では世界中のユーザー約1万6,000社が、チームとなってサイバー攻撃に立ち向かっているという状況です」と、クラウドストライク 代表取締役の尾羽沢功氏は述べる。

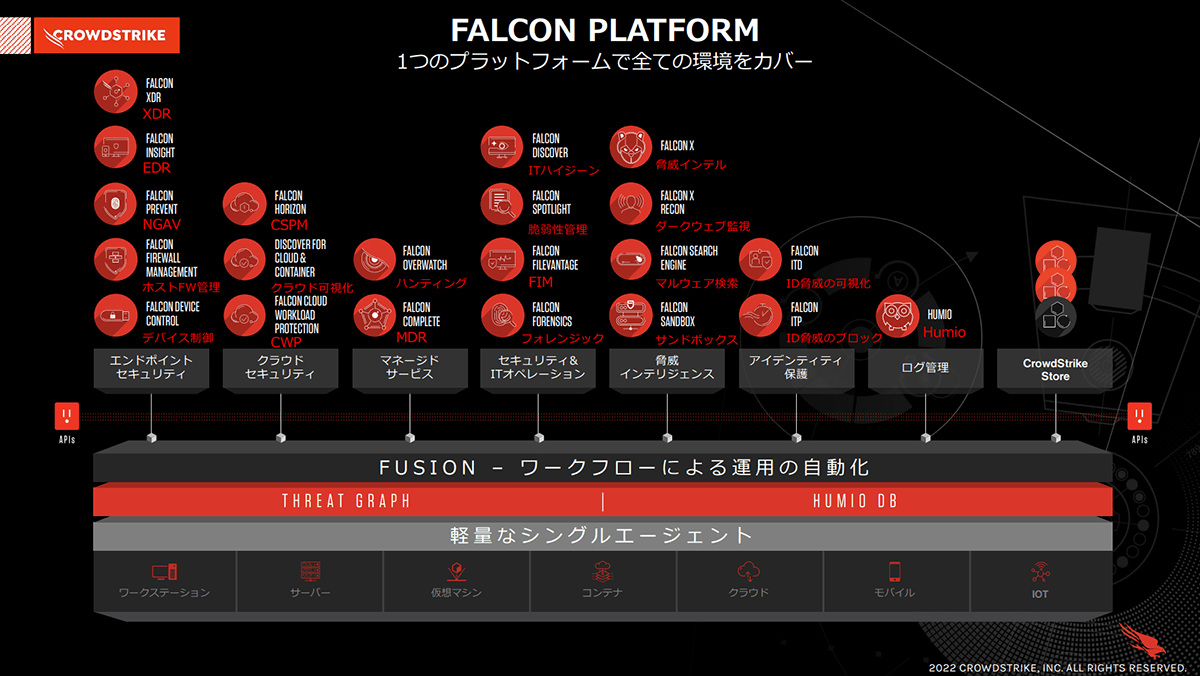

クラウドネイティブなセキュリティであるため、アップデートも非常に早い。クラウドストライクでは、さまざまなセキュリティ機能をモジュールとして提供しており、その数は2022年3月現在で20を超える。もし新しい攻撃手法が登場すれば、その情報を素早くFalcon プラットフォームに反映し、検知・防御に役立てることができる体制を整えている。攻める側が急速に変化するのであれば、守る側もすばやく的確に進化していく。クラウドストライクの最大の利点の1つである。

図 クラウドストライクが提供するモジュール

図 クラウドストライクが提供するモジュール

※クリックすると拡大画像が見られます

Falconプラットフォームで最新の攻撃を検知・防御

導入初日で侵害を解決した例も

セキュリティ・プラットフォームが功を奏した事例をいくつか紹介しよう。昨今は、働き方改革やコロナ禍の影響でテレワークが急速に拡大し、リモートアクセス用のVPNの利用頻度が急増している。その中でVPN技術に新たな脆弱性が発見され、それを悪用するサイバー攻撃の増大も観測された。具体的には、正規のIDおよびパスワードが漏えいし、VPNを不正に利用できてしまうものだ。VPNは幅広い領域で利用されている技術であったこともあり、脆弱性の報告があっても対応が遅れがちな組織もあった。

クラウドストライク株式会社

プリンシパル・コンサルタント

鵜沢 裕一 氏

「ある日本企業は海外展開も積極的に行っていました。あるとき、海外拠点から日本本社へ不審なトラフィックが増大していることに気づきました。調べてみてもログが残されておらず、侵害の痕跡を発見できなかったのです。そこで当社に相談があり、詳しく調べてみたところ、不正なトラフィックが発見される1年以上前から当該の海外拠点がセキュリティ侵害に遭っていることが判明したのです」と、クラウドストライク プリンシパル・コンサルタントの鵜沢裕一氏は述べる。

この調査の中ではCrowdStrike Falconを利用している。その中で「FALCON IDENTITY THREAT DETECTION」モジュールを用いて既存のアイデンティティに関する情報を可視化したところ、多くのアカウントが脆弱なパスワードを利用していたことも判明している。AIや振る舞い分析技術を応用したクラウドストライク のセキュリティ・プラットフォームを利用すれば、的確に脅威を検知してリアルタイムの防御が可能となる、また前述の様なアイデンティティの可視化も行うことで人的な脆弱性も排除できる。

鵜沢氏は、サイバー攻撃者は特定の業界に絞って攻撃を仕掛けてくることも多いと指摘する。同じ業界にいる組織は、セキュリティレベルも同じことが多い。ある国内企業がVPN侵害らしき挙動を検知し、クラウドストライクが調査したところ、EU圏の同業他社が同じような侵害を受けていることに気づいた。クラウドストライクの保有するワールドワイドのインテリジェンス情報を活用してさらなる調査を行って、攻撃グループの特定まで成功している。

「最近では、最悪のマルウェアと恐れられた“Emotet”が再び猛威を振るっています。ある企業で、Falconを使い始めた初日にEmotetの感染を発見することがありました。またクラウドストライクの脅威ハンティングチーム『Falcon OverWatch』がすぐに脅威ハンティングを開始して脅威を見つけ出し、アラートを上げました。お客様は翌日には駆除して元の状態に戻すことができました」(鵜沢氏)