「企業」と「家庭」の無線LANの違いは「運用管理」の考え方

では、特に「セキュリティ」に関して、企業の無線LAN環境を「高品質」に保つためには、何を考慮すべきだろうか。まずは継続的に必要な「管理作業」の効率を高めることを考えたい。

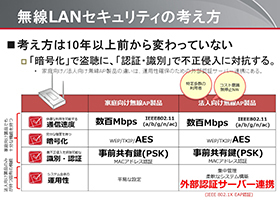

「無線LANのセキュリティ」と聞いて、最初に思いつくのは「PSK(Pre-Shared Key、事前共有鍵)」だろう。一般的には、WPA/WPA2などで通信が暗号化されたアクセスポイントに接続するための「パスフレーズ」として知られている。この方式は、一般家庭向けの無線LANルータでも採用されているため親しみやすく、企業でも同様に「無線LANの利用資格がある従業員にだけアクセスポイントのSSIDとパスフレーズを知らせる」ことで、セキュリティを確保するという運用を行っているケースが多いのではないだろうか。

ただし、企業においては、この方法だけで継続的にセキュリティを確保しようとすると、運用管理の手間が増す。PSKは利用資格のあるすべてのユーザーで共有するものだからだ。例えば、PSKを知っている人物が退職したり、PSKを登録している端末を紛失したり、盗難されたりといった事故が起きた場合には、全アクセスポイントと、ユーザーが利用している全端末に登録しているPSKを、すべて変更しなければならなくなる。またPSKは、(ID/パスワードと同様に、使い続けるほどで漏洩している可能性が増す。セキュリティを一定レベルに維持するためにも定期的に変更することが望ましいが、その際にも同様の手間がかかる。当然、設定変更が完了するまでは無線LAN経由でネットワークを使えないため、その間はユーザー側にも不便を強いることになる。

こうした手間を軽減するため、無線LANを利用するユーザーが多い企業では、PSKに代わり「EAP(Extensible Authentication Protocol)」を使ったユーザー認証を行うのが一般的だ。個々のユーザーに「アカウント」を発行し、その認証を通じてネットワークの利用許可を行う方法である。この方式を併用すれば、例えば先ほどのような「退職」「端末の紛失、盗難」といったケースでも、個人のアカウントを失効させればよい。その都度すべてのPSK情報を変更するといった手間は不要になる。

認証に関する情報も、定期的に変更することが望ましい。これも、ネットワーク上の認証を一括して管理できる「外部認証」の仕組みを取り入れていれば、複数の無線LANアクセスポイントの設定は変えることなく、そこだけで必要な作業を完結できる。一般的に「企業向け」として販売されている無線LANアクセスポイントには、こうした「外部認証」の仕組み(IEEE 802.1X EAP認証)と連携する機能が用意されている。

実は、「通信速度」や「暗号化の方式」といった点では、家庭向けと企業向けの無線LAN製品に大差はない。企業ネットワークの構成要素として、こうした「運用管理」を効率的に行うための機能があるかどうかが大きな違いとなっている。つまり、企業向けの無線LAN製品を導入していながら、外部認証連携のような運用管理を効率化する機能を使っていなければ、その価格に見合った使い方をしていないとも言える。

「人」の認証から「デバイス」の認証へ

ユーザー認証と言えば、最もポピュラーなものが「ID/パスワード」による個人認証だ。ID/パスワードの組み合わせで、通信内容の「暗号化」と、ネットワークにアクセスしようとしているのが、適切な資格を持ったユーザーであるかの「認証」が可能になる。

しかし近年のIT環境の変化によって、これだけでは十分なセキュリティを確保できない場面が増えてきている。ユーザーが個人で所有しているスマートフォンやタブレット、ゲーム機といった無線LAN機器が、管理者が把握できないうちに企業ネットワークに接続されてしまう、いわゆる「シャドーIT」の問題だ。

十分なセキュリティ対策が施されていないデバイス、情報漏えいを引き起こすマルウェアがユーザーの知らない間にインストールされたデバイスなどが企業ネットワークに接続されると、それは大きなセキュリティリスクとなる。ネットワークに接続しようとしている「デバイス」が、管理者側が許可したものかどうかを識別する必要性が高まっているのだ。

この場合には、前述のEAP認証では、管理者がデバイスに対して「デジタル証明書」を発行し、ネットワークログイン時に、この証明書を通じて「許可されたデバイス」であることを確認する仕組みが用意されている。